как написать вредоносный код

Создаем вирус в блокноте

NGaming

.pisya

Удаляет все с доп. носителей

Удаляет все что хранится в реестре

Останавливает доступ в Интернет пользователя. Чтобы получить доступ обратно напишите IPconfig /renew в CMD

Отправляет сообщение и выключает компьютер

Простой вирус, который заставляет компьютер дать ошибку.

Сохранить как файл.VBS

Форматируются диски менее чем за 5 секунд. Только D, Е и С

Останавливает компьютер каждый раз при его включении

А теперь более опасные батники:

Заставляет систему упасть один раз потом компьютер не может быть перезапущен. Он удаляет все необходимое для запуска системы

НЕ ИСПОЛЬЗУЙТЕ НА СЕБЕ

Этот вирус отключает Интернет навсегда

NGaming

.pisya

prorok

Have a nice day

Justman

Даэдрот такой

NGaming

.pisya

grinex

aka Logequm

Удаляет все с доп. носителей

Удаляет все что хранится в реестре

Останавливает доступ в Интернет пользователя. Чтобы получить доступ обратно напишите IPconfig /renew в CMD

Отправляет сообщение и выключает компьютер

Простой вирус, который заставляет компьютер дать ошибку.

Сохранить как файл.VBS

Форматируются диски менее чем за 5 секунд. Только D, Е и С

Останавливает компьютер каждый раз при его включении

А теперь более опасные батники:

Заставляет систему упасть один раз потом компьютер не может быть перезапущен. Он удаляет все необходимое для запуска системы

НЕ ИСПОЛЬЗУЙТЕ НА СЕБЕ

Этот вирус отключает Интернет навсегда

Пишем свое вредоносное ПО. Часть 1: Учимся писать полностью «не обнаружимый» кейлогер

Хакерский мир можно условно разделить на три группы атакующих:

1) «Skids» (script kiddies) – малыши, начинающие хакеры, которые собирают известные куски кода и утилиты и используя их создают какое-то простое вредоносное ПО.

2) «Byuers» — не чистые на руку предприниматели, тинэйджеры и прочие любители острых ощущений. Покупают услуги по написанию такого ПО в интернете, собирают с ее помощью различную приватную информацию, и, возможно, перепродают ее.

3) «Black Hat Сoders» — гуру программирования и знатоки архитектур. Пишут код в блокноте и разрабатывают новые эксплоиты с нуля.

Может ли кто-то с хорошими навыками в программировании стать последним? Не думаю, что вы начнете создавать что-то, на подобии regin (ссылка) после посещения нескольких сессий DEFCON. С другой стороны, я считаю, что сотрудник ИБ должен освоить некоторые концепты, на которых строится вредоносное ПО.

Зачем ИБ-персоналу эти сомнительные навыки?

Знай своего врага. Как мы уже обсуждали в блоге Inside Out, нужно думать как нарушитель, чтобы его остановить. Я – специалист по информационной безопасности в Varonis и по моему опыту – вы будете сильнее в этом ремесле если будете понимать, какие ходы будет делать нарушитель. Поэтому я решил начать серию постов о деталях, которые лежат в основе вредоносного ПО и различных семействах хакерских утилит. После того, как вы поймете насколько просто создать не детектируемое ПО, вы, возможно, захотите пересмотреть политики безопасности на вашем предприятии. Теперь более подробно.

Для этого неформального класса «hacking 101» вам необходимы небольшие знания в программировании (С# и java) и базовое понимание архитектуры Windows. Имейте ввиду, что в реальности вредоносное ПО пишется на C/C++/Delphi, чтобы не зависеть от фреймфорков.

Кейлогер – это ПО или некое физическое устройство, которое может перехватывать и запоминать нажатия клавиш на скомпрометированной машине. Это можно представить как цифровую ловушку для каждого нажатия на клавиши клавиатуры.

Зачастую эту функцию внедряют в другое, более сложное ПО, например, троянов (Remote Access Trojans RATS), которые обеспечивают доставку перехваченных данных обратно, к атакующему. Также существуют аппаратные кейлогеры, но они менее распространены, т.к. требуют непосредственного физического доступа к машине.

Тем не менее создать базовые функции кейлогера достаточно легко запрограммировать. ПРЕДУПРЕЖДЕНИЕ. Если вы хотите попробовать что-то из ниже следующего, убедитесь, что у вас есть разрешения, и вы не несёте вреда существующей среде, а лучше всего делать это все на изолированной ВМ. Далее, данный код не будет оптимизирован, я всего лишь покажу вам строки кода, которые могут выполнить поставленную задачу, это не самый элегантный или оптимальный путь. Ну и наконец, я не буду рассказывать как сделать кейлогер стойким к перезагрузкам или пытаться сделать его абсолютно не обнаружимым благодаря особым техникам программирования, так же как и о защите от удаления, даже если его обнаружили.

Для подключения к клавиатуре вам всего лишь нужно использовать 2 строки на C#:

Вы можете изучить больше про фунцию GetAsyncKeyState на MSDN:

Для понимания: эта функция определяет нажата клавиш или отжата в момент вызова и была ли нажата после предыдущего вызова. Теперь постоянно вызываем эту функцию, чтобы получать данные с клавиатуры:

Что здесь происходит? Этот цикл будет опрашивать каждые 100 мс каждую из клавиш для определения ее состояния. Если одна из них нажата (или была нажата), сообщение об этом будет выведено на консоль. В реальной жизни эти данные буферизируются и отправляются злоумышленнику.

Умный кейлогер

Погодите, а есть ли смысл пытаться снимать всю подряд информацию со всех приложений?

Код выше тянет сырой ввод с клавиатуры с любого окна и поля ввода, на котором сейчас фокус. Если ваша цель – номера кредитных карт и пароли, то такой подход не очень эффективен. Для сценариев из реального мира, когда такие кейлогеры выполняются на сотнях или тысячах машин, последующий парсинг данных может стать очень долгим и по итогу потерять смысл, т.к. ценная для взломщика информация может к тому времени устареть.

Давайте предположим, что я хочу заполучить учетные данные Facebook или Gmail для последующей продажи лайков. Тогда новая идея – активировать кейлоггинг только тогда, когда активно окно браузера и в заголовке страницы есть слово Gmail или facebook. Используя такой метод я увеличиваю шансы получения учетных данных.

Вторая версия кода:

Этот фрагмент будет выявлять активное окно каждые 100мс. Делается это с помощью функции GetForegroundWindow (больше информации на MSDN). Заголовок страницы хранится в переменной buff, если в ней содержится gmail или facebook, то вызывается фрагмент сканирования клавиатуры.

Этим мы обеспечили сканирование клавиатуры только когда открыто окно браузера на сайтах facebook и gmail.

Еще более умный кейлогер

Давайте предположим, что злоумышленник смог получить данные кодом, на подобии нашего. Так же предположим, что он достаточно амбициозен и смог заразить десятки или сотни тысяч машин. Результат: огромный файл с гигабайтами текста, в которых нужную информацию еще нужно найти. Самое время познакомиться с регулярными выражениями или regex. Это что-то на подобии мини языка для составления неких шаблонов и сканирования текста на соответствие заданным шаблонам. Вы можете узнать больше здесь.

Для упрощения, я сразу приведу готовые выражения, которые соответствуют именам логина и паролям:

Эти выражения здесь как подсказка тому, что можно сделать используя их. С помощью регулярных выражений можно искать (т найти!) любые конструкции, которые имеют определенный и неизменный формат, например, номера паспортов, кредитных карт, учетные записи и даже пароли.

Действительно, регулярные выражения не самый читаемый вид кода, но они одни из лучших друзей программиста, если есть задачи парсинга текста. В языках Java, C#, JavaScript и других популярных уже есть готовые функции, в которые вы можете передать обычные регулярные выражения.

Для C# это выглядит так:

Где первое выражение (re) будет соответствовать любой электронной почте, а второе (re2) любой цифро буквенной конструкции больше 6 символов.

Бесплатно и полностью не обнаружим

В своем примере я использовал Visual Studio – вы можете использовать свое любимое окружение – для создания такого кейлогера за 30 минут.

Если бы я был реальным злоумышленником, то я бы целился на какую-то реальную цель (банковские сайты, соцсети, тп) и видоизменил код для соответствия этим целям. Конечно, также, я запустил бы фишинговую кампанию с электронными письмами с нашей программой, под видом обычного счета или другого вложения.

Остался один вопрос: действительно такое ПО будет не обнаруживаемым для защитных программ?

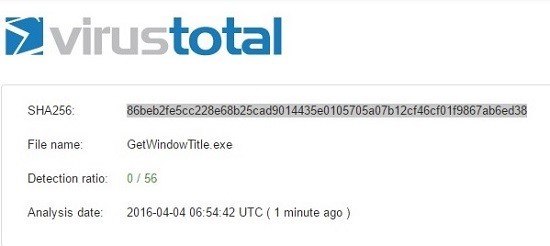

Я скомпилировал мой код и проверил exe файл на сайте Virustotal. Это веб-инструмент, который вычисляет хеш файла, который вы загрузили и ищет его в базе данных известных вирусов. Сюрприз! Естественно ничего не нашлось.

В этом основная фишка! Вы всегда можете менять код и развиваться, будучи всегда на несколько шагов раньше сканеров угроз. Если вы в состоянии написать свой собственный код он почти гарантированно будет не обнаружим. На этой странице вы можете ознакомиться с полным анализом.

Основная цель этой статьи – показать, что используя одни только антивирусы вы не сможете полностью обеспечить безопасность на предприятии. Нужен более глубинная оценка действий всех пользователей и даже сервисов, чтобы выявить потенциально вредоносные действия.

В следующих статья я покажу, как сделать действительно не обнаружимую версию такого ПО.

Soft Троян на C++

Добрый день, дорогие форумчане. Наверно это эксклюзив или нет, но все же я хочу вам рассказать про очень интересный репозиторий Github. Точнее это вирус написанный на C++. Эта тема довольно редко встречалась мне, поэтому здесь я постараюсь рассказать максимум информации на счет вируса. Приступим.

Теория

Начну пожалуй с самого простого. Что такое троянский конь? Ответ очевиден для многих. Или может, кто-то успел подзабыть, что это такое, но давайте я вам напомню:

И так, как мы все знаем C++ это довольно многофункциональный язык и он дает кучу возможностей тем, кто его изучает. Перейдем к возможностям такого вируса:

1. Автоматическая загрузка и выполнение

2. Персистентность

3. Массовое выполнение

4. Функция Smart Updater

5. Автоматическая установка HRDP и воздействие порта на WAN (вы можете подключиться к HRDP без обратного прокси!)

6. Автономный кейлоггер

7. Foxmail Password Recovery

8. Автоматическое восстановление пароля

9. Восстановление пароля Outlook

10. Восстановление пароля Thunderbird

11. Обратный прокси

12. Загрузить файлы

13. Выполнить файлы

WARNING: Перед установкой (клонирования) архива на ПК отключите все антивирусы, чтобы избежать проблем.

Практика

Теперь давайте обратимся к самому коду данного вируса. Github для загрузки. Клонируем себе на пк и видим следующее. А точнее WARZONERAT.exe. Это сам вирус. Если я не ошибаюсь. Но нам нужны другие данные. В папке Datas лежат два файла для удаленного подключения к нашему вирусу. А именно:

1. tvnviewer.exe

2. vncviewer.exe

Если я не ошибаюсь, то оба файла отвечают за управления вирусом. В первом для подключения нужно знать IP адрес целевого хоста нашей жертвы, куда был запущен наш вирус. Делаем это следующим образом:

1. Заходим на наш любимый сайт IPlogger

2. Создаем Невидимый Логгер

3. Редачем ссылку (как дело ваше)

4. Втираем ее жертве (используйте СИ)

И так. Второй файл у нас является VNC server. Для понятия объясняю, что такое VNC:

Надеюсь из этого вы поняли для чего служит данная программа. И так. В основном это все. Если мы заглянем в README то увидим все, что я показал выше. Надеюсь я объяснил все понятно и доходчиво. Поэтому идем к итогам.

Вывод

Если говорить про вирусы то данный троян очень хорошо себя зарекомендовал, поэтому его можно спокойно использовать. А как уже решать вам. Во вред или наоборот. Зависит от вас. Я хочу сказать только то, что за распространения вирусов вам грозит статья. Но это уже ваше дело, а я хочу сказать, что все в целях ознакомления и исходный код данного вируса хранится в репозитории. Поэтому ходить далеко не стоит. Ну а на этом я прощаюсь с вами. Удачи

Что такое вредоносный код?

Это тип угрозы, которую, по данным «Лаборатории Касперского», могут блокировать далеко не все защитные решения.

Дело в том, что вредоносный код и вредоносное ПО – не одно и то же: под вредоносным ПО имеется в виду исключительно программное обеспечение, тогда как вредоносный код представляет собой скрипты веб-сайта, которые могут использовать уязвимости для загрузки вредоносного ПО.

Это автоматически исполняемое приложение, которое может активировать само себя и принимать различные формы, включая Java-апплеты, элементы управления ActiveX, размещенный контент, плагины, языки сценариев или другие языки программирования, предназначенные для улучшения веб-страниц и электронной почты.

Вредоносный код предоставляет киберпреступникам возможность получить несанкционированный удаленный доступ к атакованной системе (такая программа называется «бэкдор») и похитить важные данные компании.

Используя бэкдор, злоумышленники могут также уничтожить данные компьютера или установить на нем шпионское ПО. Этой угрозе могут подвергаться организации очень высокого уровня.

Скрипты, черви и вирусы могут нанести вред вашему компьютеру, находя точки входа, через которые они получат доступ к вашим ценным данным.

Посещение зараженных сайтов или нажатие на непроверенную ссылку во вложении к электронному сообщению являются основными воротами, через которые вредоносный код проникает в вашу систему.

Антивирусное ПО, которое включает автоматические обновления, возможности удаления вредоносных программ, защиту веб-браузера и функцию обнаружения всех типов заражений, является лучшей защитой.

Обзор фрагментов кода самых популярных типов вирусов

Содержание статьи

В коллекции вредоносных Android-приложений некоторых антивирусных лабораторий содержится уже более 10 миллионов образцов. Эта цифра будоражит воображение, но примерно 9 миллионов 995 тысяч из них — переименованные копии оригинальных вирусов. Но если проанализировать исходный код оставшихся нескольких тысяч образцов малвари, то можно заметить, что все они комбинируются из небольшого количества уникальных функциональных блоков (несколько видоизмененных и по-разному скомбинированных).

Все дело в том, что вирмэйкеры чаще всего преследуют весьма тривиальные задачи:

Хакер #183. Малварь для Android

Отправка SMS

Самым распространенным типом вирусов являются SMS-трояны. Эти вирусы просто отправляют сообщения на платные номера без согласия пользователя. Создать такую программу или переписать готовую под нужный номер совсем легко. Да и процесс получения выгоды предельно упрощен — в отличие, например, от отслеживания банковских данных.

Далее приведен простейший пример кода. Это элементарная функция отправки SMS. Ее можно усложнить проверкой статуса отправки, выбором номеров в зависимости от места положения абонента и последующим удалением SMS.

Где искать код вируса

В абсолютном большинстве случаев заражение телефона происходит через установку приложений. Любое приложение для Android существует в виде файла с расширением apk, который, по сути, является архивом. Просмотреть его содержимое можно с помощью Android SDK, конвертера файлов APK в JAR и декомпилятора Java-байт-кода. Сборка приложения (APK) состоит из следующих частей:

Запись пользовательской информации в текстовый файл

Существует категория вирусов, которая охотится за персональными данными пользователей. Механизм их действия также несложен. Они либо загружают на сервер своего создателя файлы юзера, либо предварительно собирают какие-либо данные в txt (CSV, XML — не принципиально). Интерес для злоумышленников могут представлять контакты любого типа, сообщения из разных мессенджеров, медиафайлы и прочее.

SMS зараженных юзеров особенно ценны номерами телефонов отправителей и получателей — ими можно пополнить базу для спам-рассылок. Реже вирусы такого рода используются для заражения устройств конкретных личностей — в следующий раз, когда твоя девушка предложит тебе протестировать написанное ей (ай, карамба! — Прим. ред.) приложение на Android, не теряй бдительности :).

После того как информация записана, она переправляется в «нужные руки». Приведенный ниже код загружает историю звонков на сервер:

Сбор информации

В принципе, любому вирусмейкеру полезна информация о зараженных его программами устройствах. Получить ее очень просто. Создается массив с данными о свойствах телефона (их полный список можно посмотреть в руководстве Android-разработчика) и отправляется POST-запросом к PHP-скрипту (язык непринципиален) на сервере злоумышленника, тот обрабатывает данные и помещает их в базу данных для последующего использования.

Рутинг

Одна из самых неприятных вещей, которая может произойти с Android-устройством, — это его рутинг вирусом. Ведь после этого зловредная программа может делать с ним что угодно: устанавливать другие вирусы, менять настройки аппаратного обеспечения. Совершается это действо путем последовательного запуска эксплойтов:

Сайты о мобильной малвари

Блог экспертов компании Kasperskiy Lab Этот ресурс содержит качественные и подробные статьи о многих аспектах компьютерной безопасности, в том числе и об Android-вирусах. Стоит регулярно посещать этот сайт, чтобы быть в курсе последних событий.

Androguard Google Group Группа посвящена open source инструменту для всевозможных манипуляций с кодом Android-приложений (декомпиляция и модификация DEX/ODEX/APK файлов и так далее). Androguard также содержит обширную базу статей про вирусы. Помимо кратких обзоров функционала и методов защиты, встречаются подробные анализы кода малвари.

Защита от вирусов

Некоторые пользователи считают, что если скачивать приложения исключительно из Google Play и установить на смартфон антивирус, то это стопроцентно гарантирует безопасность. Не стоит обольщаться: в Сети регулярно появляются сообщения о нахождении малвари в официальном маркете. А количество вновь появившихся зловредных программ измеряется сотнями тысяч в месяц, что затрудняет их своевременное попадание в базы антивирусных программ. Реальную гарантию безопасности может дать ручной просмотр кода APK-файла перед установкой его на телефон. Не нужно быть гуру кодинга, чтобы заметить вредоносные фрагменты. А наша статья поможет тебе в этом.

Заключение

Как мы видим из примеров, мобильный вирмейкинг технологической сложностью не отличается. Конечно, данные примеры упрощены под формат журнала — прежде всего, упущены обработчики ошибок и исключений, а также отдельные технические мелочи, отсутствие которых не помешает тебе понять принципы работы Android-малвари, но оградит от ненужных экспериментов. Ведь мы не поддерживаем создание вирусов, не так ли? 🙂