как узнать код exe файла

Reverse Engineering (получаем исходный код )

Serzhik21

Serzhik21

Serzhik21

Программы, которые используются в Reverse Engineering

Эти программы дают нам возможность декомпилировать приложения, это очень слабо сказано. Возможности у этих программ очень большие и описывать все будет очень долго)

Данная программа и ее аналоги дают нам возможность сделать слепок запущенной программы.

Список можно продолжать еще довольно долго,но на этом мы с вами остановимся.

Пример реверсинга программы написанной на c#

С помощью гугла нашел паблик с «читами» на игру «контра сити». Под видом читов здесь распостраняют разные вирусы.

Для нас это идеальный вариант поупражняться в реверсинге. В паблике с любого поста качаем наш «чит».

Суем наше приложение в DetectItEasy/Аналог и получаем про него информацию.

И нам сразу стает ясно,что это просто SFX архив,который мы распаковываем и получаем файл,который мы также суем в DIE

отлично использовать декомпилятор DnSpy. Отправляем exe в декомпилятор(просто перетаскиваем его в DnSpy).

И получаем полный исходный код этой программы на C#. Если присмотреться к сути,то это стиллер.

Это был самый простой пример реверса программы.

Вот вы и получили самые базовые,основные знания про реверс.

Я старался излагать мысли так,чтобы всем новичкам было максимально понятно)

Как узнать код exe файла

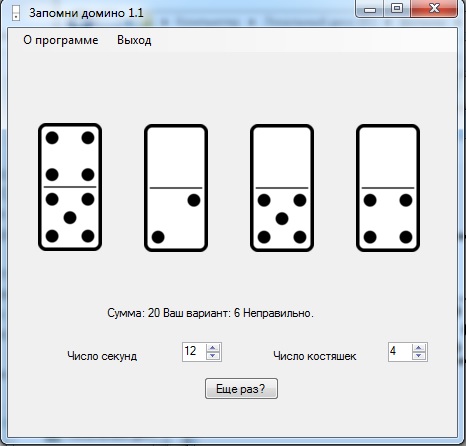

Рабочие компьютеры у меня меняются не так уж редко. И далеко не всегда переносится вся информация. Что-то кажется ненужным сейчас, но может понадобится в дальнейшем или просто интересно вспомнить. Так и произошло с программой «Запомни домино». На днях я просматривал исходники и не обнаружил её – и на самом деле, писал пару лет назад, все потерялось. Что ж, так как я никак не шифровал exe и знаю, на чем написано (C# Net 4.0) и нет нативного кода, то попробуем вытащить исходник.

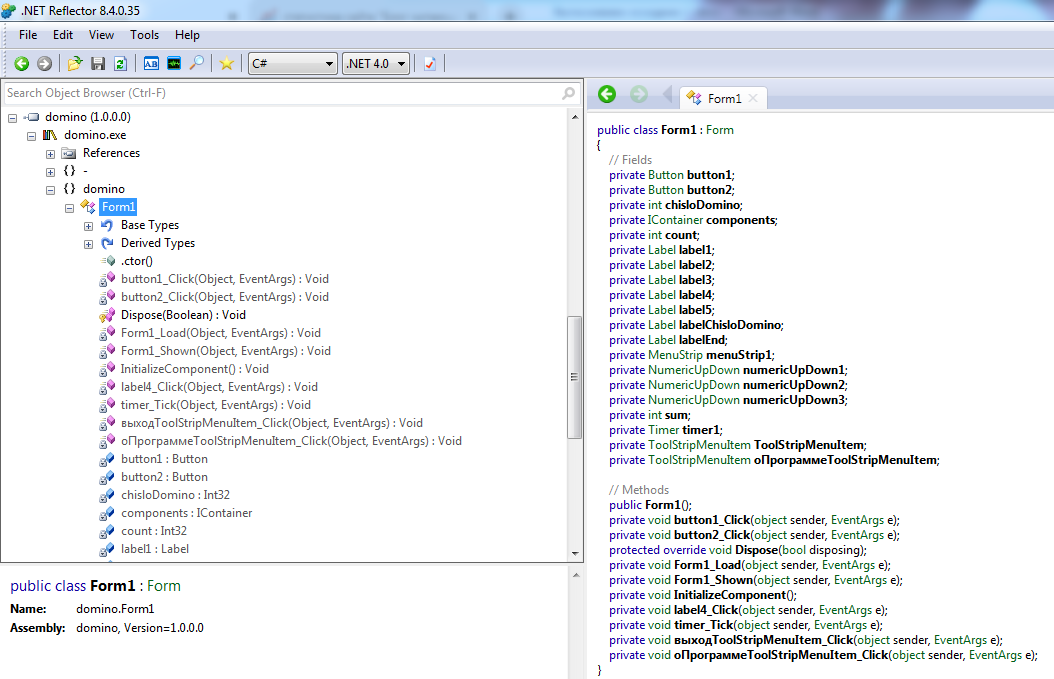

Правда, здесь пока только перечисление полей, но это уже что-то. Так как программа простенькая, то нам надо только найти обработчики кнопок. Кнопки всего две, немного поискав находи обработчик для первой:

Сложного здесь ничего нет. Берем число секунд, все делаем невидимым, затем рандомно вытаскиваем на свет божий необходимое число костяшек. Один интересный момент: почему-то я сделал не циклом и для каждой костяшки идет отдельный выбор, хотя все можно сократить. Видимо, я рассчитывал именно на три, как сейчас вспоминается и когда делал для четырех – просто добавил, не переделывая код.

И еще: в каждом выборе костяшки есть дополнительный цикл do while – чтобы первое число (верхней половины костяшки) было меньше нижней. Почему так? Смотрим в папку с изображениями: нумерация изображений сделана именно таким образом: от меньшего к большему – видимо, чтобы избежать повторения. Кстати, в программе не реализован поиск повторяющихся – но, видимо, мне этого и не надо было.

Ну и в конце запускаем таймер на нужное число секунд. Код таймер прост:

После этого обработчик другой кнопки

Здесь тоже все просто. Сначала показываем, что нужно показать и скрываем, что ненужно. Затем сравниваем введённый пользователем результат и правильный и выводим ответ. Кстати, упражнение интересное, в реальности так рекомендуется тренировать внимание.

Как извлечь код программы из ехе файла?

Помощь в написании контрольных, курсовых и дипломных работ здесь.

Можно ли как-нибудь из ехе-файла получить дизассемблированый код

Можно ли как нибудь из ехе файла получить дизассемблированый код на FASM\MASM?

Здравствуйте! Прошу помощи. Как узнать P-Code? Научите, пожалуйста, пользоваться компиляторами и.

Как средствами Delphi реализовать извлечение ехе файла при запуске ехе?

Здорова, народ. Как средствами Delphi реализовать извлечение ехе файла при запуске ехе? Заранее.

смешно, хоть и флуд.

можете поискать, но скорее всего, ничего, удовлетворяющего вашим требованиям вы не найдете.

можете поискать, но скорее всего, ничего, удовлетворяющего вашим требованиям вы не найдете.

и хватит хамить.

я хоть в этом разделе уже и не модератор, но репу загадить могу по самый бан.

и хватит хамить.

я хоть в этом разделе уже и не модератор, но репу загадить могу по самый бан.

ну вот сейчас вменяемое объяснение. это так сложно сразу нормально писать.

То что можно только повторить примерный листинг пользуясь диззасемблером/декомпилятором это и говорилось автору сразу, но он сам этого мало понимает в силу своих очень скудных познаний (да и интелектуальный потенциал этого индивида тоже вызывает сомнения)

>>1)автор хочет исходник для Студии; от бишь с шаблонами диалогов, ДОТНЕТОМ, и прочими финтифлюшками. это специфические реализации С++

с++ это не дотнет, дотнетовские проги просматриваются CLR просмоторщиками (который входит в состав студии)

Чтение машинного кода exe файла

Я пытаюсь прочитать машинный код своего консольного Win32 приложения, написанного в MS Visual Studio:

Помощь в написании контрольных, курсовых и дипломных работ здесь.

динамическое выполнение машинного кода

Есть некий набор ассемблерных команд, переведенный уже в машинный код. Нужно загнать его в память в.

Запуск машинного кода из программы

Подскажите,как запустить машинный код из программы в Delphi.Т.е имеется EXE-файл,который нужно.

Здравствуйте. Моя задача- перевести из машинного кода в команду. Мой пример- нужно перевести BB.

За это, спасибо, розумеется. Но чисто человеческим языком сказать лучше, что я хочу узнать. Вот есть какая та программа и мне надо посмотреть его код, и не только посмотреть но что то изменить в нем. Ну к примеру не нравиться мне мой paint или что то другое. Никак не могу добраться до исполняемого файла. Даже самым написанный екзешник не могу посмотреть. Есть конечно исходник, но если программу перенести на другой компьютер, там же не будет исходника. И если тот человек захочет посмотреть, как он должен поступить без всяких hex редакторов. Лежит же все таки где то в памяти это единство единиц и нолей. Наверное это у меня потому пройсходит, что не до конца довел изучение ассемблера.

Добавлено через 3 минуты

И еще; когда я щелкну » открыть файл: просто запускается программа.

Я для таких целей IDA Pro использую, удобно.

Как получить исходный код исполняемого файла Windows?

У меня есть несколько старых исполняемых файлов Windows. Как я могу редактировать их с помощью Visual Studio 2010? Как посмотреть исходный код exe?

7 ответов

Вы не можете получить исходный код C++ из exe, и вы можете получить только некоторую версию исходного кода C# с помощью отражения. Судя по тому, как вы задали вопрос, вам не очень пригодится ни один из них.

Если бы он был написан на C++, это не так просто. даже если бы вы могли декомпилировать код в допустимый C++, маловероятно, что он будет напоминать исходный код из-за встроенных функций и оптимизаций, которые трудно изменить.

Обратите внимание, что путем обратного инжиниринга и изменения исходного кода вы можете нарушить условия использования программ, если вы не написали их самостоятельно или не получили разрешения автора.

Если это нативный код, вы можете его разобрать. Но вы не увидите исходный код написанным программистом. Вы увидите код, созданный компилятором (ассемблером). Этот код, возможно, оптимизирован, и хотя он семантически эквивалентен, его может быть намного сложнее читать, чем обычный ASM.

Если это байт-код (MSIL или javabytecode), то существует декомпилятор, который может создавать довольно хороший исходный код. Для.net это будет отражатель.

Я бы (и использовал) IDA Pro для декомпиляции исполняемых файлов. Он создает полу-полный код, вы можете декомпилировать в сборку или C.

Если у вас есть копия символов отладки, загрузите их в IDA перед декомпиляцией, и она сможет назвать многие функции, параметры и т. Д.

Для любого *.Exe-файла, написанного на любом языке. Вы можете просмотреть исходный код с помощью hiew (иначе Hackers view). Вы можете скачать его на http://www.hiew.ru/. Это будет демо-версия, но все еще можно просмотреть код.

После этого выполните следующие действия:

Нажмите alt+f2, чтобы перейти к файлу.

Нажмите ввод, чтобы увидеть его код сборки / C++.

Я ничего не могу с этим поделать, я боюсь, так как вы не сможете просмотреть его в читаемом формате, он в значительной степени преднамеренный и покажет интерпретированный машинный код, не будет никакого форматирования или комментариев, как вы обычно получить в.cs/.c файлы.

Это в значительной степени хит сценарий.

Кто-то уже спрашивал об этом на другом сайте