код активации wifi pirate 13

Wi fi Pirate 13 – взлом wi fi сети!

Думаю, каждый из читателей знает, что такое беспроводной доступ или пользовался им хотя бы раз в жизни, для тех, кто не знает, объясню, что wi fi, это цифровая беспроводная передача данных. Беспроводной доступ wi fi в нашей жизни появился недавно, в России данный способ доступа стал особо распространенным с 2008 года, когда многие модные кафешки перед своими клиентами считали своим долгом установить беспроводной доступ к сети. Беспроводной бесплатный интернет также стал появляться в сетях быстрого питания: Старбакс и Макдональдс, остальные же владельцы роутеров начали открывать защищенные паролем wi fi, тогда и появилась идея о взломе. Первыми, открывшие программы для взлома защищенной связи wi fi, стали люди, которые занимаются электронным фрикингом, им удалось устройства своих плат перенастроить в режим снифера и осуществить перехват пакетов пользователей беспроводных закрытых сетей. Идея была довольно простой, плата вместо получений предназначенных ей пакетов, стала собирать все пакеты подряд и анализировать их, вытягивая из них ключи и пароли к wi fi. Немного позже были написаны программы для взлома сети и последняя версия – wi fi Pirate 13.

Взлом защищенной сети wi fi: нужно ли это вообще, спросите вы? Может быть, данное действие небезопасно? Может, за использования этой программы предусмотрена уголовная ответственность? Возможно, ли анонимно взломать беспроводной доступ к интернету с паролем? Не ловушка ли это? Вы можете быть совершенно спокойны, программа для взлома выполняет свою работу без каких-либо следов. Вас не вычислят даже при хакерских способностях и огромнейшем желании. Впрочем, никто не заметит даже того, что кто-то произвел взлом wi fi. А вы сможете не беспокоясь, наслаждаться прелестями бесплатного интернета. Интернет вашего соседа, интернет в университете или в офис, это все вы сможете позволить себе совершенно бесплатно. Так же взлом точки wi fi обеспечит вам качественную связь. Пользуйтесь и понапрасну не волнуйтесь. Остается добавить, что в интернете есть очень достаточное количества таких программ, который отличаются тем, что вовсе не понятны и не работают, проверяйте софт, следите за обзорами на официальном сайте и удачных вам взломов.

Программа для взлома wi fi может помочь нескольким категориям пользователей подключиться беспроводной сети бесплатно:

Программа Wi fi pirate 13 поможет взломать точку доступа в каждом из этих или любых других случаях, при этом взломщик будет полностью анонимным. Хозяин точки не сможет вас вычислить.

Как работает программа: преимущества и особенности

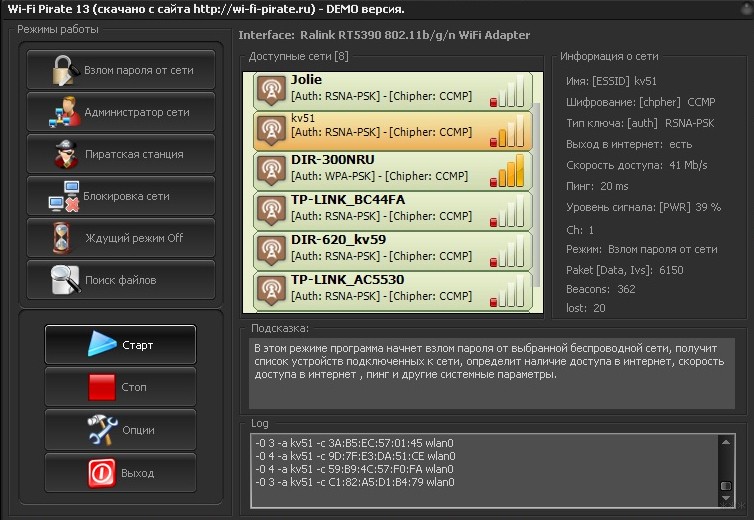

Для того, чтобы беспрепятственно взламывать любые сети wi-fi необходимо следовать следующей инструкции. Зайти на официальный сайт разработчиков программы и нажать кнопку «Скачать» в правом верхнем углу экрана. Скачать программу на ваш компьютер и запустить *.exe файл. Спустя пару секунд перед вами откроется основное окно программы. Интерфейс программы полностью на русском языке и будет понятен даже школьнику:

Окно поделено на три части:

Для того, чтобы подключиться к чужой сети необходимо:

Как можно заметить, пользование программой довольно простое и не потребует от вас специальных знаний или навыков. Благодаря тому, что программа предполагает анонимное пользование, владелец сети не заподозрит, что его взломали. Если же скорости для работы будет не хватать, хозяина сети можно будет легко заблокировать, нажав на кнопку «Блокировка сети».

Теперь точка условно ваша, можно в полной мере воспользоваться ею для просмотра фильмов в высоком качестве или скачивания тяжелых файлов.

Сотни пользователей нашего сайта оценили скорость и удобство пользования программой. Теперь любая точка доступа, не зависимо от страны и местоположения может быть взломана абсолютно анонимно. Причем можно не беспокоится о том, что вас обнаружат. Умная утилита скрывает своих пользователей от разоблачения. Теперь взлом wi fi стал быстрее и безопаснее. Разработчики постоянно трудятся над усовершенствованием функций программы. Появляются новые фишки и возможности, которые могут сослужить своему пользователю хорошую службу.

Wifi Pirate 13 с Кодом Активации

Приветствую! В этой статье мы затронем еще один софт для «супер-пупер взлома всего и вся с полпинка без регистраций и за 10 секунд» – Wi Fi Pirate 13 Tortuga. Поверили? Вот и мы, как сторонники истинной информационной безопасности беспроводных сетей, не верим чужим заявлениям, а идем и проверяем.

Wi Fi Pirate 13 Tortuga: пустышка или годный софт для взлома

Но в виртуальной среде мы все-таки запустили один образец. И что вы думаете? Со сканированием DEMO версия справляется на ура, но активация чудо кнопок взлома приводит… к запросу на покупку платной версии.

Честно сказать, с обилием программ и пустотой обещаний на 100% взлом при полном понимании работы протоколов покупать ничего не захотелось. Оконный интерфейс на форточках вполне себе заменяется профессиональными утилитами на Kali. Расчет видимо на наивного юзера.

Без регистрации wifi pirate на андроид Pirate Dash, Pirate Dawn (Alpha) (обновлено v 1.0) + Мод (свободные покупки), Pirate Legends TD v 1.0.1.79 (Mod Money).

Wi fi pirate 13 скачать с торрента — Рейтинг сайтов по тематике

Программа для взлома – wi fi Pirate 13 – это творение групп русских и американских программистов, которые не хотели платить за интернет.

Become a pirate and sail away across the Seven Seas. Dive into the world of online pirate games.

Коды Активации Для Wifi Pirate

Без регистрации wifi pirate на андроид Pirate Dash, Pirate Dawn Alpha обновлено v 1.

Pirate King Hack The hack works for iPhone, iPads, other iOS devices, Android devices and Facebook. Use the button below to go to the cheat application that adds to your Pirate Kings account unlimited cash and unlimited spins. The Pirate Kings Hack is easy.

Le Journal du Pirate c est toute votre actu Warez.

In fact, the total size of Wi-fi-pirate.ru main page is 2.6 MB. This result falls beyond the top 1M of websites and identifies a large and not optimized web page that may take ages to load. 30% of websites need less resources to load. Images take 1.8 MB which makes up the majority of the site volume.

Wi fi pirate 13 – программа для взлома Wi fi сетей, паролей, ключей

We analyzed Wi-fi-pirate.ru page load time and found that the first response time was 693 ms and then it took 3.9 sec to load all DOM resources and completely render a web page. This is a poor result, as 60% of websites can load faster.

It’s better to minify JavaScript in order to improve website performance. The diagram shows the current total size of all JavaScript files against the prospective JavaScript size after its minification and compression. It is highly recommended that all JavaScript files should be compressed and minified as it can save up to 391.6 kB or 66% of the original size.

А это уже целая глава из последнего руководства EC-Council по подготовке этичных хакеров. Тоже урвал из открытых источников, сведения хоть и на английском, но зато актуальны на текущий момент. Пролистайте – там все в картинках и даже есть лабораторные работы. Все то же самое, но красиво.

Взлом соседского Wi-Fi за 5 минут: 100% рабочие методы узнать пароль

Мощных программ для взлома на все случаи жизни действительно немного. Рекомендую обратить внимание на следующие:

Кратко постараемся посмотреть на все эти методы. В детали углубляться сильно не буду, но если вдруг у вас появился вопрос – задайте его в комментариях.

Новая программа для взлома паролей от закрытых Wi Fi сетей, способна взламывать пароли, перехватывая пакеты, анализировать сети. Работает по тому же принципу что и всемирно известный AirCrack, но в отличии от него она простая и удобная в использовании и работает под Windwos с удобной графической оболочкой. На мой взгляд это улучшенная версия Wihack.

Блокировка сети

Режим работы в ходе которого выбранная беспроводная сеть будет частично или полностью подавлена наплывом бесполезных пакетов и помех, в ходе работы данного режима выбранная беспроводная сеть станет недоступной для остальных пользователей

Администратор сети

В этом режиме программа получит доступ к управлению подключенными устройствами, станут доступны такие функции как отключение других устройств от сети, появится возможность банить другие устройства и отсылать им уведомления и сообщения от имени администратора сети.

Интересует лечение пульпита цена спб.

Wi Fi Pirate 13 Tortuga: пустышка или годный софт для взлома?

Приветствую! В этой статье мы затронем еще один софт для «супер-пупер взлома всего и вся с полпинка без регистраций и за 10 секунд» – Wi Fi Pirate 13 Tortuga. Поверили? Вот и мы, как сторонники истинной информационной безопасности беспроводных сетей, не верим чужим заявлениям, а идем и проверяем.

Наш сайт не учит взлому и не пропагандирует его! Напротив – большая часть статей содержит опровержения на сторонние программы в целях защиты наивной части наших читателей от внешней угрозы. Поэтому, если ты являешься юным хацкеров, просим просто закрыть наш ресурс.

Что имеем?

Wi Fi Pirate 13 – от чего-то популярная в народе программулина, призванная беспощадно ломать соседские Wi-Fi во имя собственной экономии. Не ведитесь на эту утку! Бесплатный сыр бывает только в мышеловке, с соседями нужно дружить, а взлом в большинстве стран карается уголовной ответственностью.

Более того, большая часть программ с таким набором обещаний как правило содержит в себе скрытый софт с набором вирусов-троянов. Не обязательно, что именно создатель программы был таким злодеем, возможно он тоже преследовал цели анализа безопасности, но среди тех распространителей этой программы, что попадались нам в интернете, большая часть шла с какой-нибудь заразой.

Но в виртуальной среде мы все-таки запустили один образец. И что вы думаете? Со сканированием DEMO версия справляется на ура, но активация чудо кнопок взлома приводит… к запросу на покупку платной версии.

Честно сказать, с обилием программ и пустотой обещаний на 100% взлом при полном понимании работы протоколов покупать ничего не захотелось. Оконный интерфейс на форточках вполне себе заменяется профессиональными утилитами на Kali. Расчет видимо на наивного юзера.

Заявленные функции

Что входит в заявленные функции работы программы:

Где скачать?

Если уж вы не уверовали в мои слова, что нужно отказаться от идеи взлома и просто попросить у соседей пароль, отправляю вас заняться долгим изучением сетевой теории и правильных учебников по информационной безопасности. Желающие же нахватать заразы на свою Windows идут в Гугл или Яндекс с запросом «скачать».

Наш сайт не предоставляет ссылок на скачивание пиратского софта и программ для взлома, какими бы бесполезными они ни были.

За этим заканчиваю. В случае возникновения каких-то дополнений рекомендую написать комментарий к этой статье, который будет полезен другим читателям!

Всем привет, на связи TheRobbCode. Сегодня, а то есть 19 октября 2018 года, мы подробно рассмотрим как взломать вайфай, с помощью чего и как это осуществляется.

Что нам потребуется:

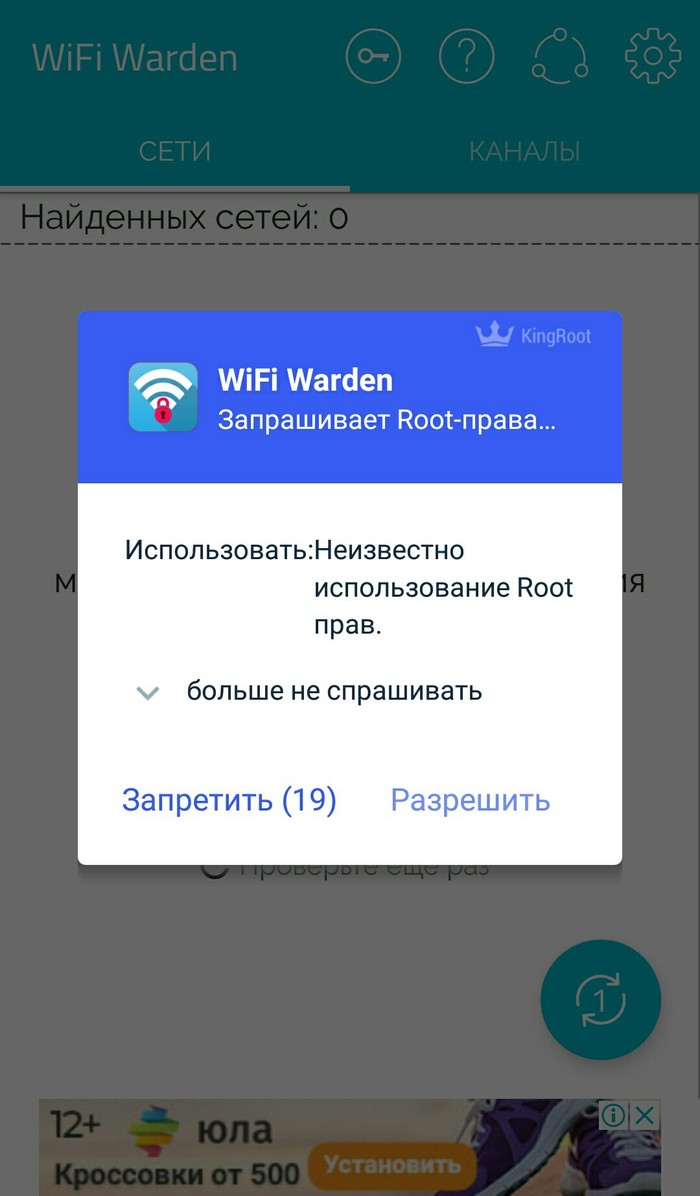

— Рут-права (ссылка на скачивание: kingroot.ru)

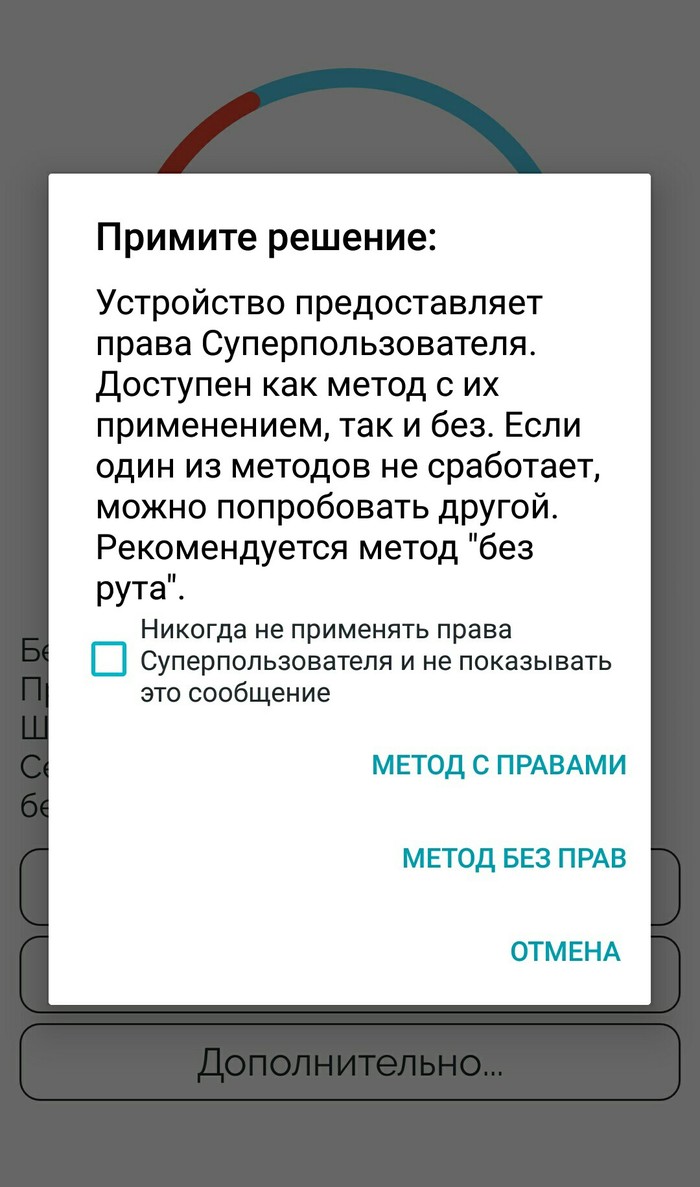

Далее: заходим в WiFi Warden и предоставляем доступ к Рут-правам.

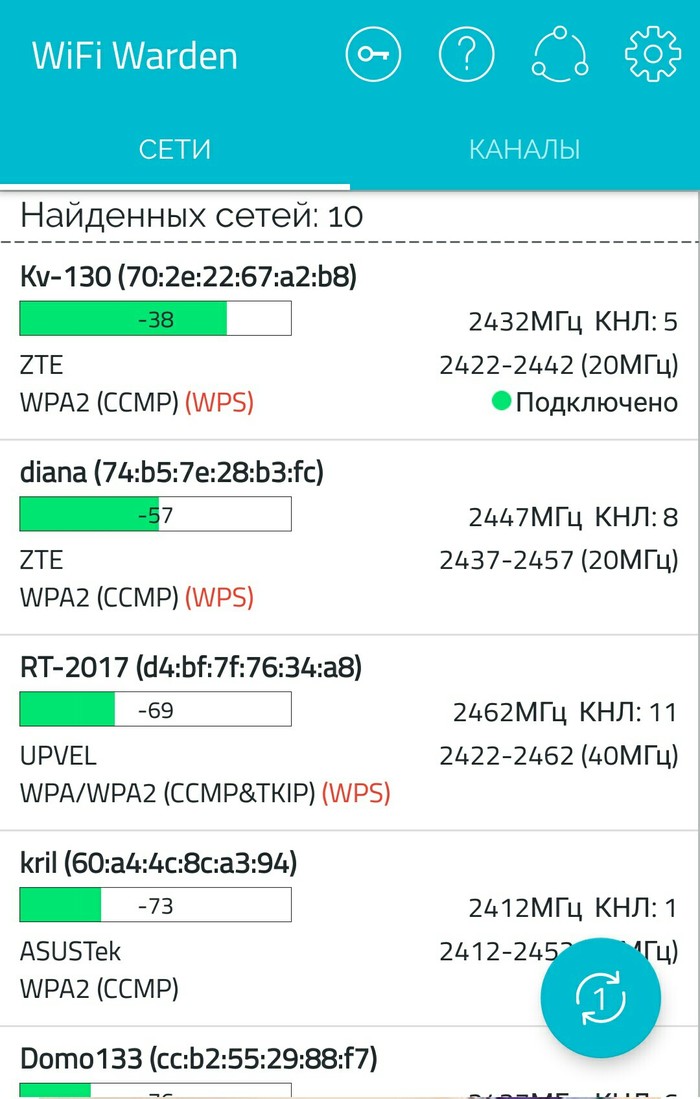

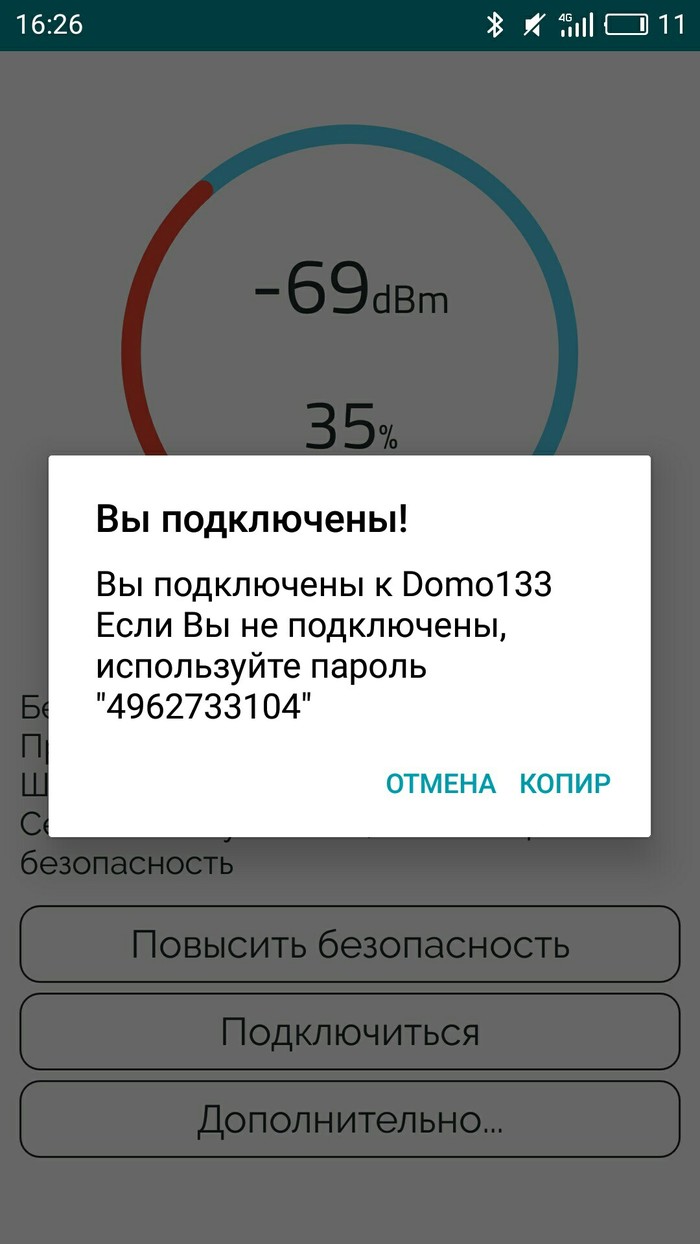

Выбираем сеть которая использует (WPS), так как через него и происходит облегченный подбор пина (WPS снижает безопасность)

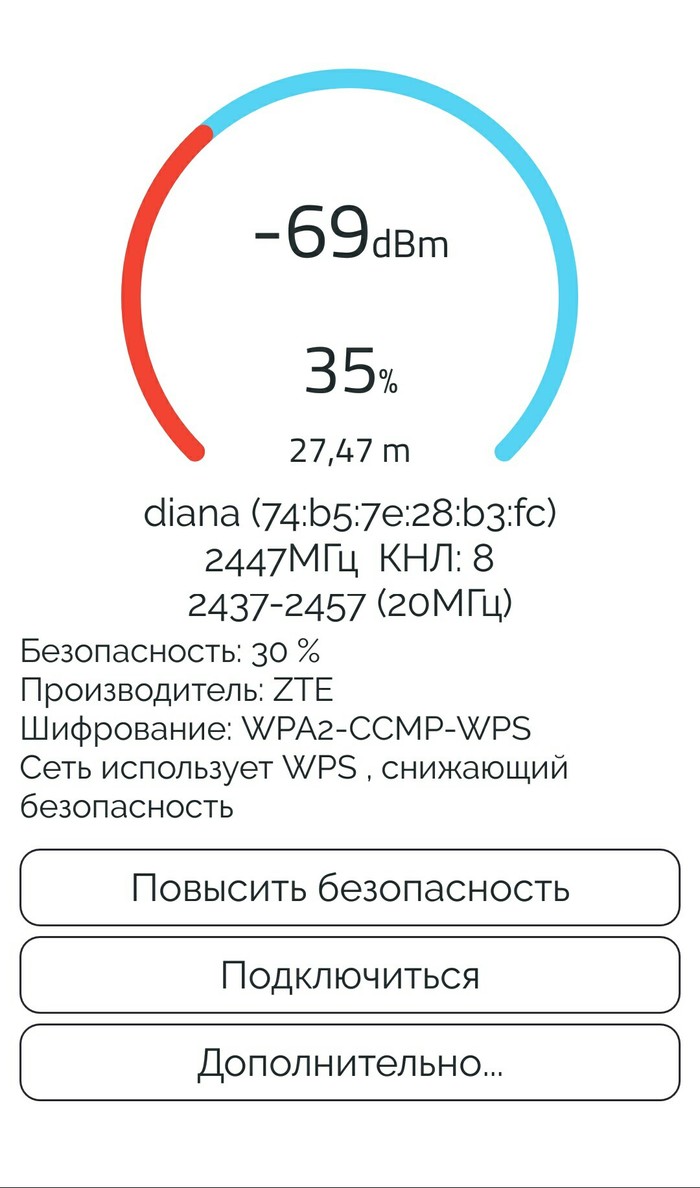

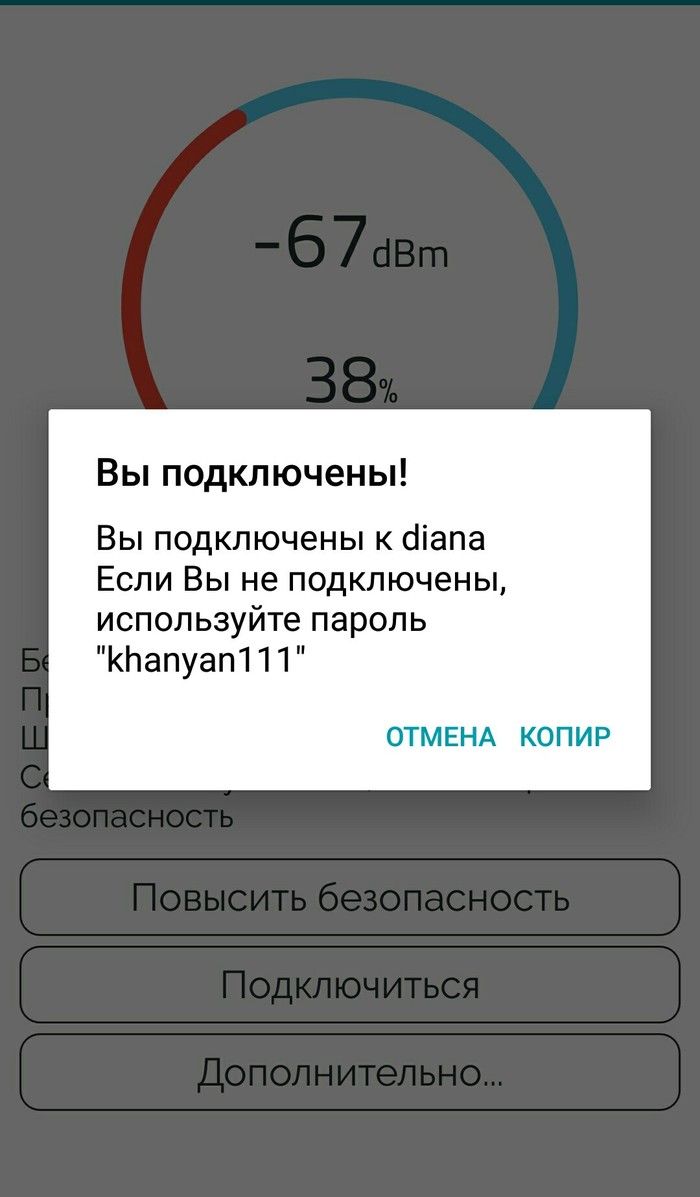

На данный момент я буду взламывать сеть «diana», а вы выбираете любую другую, которая тоже использует WPS.

P.S.: Я никого не принуждаю совершать данные действия и отказываюсь от ответственности, делайте всё на свой страх и риск. Данная программа предназначена для проверки устойчивости своего интернета или подобрать забытый вами пароль от вашего роутера. (я знаю что вам пофиг, но обязан предупредить)

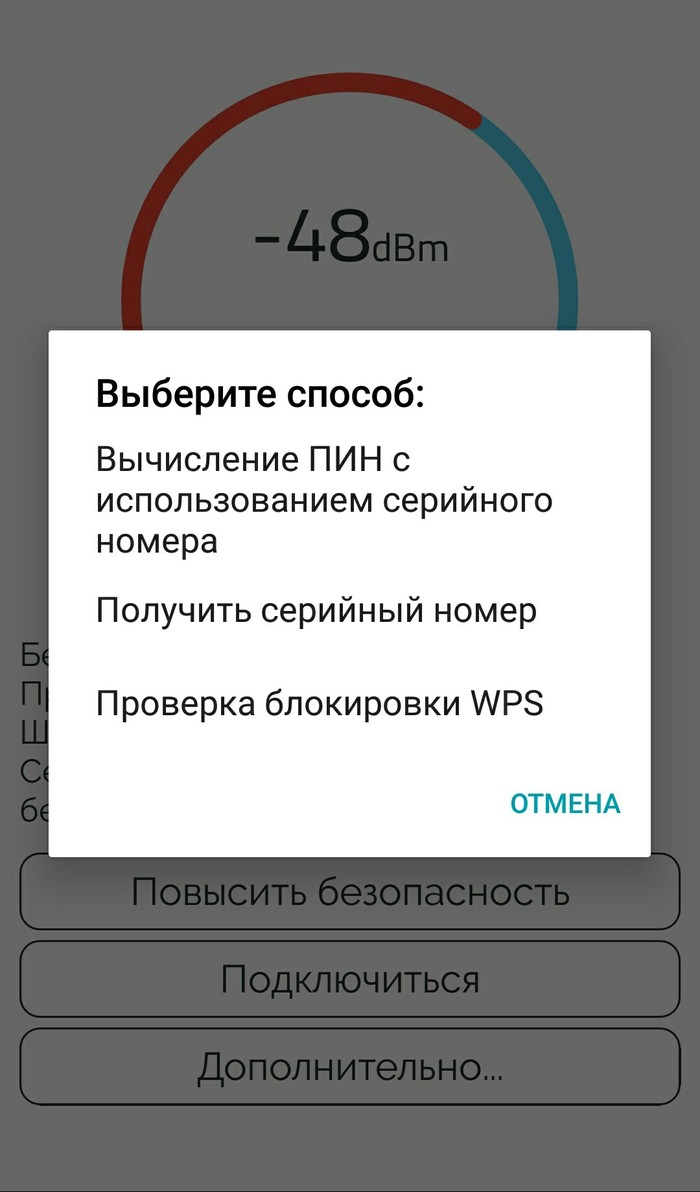

Далее: когда выбрали нужную сеть для взлома, то нажимаете на неё и будет снизу пункт «дополнительно. «, нажимаем на него и проверяем блокировку WPS, то есть нажимаем на «проверка блокировки WPS».

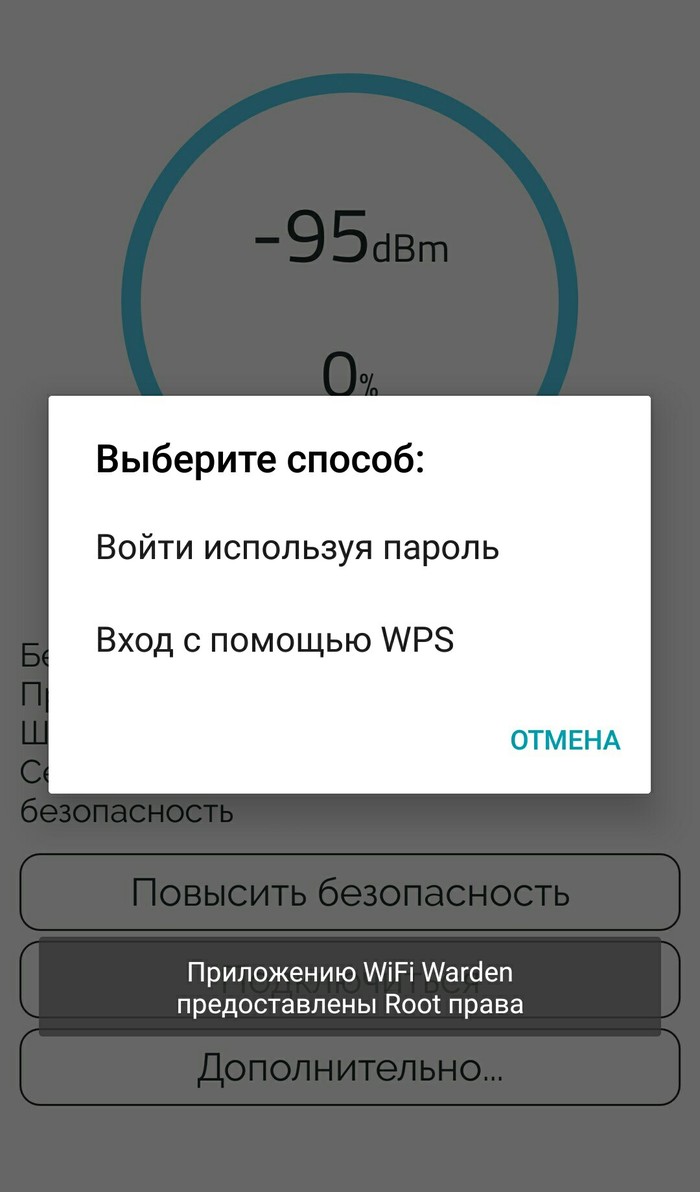

После того, как убедились, что нету блокировки WPS, то выходим обратно и нажимаем «подключиться»

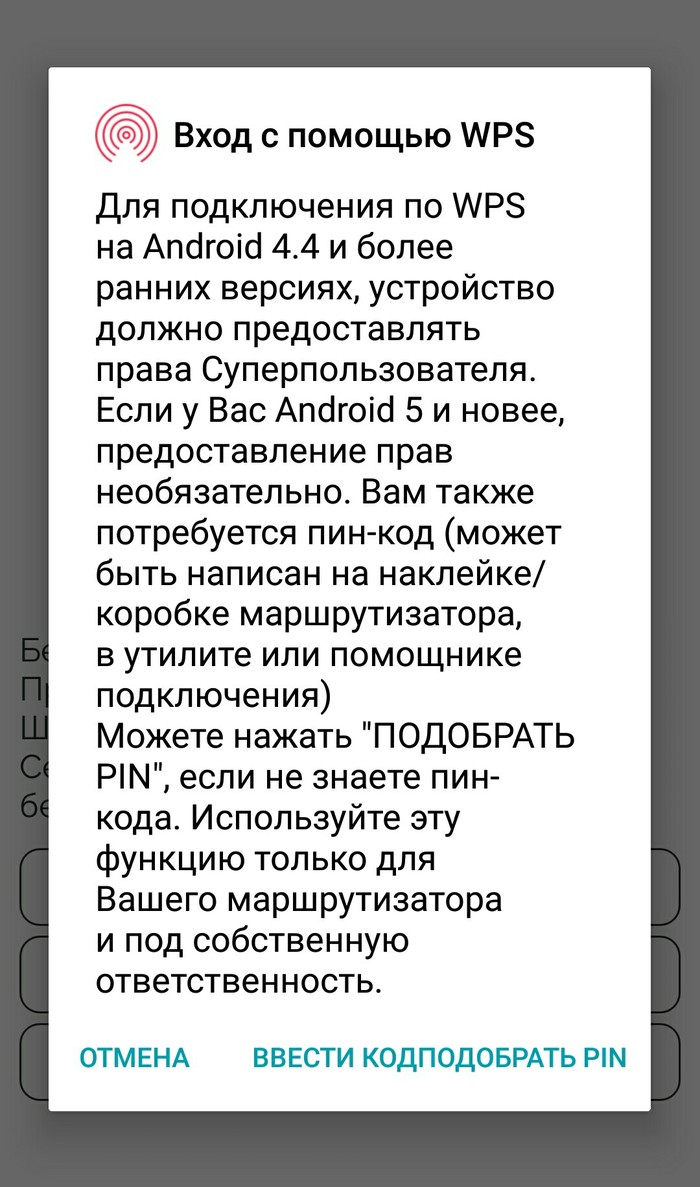

Когда вы нажали подключиться, то нажимаем: «Вход с помощью WPS»

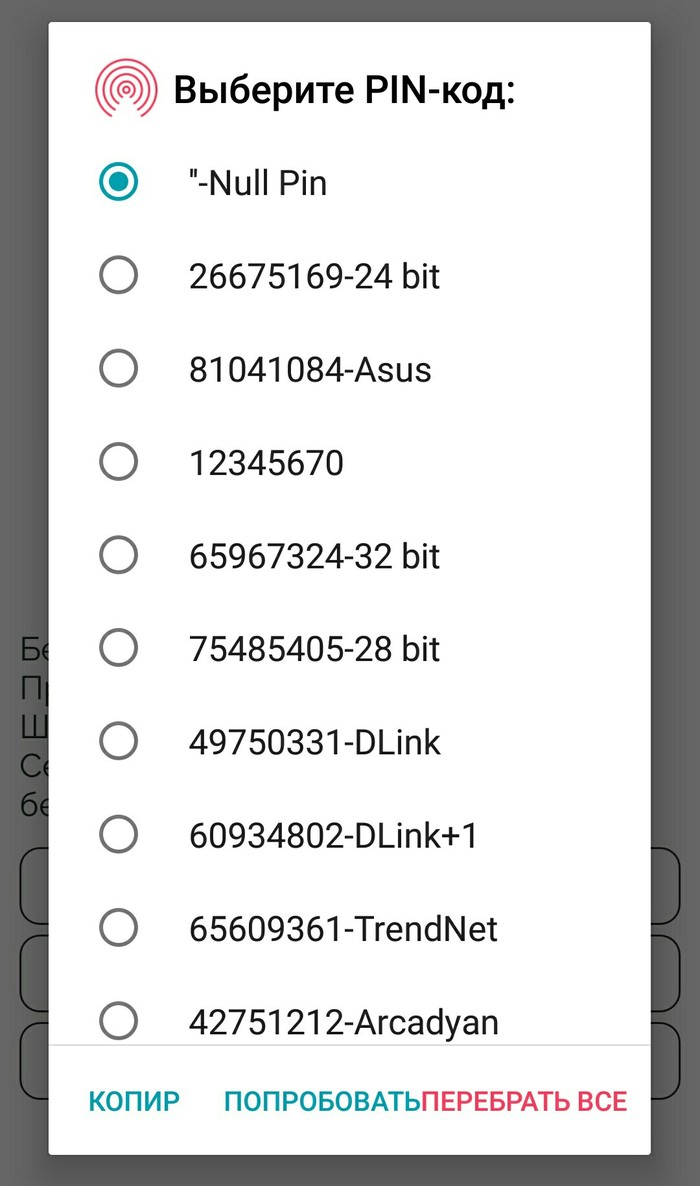

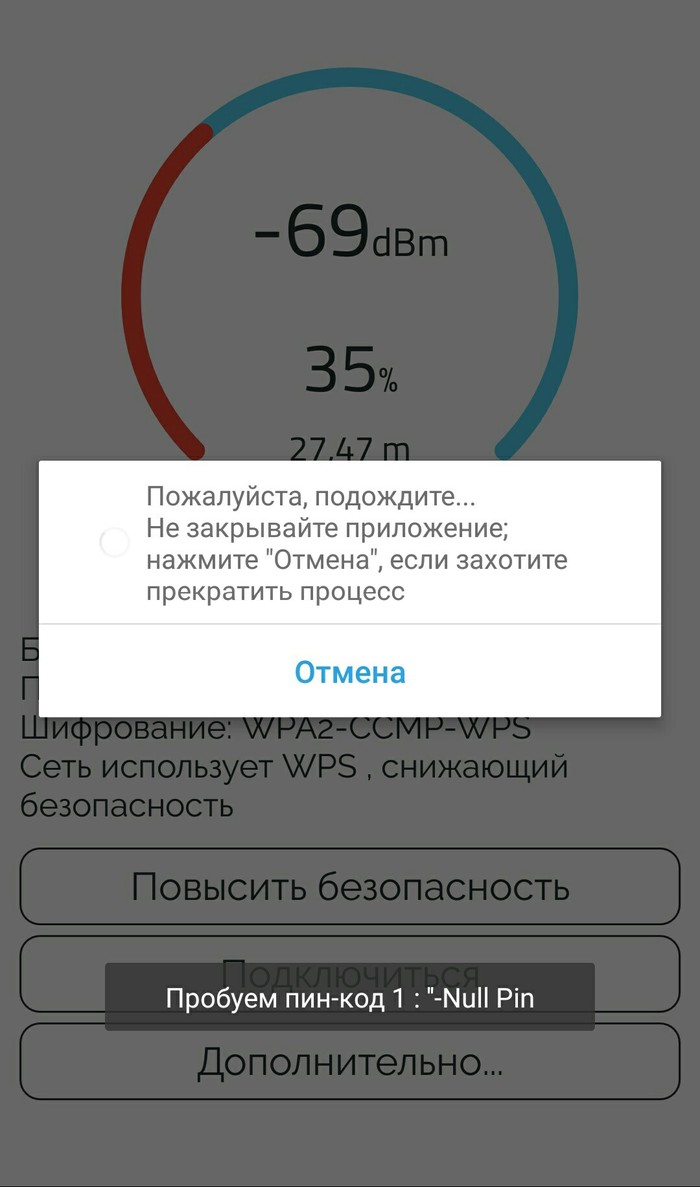

После нажимаем: «Подобрать PIN»

Далее выбираем «Перебрать все»

Как только нажали «Перебрать все», вам предложат выбрать метод. Если вы установили рут-права и придерживались инструкциям выше, то нажимаем «метод с правами».

У вас пойдёт процесс перебора пинкодов.

Неудачных взломов: 2

Желаю удачи! С уважением, TheRobbCode

Найдены дубликаты

Минутку ты ставишь сомнительное по с рутправами что бы взломать Wi-Fi. Подозрительно

на каждом углу кафе с точкой, в отелях то же самое

@TheRobbCode, странно, приложение подключает к сети но не показывает Pin. Так что я не знает какой подошел.

Это уж на каких-то совсем древних рутерах брутфорсить можно

Взломать можно, но хлопотно.

Скрыть имя сети и удачи со взломом)

это не взлом wifi, а так, подбор пароля

Дырявый Сапсан

Уже был пересказ новости с хабра, как один пассажир обнаружил дыру в безопасности, подключившись к Wi-Fi в поезде.

Недавно история получила продолжение.

В поезде, для доступа к Wi-Fi, надо указать номер места, вагона и последние 4 цифры паспорта.

Собственно, данные паспорта должны где-то храниться, а если они хранятся в локальной сети, то может быть к ним есть доступ не только у системы авторизации.

Немного покопавшись, пассажир получил полный доступ к важным контейнерам на сервере, в том числе и базе данных.

Достаточно иметь ноутбук, а при должном умении, хватит и смартфона, установить популярные средства для администрирования сети. И спокойно подключиться к внутренней сети РЖД, скачать данные пассажиров, ставить майнеры, а то и вовсе, стереть содержимое.

Ну вот, дыры есть, пароли простые и одинаковые (это то же самое, что их отсутствие). Казалось бы, очевидно, нормально настроить докер и службы, чтобы каждый школьник не заходил в ssh под рутом.

Но нет, это ведь РДЖ. Тут все не как у людей.

Они взялись «расследовать» это дело.

А с системой все в порядке, ибо «Что есть защищенная система? Защищенная система — это та система, взлом которой стоит дороже, чем ценность информации, которая там есть. Вот и все», — подытожил директор по информационным технологиям ОАО «РЖД»».

Из этого можно сделать вывод, что защищать персональные данные пассажиров дороже, чем нормально настроить порты.

Ну и ладно, потереть данные на сервере это не такая уж и трагедия, поезд от этого не остановится. К тому-же персональные данные давно уже все слили, их можно почти легально купить оптом или в розницу.

Главный посыл не в этом, а в том, что многие критически важные детали держатся на каких-нибудь племянниках троюродного брата жены директоров ИТ, с которых нет никакого спроса.

Технологии развиваются и расширяются, а процент чиновников, которые в них не разбираются, не падает. Скоро дело дойдет до того, что пара человек смогут парализовать всю страну, подключившись к дырявой инфраструктуре.

Уязвимости Wi-Fi. Практика.

Сегодня расскажу Вам о том как с помощью атаки Pixie Dust получить доступ к сети Wi-Fi от которой Вы забыли пароль от своей сети или хотите проверить уязвим ли Ваш роутер.

Про 272 УК РФ: вся информация опубликованная в этой статье опубликована исключительно в ознакомительных целях, целях аудита безопасности собственных сетей и повышения уровня защищенности собственных сетей.

Автор категорически против нарушения ст.272 УК РФ и использования информации из данной статьи с целью нарушения ст. 272 УК РФ.

Перво-наперво Вам понадобится скачать дистрибутив Kali Linux (тут) и записать его на флешку, например с помощью RUFUS. После перезагрузки Вам необходимо выбрать загрузку с флешки.

Kali Linux включает большое количество интересных и мощных инструментов для решения различных задач связанных с вопросами информационной безопасности и форензики.

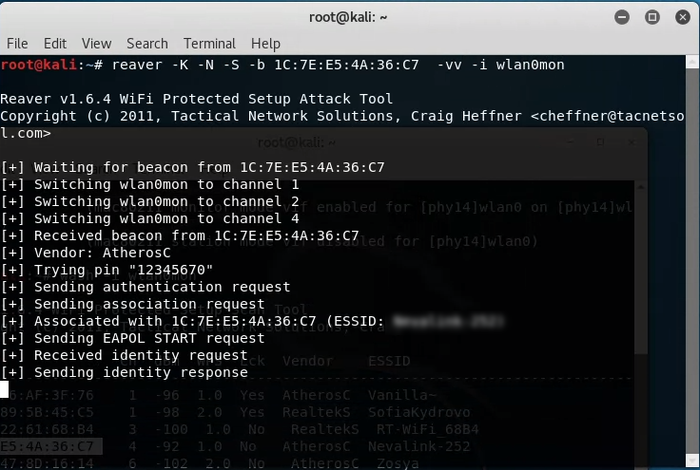

Я расскажу про набор утилит airmon-ng, aireplay-ng, wash и reaver. Это старые, надежные и проверенный инструмент аудита безопасности Wi-Fi сетей.

Airmon-ng позволит нам перевести адаптер в режим мониторинга, aireplay-ng ассоциироваться с точкой доступа, wash проверить доступен ли WPS, а reaver восстановить доступ к точке.

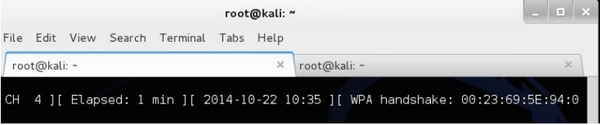

Все дальнейшие действия мы будем проводить в терминале, поэтому запустите его с помощью иконки отмеченной желтой галкой на скриншоте и приготовьтесь давить на клавиатуру.

Что бы наш адаптер Wi-Fi смог инжектировать пакеты нам необходимо воспользоваться заботливо предустановленными в Kali драйверами. Для этого включим режим мониторинга командой в терминале:

# airmon-ng start wlan0

Вывод покажет нам какие Wi-Fi адаптеры присутствуют в системе:

У меня он один, называется (поле Interface) wlan0 и я включаю мониторинг на нем:

# airmon-ng start wlan0

Теперь наш адаптер в режиме мониторинга и называется wlan0mon. Мы можем проверить доступен ли WPS на наших точках доступа командой:

Ура, наши точки поддерживают, которые поддерживают WPS, самое время провести pixie dust.

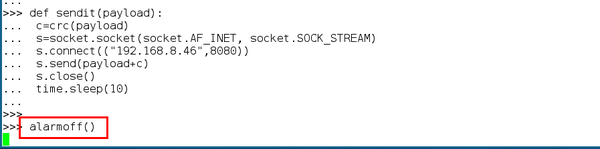

Кстати, если мы поймали «Receive timeout occured», как на скриншоте выше, то скорее всего reaver не смог нормально ассоциироваться с точкой доступа. Сделаем это за него с помощью aireplay-ng. Сперва проверим подвержена ли точка атаке:

Если aireplay-ng пытается найти точку доступа на не верном канале меняем канал вручную:

# iwconfig wlan0mon channel 2

Искомое «Association successful» получено. Мы ассоциировались с точкой доступа, теперь мы можем атаковать! Проводим PIXIE DUST:

7. Всего пара минут и WPS PIN в наших лапках. Самое время получить пароль:

Возможно перед этим шагом придется еще раз ассоциировать с точкой доступа с помощью aireplay-ng. Сделайте это если ловите «Receive timeout occured».

Готово, пароль получен! Доступ ВОССТАНОВЛЕН.

Повторюсь. Вся опубликованная информация опубликована только с целью ознакомления и аудита собственных сетей.

Что бы уберечь себя от таких действий третьих лиц выключите WPS в настройках Вашего роутера, подбор WPA2-PSK это совершенно другая история и значительно снизит интерес к Вашей сети.

Задавайте вопросы в комментариях. С удовольствием отвечу на все!

Раздай

Тестирование на проникновение и усиление безопасности Вашей WiFi сети. Kali Linux

Сразу хочу оговориться, что данный пост имеет рекламный мотив. Нет, я не впариваю Вам вейпы или ножи-кредитки. Я размещаю полезную информацию для IT-Специалистов в своем Telegram канале и буду рад поделится своим опытом с Вами. Вот ссылка на канал https://telegram.me/to_sysadmins заходите, читайте, используйте в работе.

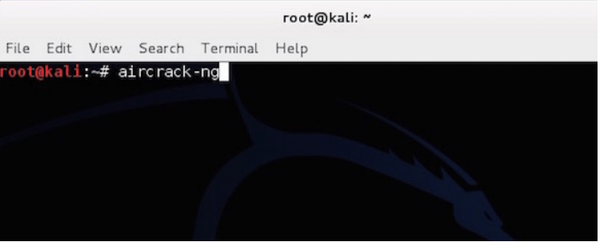

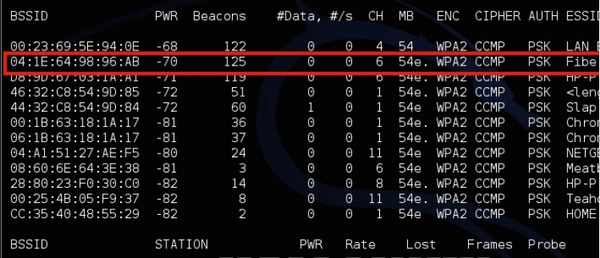

Сегодня речь пойдет о пентесте беспроводных сетей с помощью дистрибутива Kali Linux. В нем уже предустановлено достаточно утилит для тестирования «дыр» в безопасности сетей. В этом посте мы рассмотрим

перехват handshake и брут пароля.

Первым этапом будет настройка wifi адаптера. Для того, чтобы убедится,

Что Ваш адаптер поддерживает инъекции мы откроем терминал и введем команду:

Терминал выведет список ваших беспроводных карт, поддерживающих

инъекции.Вероятнее всего Ваш адаптер будет называться «wlan0»

Дальше мы вводим в терминал команду:

airmon переведет адаптер в режим монитора. Дальше мы соберем информацию

о нашей сети. Для этого в пишем:

Обратите внимание, что «wlan0mon» это название моего адаптера, убедитесь, что ввели

правильное название, возможно у Вас будет просто mon0. Так что перепроверьте.

Если все сделано верно, то на экране вы увидите вписок доступных Вам сетей,

Находим Вашу сеть и вводим команду, заменяя коментарии в скобках на свои данные

Теперь Вы будете видеть и отслеживать только выбранную вами (Вашу) сеть.

оставляем airodump работать, а сами ускорим процесс захвата handshake.

Открываем второе окно терминала и пишем

Этой командной мы принудительно отключаем клиента от нашей точки. Когда клиентское устройство

Повторно подключится к сети, мы успешно перехватим handshake.

Переходим на первое окно с работающим airodump-ng и убеждаемся в этом.

Теперь у нас на руках имеется пароль от WiFi сети, лежит он на рабочем столе в файле с разрешением *.cap

Но он пока зашифрован.Нам нужен словарь (в Kali Linux словарь уже есть и лежит

в папке /usr/share/wordlist/rockyou.txt) пароль нужно подбирать.

Для этого пишем в терминале:

Скорость перебора зависит от мощности вашего компьютера. Если ваш компьютер слабоват

для такого рода действий, то в интернете есть как платные, так и бесплатные сервисы

Если пароль расшифровать не удалось, то поздравляю Ваша сеть хорошо

защищена, в противном случае Вам необходимо сменить пароль на более сложный

И обязательно отключить протокол WPS в роутере.

Как отключили сигнализацию MITSUBISHI OUTLANDER посредством Wi-Fi

Эксперты британской компании Pen Test Partners отчитались об успешном взломе систем электровнедорожника Mitsubishi Outlander PHEV. Исследователи сумели добраться до зарядной системы авто, управления фарами и даже сумели отключить сигнализацию.

Mitsubishi Outlander PHEV – гибридный автомобиль, который оснащается как батареей, так и полноценным двигателем внутреннего сгорания. То есть пока батарея заряжена, можно ехать «на электричестве», однако если в пути не нашлось розетки, и батарея разрядилась, заработает обычный бензиновый мотор.

Равно как и любой современный автомобиль, Outlander PHEV имеет собственное мобильное приложение, позволяющее владельцу удаленно управлять некоторыми системами. Однако здесь инженеры Mitsubishi пошли не совсем обычным путем: как правило, производители позволяют пользователям отсылать команды для авто на свои серверы, откуда команды передаются автомобилю, посредством GSM. Инженеры Mitsubishi решили удешевить эту систему и встроили в Outlander PHEV модуль Wi-Fi, к которому (посредством приложения) может подключиться владелец авто и передать автомобилю команду.

Исследователи Pen Test Partners выяснили, что Outlander PHEV уязвим даже перед простейшими техниками атак. Дело в том, что каждый автомобиль поставляется с уникальным семизначным ключом безопасности, необходимым для доступа к Wi-Fi (кстати, этот ключ указан прямо в руководстве пользователя). Зная это, исследователи смогли подобрать ключ при помощи обычного брутфорса. При этом эксперты отметили, что взлом может занять от нескольких секунд до четырех дней, — все зависит от используемого оборудования.

Получив доступ к модулю Wi-Fi, исследователи смогли без особого труда отреверсить протокол, посредством которого приложение передает автомобилю команды. Затем, при помощи атаки man-in-the-middle, эксперты сумели перехватить управление фарами автомобиля, системой контроля климата и даже изменили настройки системы подзарядки, чтобы разрядить батарею как можно быстрее. Более того, исследователи Pen Test Partners обнаружили, что через модуль Wi-Fi можно вообще отключить сигнализацию автомобиля.

Wi-Fi модули всех Outlander PHEV имеют предсказуемые SSID формата REMOTEnnaaaa («n» в данном случае – цифры; «a» буквы в нижнем регистре). Разобравшись, каким образом генерируется последовательность «nnaaaa» (опять же при помощи брутфорса), исследователи воспользовались поисковиком WiGLE.net и обнаружили множество машин Outlander PHEV по всей Великобритании. Эксперты даже создали интерактивную карту, на которой обозначили все электровнедорожники.

При этом исследователи уточняют, что они даже не пытались взломать CAN-шину. Если пойти дальше и осуществить такой хак, это позволит потенциальному атакующему удаленно завести двигатель автомобиля или в любой момент «нажать» на тормоз.

Сейчас разработчики Mitsubishi, совместно с экспертами Pen Test Partners, работают над устранением проблем. Представители автопроизводителя сообщили BBC, что этот взлом стал для компании первым, так как до этого Mitsubishi ни разу не получала сообщений о подобных проблемах.

Хотя приложение Mitsubishi может инициировать обновление прошивки Wi-Fi модуля автомобиля, патч пока не готов. На данный момент исследователи рекомендуют всем владельцам Outlander PHEV отключить Wi-Fi модули и «отвязать» приложение от автомобиля. Сделать это можно непосредственно в самом приложении, зайдя в меню «Settings» и выбрав пункт «Cancel VIN Registration».