коды для cmd для хакеров

Пиши код в терминале, как настоящий хакер

Перевод статьи Калеба Тейлора «How to code like a Hacker in the terminal».

Вы хакер. Терминал – ваш дом родной. Вы знаете, что каждое нажатие клавиш имеет значение. Если что-то эффективно менее чем на 100%, то вы готовы проводить часы, подбирая правильный инструмент, который сохранит вам секунды. Потому что дело всегда того стоит.

Но не отвлекает ли вас от работы этот постоянный поиск новых и лучших способов работать? Кто-то может с этим согласиться, но вы – вряд ли. Никакая работа не стоит того чтобы ею заниматься, если после вы не сможете прочесть коллегам лекцию о том, как вам удалось сделать это так эффективно (ну, эффективно – это не считая времени на настройку всего).

Инструменты/функционал из списка ниже должны быть известны любому хорошему хакеру.

Оболочка (zsh)

Обычный разработчик: Оболочка это оболочка. Вообще не важно, какую использовать.

Вы, хакер: Командная оболочка это сердце моей работы. Моя страсть к эффективности и функционалу не знает границ. Моя оболочка должна быть достойна настоящего хакера.

Вы живете в терминале, поэтому хотите использовать прекрасную оболочку. Вот почему вы используете zsh.

Она имеет массу особенностей:

Она также поставляется с отличным фреймворком для управления вашей zsh-конфигурацией: Oh My Zsh. Он включает больше 200 плагинов и больше 140 тем, с помощью которых можно добавить в ваш терминал разнообразные прекрасные функции. Маленький пример:

git – тысячи aliases и полезных функций для git.

tmux — alias и настройки для интеграции zsh с tmux.

node – добавляет команду node-docs для открытия документации сайта.

osx – несколько утилит для работы с OSX.

web-search – поиск в интернете из командной строки.

auto-suggestions – быстрые, ненавязчивые предложения команд, возникающие по мере ввода. Основываются на вашей истории команд.

Полный список плагинов можно посмотреть здесь.

Управление сессиями (tmux)

Обычный разработчик: Окей, я открыл мои файлы проекта lame_project_1. Но мне также нужно работать над boring_project_2. Также мне нужно подключиться к серверу по ssh и посмотреть логи. Подозреваю, что у меня будет бардак в терминале со всеми этими файлами/вкладками из разных проектов и в конечном итоге я потеряю над ними контроль и буду вынужден закрыть терминал и начать сначала.

Вы, хакер: я работаю над несколькими проектами одновременно, так что мне нужен инструмент, чтобы все организовать. Он должен работать на разных платформах, давать мне возможность организовывать рабочее пространство и обладать другими функциями, увеличивающими продуктивность.

Вы знаете, что разработка может стать беспорядочной. Порой приходится работать над несколькими проектами одновременно. Вот почему вам нужен tmux.

Он позволяет создавать сессии. Каждая сессия может быть кастомизирована под ваши нужды. Чтобы было легче переключаться, сессиям можно давать имена. Также их можно сохранять, чтобы в случае закрытия терминала можно было восстановить. Плюс, в этом инструменте есть собственная строка состояния, где отображаются вещи вроде времени, даты, использования CPU и пр. А если вы не знаете, сколько CPU у вас используется на данный момент, то какой же вы хакер?

В tmux даже есть менеджер плагинов и масса прекрасных плагинов и функций, которые поднимут ваш хакинг на новый уровень.

Супер-хакерский совет: используйте tmux с fzf с помощью прекрасных скриптов для быстрого создания / удаления файлов и перемещения по ним.

Поиск (ripgrep)

Обычный разработчик: Где я определил эту константу? Я знаю, что она где-то здесь. Попытаюсь найти с помощью grep. А какие аргументы задать? Загуглю. Вот черт, теперь оно ищет по моей папке node_modules. Хуже не бывает.

Вы, хакер: Когда я что-нибудь ищу, поиск должен быть молниеносно быстрым. Также в инструменте поиска должны быть тонкие настройки, заданные по умолчанию, чтобы игнорировать бинарные и скрытые файлы.

Говоря словами разработчика программы, «Используйте ripgrep, если вам нравится скорость, фильтрация по умолчанию, меньшее количество багов и поддержка Unicode».

Fuzzy Finding (fzf)

Обычный разработчик: Помнить расположение всех файлов моего проекта, безусловно, тяжело. Думаю, придется покопаться, пока найду нужный.

Вы, хакер: мне нужна возможность искать файлы с нечеткими условиями поиска. Чтобы я мог быстро найти искомое, введя имя файла или часть пути, или и то, и другое.

Вы знаете, что вам нужна возможность не печатать больше необходимого. Поэтому вы применяете fzf – fuzzy finder общего назначения для использования в командной строке. Он может осуществлять поиск по любому списку: по файлам, истории команд, процессам, именам хостов, закладкам, git commits и т.п.

Супер-хакерский совет: псевдонимы (aliases) это отличный способ создать сокращения, которые помогут вам извлечь пользу из функционала fzf. Например, если вы хотите найти файл, а затем открыть выбранное в вашем дефолтном редакторе, вы можете добавить в конфиг вашего zsh следующее:

На fzf wiki есть гораздо больше примеров.

Подсказки в терминале (Spaceship)

Обычный разработчик: да какая разница, как выглядят подсказки в терминале? В них все равно нет ничего полезного для меня. Я бы просто оставил их в дефолтном состоянии.

Вы, хакер: Я хочу, чтобы мои подсказки были восхитительными. Они должны учитывать контекст. Они должны давать мне полезную информацию и быть настраиваемыми. Также было бы хорошо, если бы они соотносились с пространством.

Вы знаете, что подсказки должны быть короткими, простыми и предоставлять информацию, имеющую отношение к делу. А также они должны поражать людей своей красотой. Вот почему вы используете spaceship-prompt. Он предоставляет git/mercurial интеграцию, индикатор заряда батареи, «умное» имя хоста и пользовательские данные, номера версий для разнообразных библиотек, потрясающие значки и многое другое.

Смена директорий (z)

Обычный разработчик: Мне нужно перейти в мой проект hacker, который находится внутри папки cool, которая лежит в папке personal, которая расположена в папке code, а уж та, в свою очередь, – в домашней директории.

Вы, хакер: Мне нужно перейти в мой проект hacker.

Обычные разработчики печатают весь путь к нужной директории. А вы хакер. Вы полагаетесь на z. После установки эта программа начинает изучать, какие директории вы посещаете. Затем вы можете передать ей регулярное выражение (или просто имя директории), чтобы перейти к наиболее вероятному кандидату.

Бонусные инструменты хакера

Следующие инструменты позволят вам вывести свою хакерскую игру на новый уровень.

1. wttr.in – Есть только один правильный способ узнавать погоду.

2. Star Wars – Классные люди любят «Звездные войны». Хакеры смотрят их в терминале. (о подобные интересных штуках, которые можно делать в терминале Linux, мы писали ранее).

3. haxor-news – Если вы не читаете Hacker News, то вы вообще хакер?

4. Spotify – Используя shpotify, вы можете проигрывать музыку прямо из терминала (только OSX). Или можно использовать mopidy для чего-нибудь кроссплатформенного.

Конечно, это далеко не исчерпывающий список. У вас есть собственные любимые инструменты, повышающие эффективность работы? Поделитесь в комментариях!

56 команд для командной строки Windows

При постоянной работе в Windows необходимо должное внимание быстрым способам доступа к различным инструментам, чтобы наиболее оперативно получать необходимое и выполнять задачи.

Ниже вы найдете список команд, которые запускают наиболее популярные инструменты и которые вам могут пригодиться в повседневной работе за компьютером.

appwiz.cpl — Удаление программ

charmap — Таблица символов

chkdsk — Утилита для проверки дисков

cleanmgr — Утилита для очистки дисков

cmd — Командная строка

compmgmt.msc — Управление компьютером

control — Панель управления

control admintools — Администрирование

control desktop — Настройки экрана / Персонализация

control folders — Свойства папок

control fonts — Шрифты

control keyboard — Свойства клавиатуры

control mouse — Свойства мыши

control printers — Устройства и принтеры

control schedtasks — Планировщик заданий

desk.cpl — Разрешение экрана

devmgmt.msc — Диспетчер устройств

dfrgui — Дефрагментация дисков

diskmgmt.msc — Управление дисками

dxdiag — Средства диагностики DirectX

eventvwr.msc — Просмотр событий

explorer — Проводник Windows

firefox — браузер Firefox

firewall.cpl — Брандмауэр Windows

iexplore — Браузер Internet Explorer

inetcpl.cpl — Свойства браузера Internet Explorer

logoff — Выйти из учетной записи пользователя Windows

magnify — Лупа (увеличительное стекло)

main.cpl — Свойства мыши

migwiz — Средство переноса данных Windows

mmsys.cpl — Настройка звука

mrt — Средство удаления вредоносных программ

msconfig — Конфигурация системы

msinfo32 — Сведения о системе

mspaint — Графический редактор Paint

ncpa.cpl — Сетевые подключения

osk — Экранная клавиатура

perfmon — Системный монитор

prs — Средство записи действий по воспроизведению неполадок

regedit — Редактор реестра

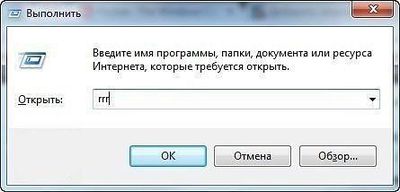

rrr — Быстрый запуск Reg Organizer

shutdown — Завершение работы Windows

sysdm.cpl — Свойства системы

syskey — Защита БД учетных записей Windows

taskmgr — Диспетчер задач

timedate.cpl — Настройка даты и времени

utilman — Центр специальных возможностей

verifier — Диспетчер проверки драйверов

wab — Адресная книга Windows

winver — Версия Windows

wmplayer — Проигрыватель Windows Media Player

write — Редактор Wordpad

wscui.cpl — Центр поддержки

Дубликаты не найдены

После cmd и regedit, наверно самая используемая

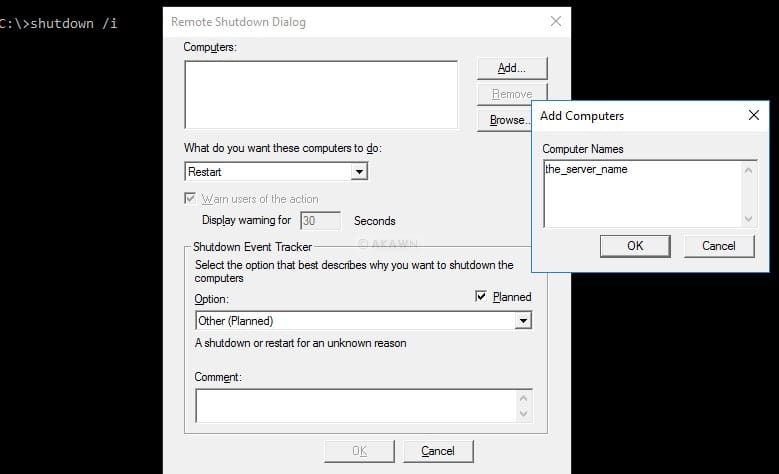

кстати shutdown /i очень удобная визуалка куда можно накидать стопку компов и.т.д.

Предлагаю добавлять в комментариях,команда+назначение.;)

Заголовок притянут, сабж бесполезен

полезен может кому надо, хули выебываешься

А еще, когда жду лифт, вызываю все, чтобы ко мне приехал пораньше, а все соседи по этажам потом останавливались на моём этаже, когда я уже уеду.

Специально для Вас отредактировал.

из всех этих команд используются в 99% случаев только 2-3. остальные не нужны.

И да, если решил сделать что-то полезное, рассказал бы про фичу «god mode» в ведре от висты и моложе.

Создаешь папку с названием:

(GodMode можно заменить на любое название, важны точка и код в скобках за ней)

и там все доступные юзеру настройки в 1 месте.

Хотя, тоже не особо полезная штука.

Ну это,»режим Бога», совсем другая история. Тут речь о командной строке,как вариант.

А пост находится во времена десятки, вот и возникают вопросы.

Ведь всё указано в списке.Вызывать нужные Вам «функции»,действия с командной строки.

про локеры не слышал?

вопрос не зачем, а для чего? общее знание предмета, не лишнее в общем познании

С Вашим подходом можно калькулятором онлайн пользоваться. Тут то речь не только о нём

сударь, речь идёт о конкректной статье, а о синтаксисе команд, а как и где, кому надо или нет вопрос отдельный

День рождения Powershell

14 ноября 2006 года, была выпущена финальная версия (Release to Web, RTW) Powershell. Эта версия была выпущена для Windows XP SP2, для Windows Vista, финальная версия Powershell была выпущена 30 января 2007 года.

Конечно, до этого были предрелизные версии (Release Candidate), был проект Monad, который являлся предшественником Powershell. Непосредственно Powershell, его финальная версия, был выпущен именно 14 ноября 2006 года.

До определенного момента я Powershell запускал только для каких-нибудь экспериментов, не рассматривая его как инструмент для повседневной работы.

Я эту задачу решил, причем решил на CMD, VBS и Autoit. После этого, мне опять на глаза попался Powershell и я решил решить задачу на нем, в качестве упражнения. Решение нужной мне задачи занимало на VBS примерно 30 строк кода. Каково же было мое удивление, когда решение этой задачи на Powershell составило всего 3 строки!

За прошедшее время, Powershell не раз меня выручал, давая возможность просто решать задачи различной степени сложности.

После этого, я решил попристальней посмотреть в сторону Powershell и разобраться с ним получше.

Время шло, я разбирался с Powershell и у меня накопилось приличное количество заметок, записок, статей о нем. Мне показалось неудобным хранить информацию в таком виде и я решил создать для себя справочник, в который и включить все имеющиеся данные с тем, чтобы, когда возникнет у меня необходимость освежить что-то в памяти, я мог это сделать, посмотрев в одном источнике.

Собрав таким образом некоторый объем информации, я увидел, что у меня получилась книга. Решив, что данное мое творение может оказаться полезным не только мне, но и некоторому кругу других людей, я решил свою книгу опубликовать.

Сегодня, в честь дня рождения Powershell, я решил выложить новую версию своей книги.

Поделитесь Вы, уважаемые читатели, помогал ли Вам Powershell каким-либо образом в работе?

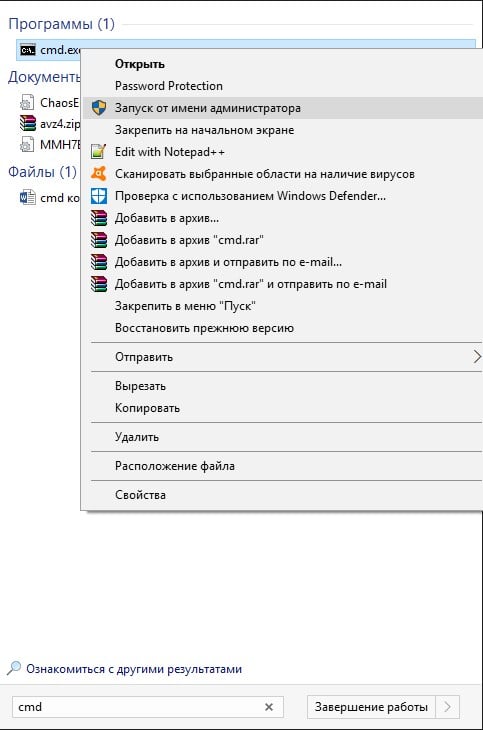

cmd команды для администратора

Как работать с командной строкой?

Как пользоваться командной строкой в Windows 10 :

Еще немного быстрее достичь поставленной цели можем через клик ПКМ по Пуску, а затем выбираем – «Командная строка (администратор).

В Windows 7 алгоритм запуска несколько отличается:

Научившись запускать консоль, следует упомянуть о других правилах ее эксплуатации:

Команды по назначению:

Сетевые команды Windows

Есть и другие команды для командной строки в Windows 10 по работе с сетью:

Работа с файлами

Так как ввести команду в командную строку бывает проще, чем вручную искать объект или группу элементов, управление файлами – самая активно используемая группа действий.

Все команды командной строки Windows 10 по управлению файлами:

Выключение и перезагрузка Windows

Благодаря команде для консоли ПК под названием «shutdown», можем создавать собственные ярлыки для выключения, перехода в режим сна, перезагрузки и прочего. Также можем просто выполнить перезагрузку или выключение компьютера. Она позволяет самостоятельно решать, где будут размещаться соответствующие кнопки.

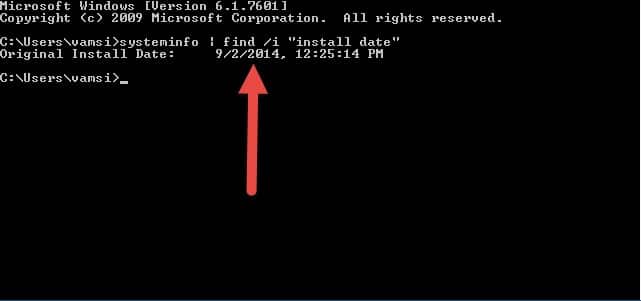

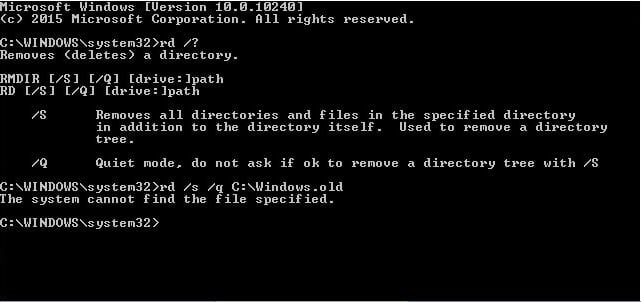

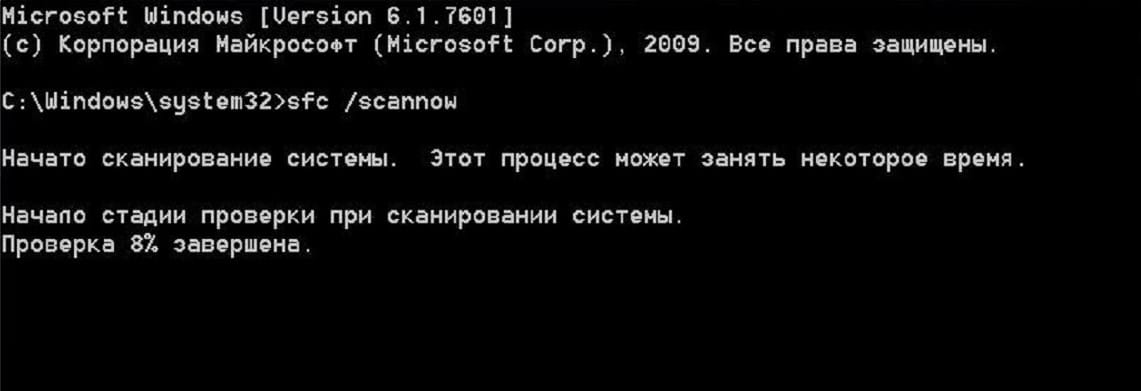

Проверка целостности системных файлов

В системе предусмотрена утилита, проверяющая исправность системных элементов Windows. Называется она sfc. Для запуска сканирования достаточно ввести команду sfc /scannow. Начнется поиск, в ходе которого системам автоматически восстановит битые и проблемные файлы, если такие удастся найти. Есть и еще одна утилита – dism, которая сканирует исходное хранилище данных. Речь о тех элементах, которые используются для восстановления битых файлов с помощью sfc. Рекомендуем запускать в паре с ключами dism /Online /Cleanup-Image /ScanHealth.

Прикольные команды для командной строки

Все команды командной строки имеют свое предназначение, но результат некоторых более прикольный. Вот пара интересных записей:

Хакерские команды

Есть несколько команд уровня хакеров, которые могут пригодиться пользователям с любым уровнем навыков:

Другие полезные команды

Вот остальные команды, которые хочется упомянуть:

Команды cmd для хакеров. Командная строка cmd, почувствуй себя хакером. | Интересные факты

Что представляет собой процесс взлома пароля?

Взлом пароля – специальная процедура методичного угадывания зашифрованного слова или фразы, которую злоумышленник пытается получить из централизованной базы данных. Данные действия обычно применяются в 2 случаях:

Что же касается сферы QA, то процесс взлома пароля обычно используется для того, чтобы провести проверку безопасности приложения, отыскав максимальное количество существующих уязвимостей в его системе.

В сегодняшних реалиях развития IT-сообщества, многие программисты поставили себе за цель создать особые алгоритмы, которые могли бы взламывать установленные пароли за минимальные временные промежутки. Больше половины инструментов, представленных в данном сегменте программирования, ориентируются на вход в систему на основе максимального количества допустимых словесных и буквенных комбинаций.

Если перед хакером очень сложный пароль (структура которого состоит из особой комбинации цифр, букв и специальных символов), то его взлом может занять от нескольких часов до пары недель. Также есть особые программы со встроенными словарями паролей, но успешность применения подобных инструментов ниже, так как с одновременным подбором комбинации ключевые запросы сохраняются в приложении, а это занимает определенное время.

За последнее время было создано массу программ для взлома паролей. Все они, естественно, имеют свои сильные и слабые стороны.

Далее детально поговорим о 10 наиболее популярных веб-инструментах для тестирования паролей, которые актуальны в 2021 году.

Что такое mimikatz?

Программа хорошо известна за возможность извлекать пароли в виде простого текста, хеши, ПИН коды и тикеты kerberos из памяти. mimikatz также может выполнять атаки pass-the-hash, pass-the-ticket или строить Golden тикеты.

В этой инструкции мы рассмотрим только способность mimikatz извлекать хеши NTLM. Помните, у mimikatz есть и другие очень интересные функции — посмотрите, какая у неё обширная справка:

Что делать если забыл пароль от компьютера? взломать? сбросить или восстановить?

Как взломать пароль на компьютере, или его восстановить, эти вопросы преследуют каждого человека, когда внезапного ответа не находится в голове.Спешить не стоит, нужно идти от самого простого способа, до самого сложного.

Для начала, надо ввести пароль на разных языковых раскладках, с включенным Caps Lock и без него. Часто бывает, что банальное переключение помогает.

Если же вспомнить не удалось, придётся всё же потратить несколько больше времени на данное мероприятие и действовать кардинально по другому.

Что нужно для взлома пароля от компьютера или ноутбука

Как минимум холодную голову и прямые руки. Если вы обычный пользователь, то лучше всего обратиться к профессионалу или сервисный центр. Более продвинутый юзер обратится к интернету, специальным форумам, но нет гарантий, что справится с поставленной задачей. Знания пк требуют годы работы и опыта.

Взлом пароля Windows, это парафия хакера и программиста, узкоспециализированное направление.

John the Ripper

John the Ripper — это один из самых популярный инструментов для перебора паролей, доступных абсолютно всем. Он распространяется с открытым исходным кодом и написан на языке программирования Си. Здесь собраны различные методы перебора паролей.

Программа способна перебирать пароли по сохраненному хэшу, и поддерживает различные алгоритмы хэширования, в том числе есть автоматическое определение алгоритма. John the Ripper относиться к набору инструментов для тестирования безопасности от Rapid7. Кроме Linux поддерживается Windows и MacOS.

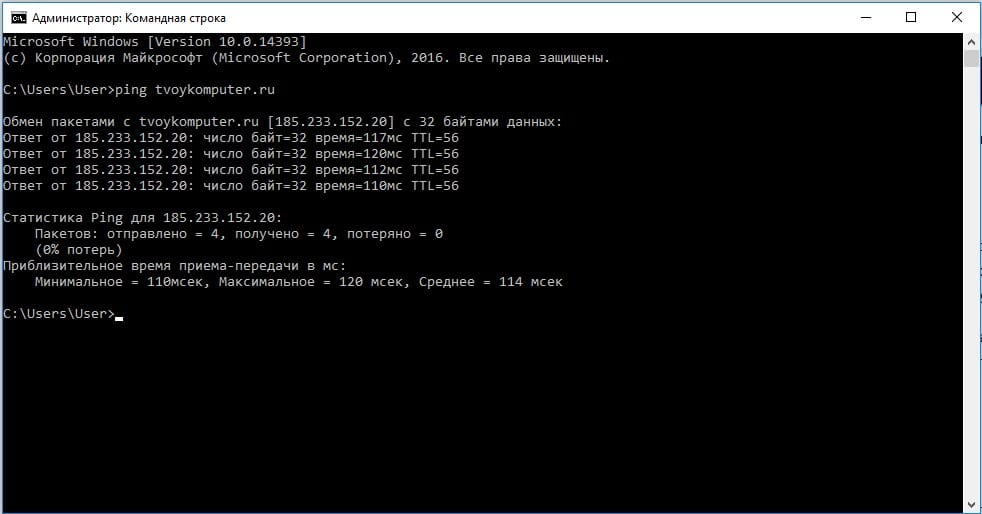

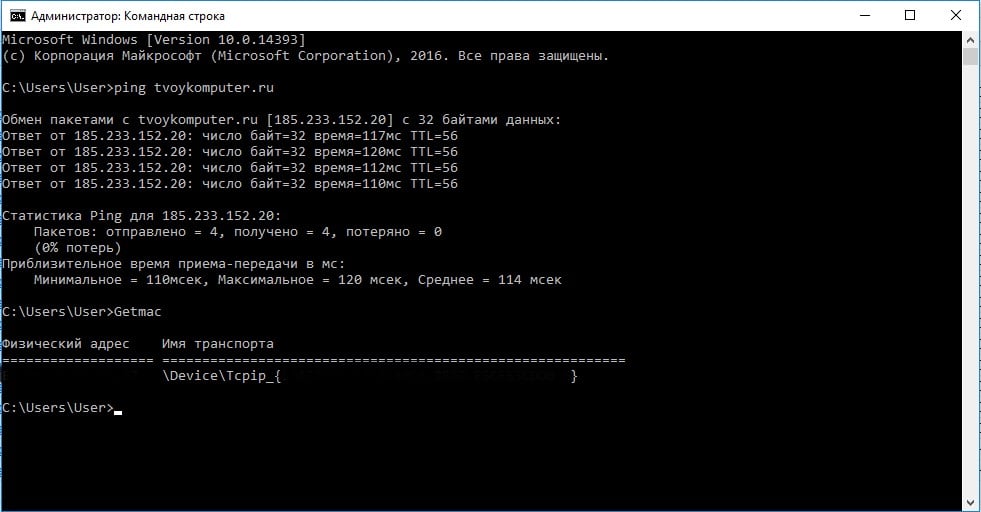

Команда ipconfig

Наиболее известная и поэтому наименее интересная в нашем обзоре. Эта команда знакома всем «командным» администраторам и большинству пользователей: когда возникают проблемы с интернетом, сотрудники техподдержки просят пользователя ввести именно ее.

Команда позволяет просматривать TCP/IP-информацию и работать с ней. Можно использовать ее для проверки IP-адреса компьютера, освобождения или обновления аренды назначенного IP-адреса и даже для уничтожения локального DNS-кеша.

Если просто ввести ipconfig в командной строке, команда отобразит информацию об IP-адресах всех сетевых адаптеров. Для каждого адаптера выводится его описание, например «Ethernet-адаптер» или «Адаптер беспроводной локальной сети», чтобы было понятно, конфигурация какого именно показана.

Обычный набор информации содержит IP-адрес, маску подсети, основной шлюз и еще пару полей не очень полезных сведений. Если требуется получить больше данных, нужно использовать параметр /all. При этом команда выведет гораздо больше информации, а самое полезное в расширенном выводе — это поле «Физический адрес», то есть MAC-адрес адаптера.

Кроме параметра /all команды ipconfig, заслуживают пристального внимания параметры /release, /renew и /flushdns. Первый позволяет освободить IP-адрес, назначенный по протоколу DHCP. Правда, после этого сеть откажется работать, так как сетевой интерфейс окажется несконфигурированным, поэтому пригодится второй параметр — /renew, который позволяет обновить всю информацию, назначаемую по DHCP.

Этот параметр очень полезен, поскольку заставляет твой комп переподключить к маршрутизатору или к серверам провайдера. Бывает так, что при загрузке комп не видит беспроводную сеть (такую проблему я периодически наблюдаю на своем домашнем компе под управлением Windows 7).

Вместо перезагрузки компа проще ввести ipconfig /renew, и сеть появится. Третий параметр позволяет уничтожить весь локальный DNS-кеш. Иногда уничтожение DNS-кеша позволяет решить некоторые проблемы установки соединения, например, когда DNS-информация на сервере уже обновлена, но старая еще осталась в локальном кеше.

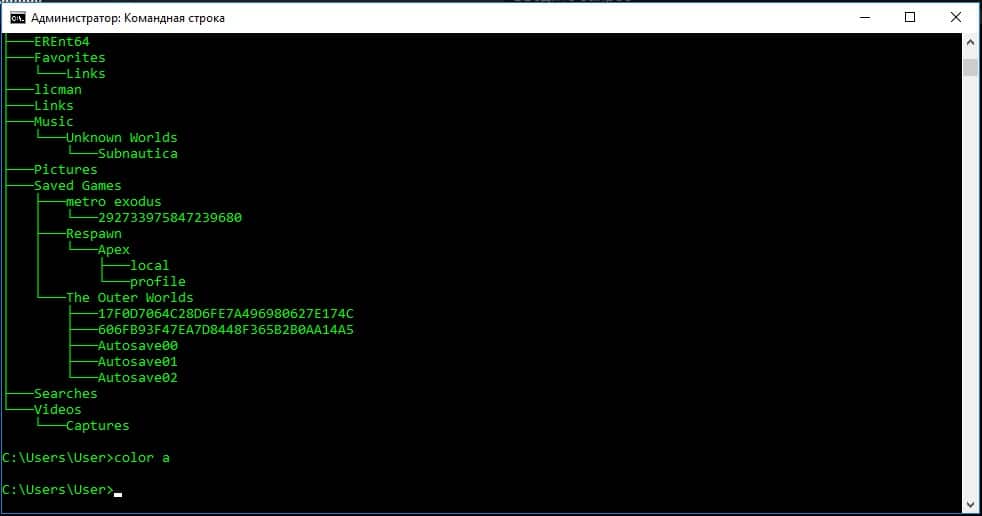

. Команда tree

Кому-то команда tree покажется бесполезной, однако она пригодится разработчикам программного обеспечения и техническим писателям. Команда tree отображает структуру каталогов по указанному пути. Например, у нас есть проект c:my_prjproject1. Нужно построить структуру подкаталогов этого каталога. Для этого можно использовать следующие команды:

Первая команда копирует структуру каталогов в буфер обмена, а вторая помещает в файл с именем project1.txt.

Powershell

В 2021 году «Хакер» публиковал статью «Апгрейды для cmd.exe и альтернативы», в которой обсуждались возможные замены для cmd.exe. Напомню, что в статье рассматривались console, clink, cygwin, mintty, PowerCmd. Все они позволяют сделать работу в командной строке эффективнее. В Microsoft тоже понимали, что стандартный cmd.exe уже безнадежно устарел, и вместо того, чтобы подвергнуть его апгрейду, в Microsoft работали над PowerShell. PowerShell — расширяемое средство автоматизации от Microsoft, состоящее из оболочки с интерфейсом командной строки и сопутствующего языка сценариев. Будущее командной строки Windows за PowerShell, поэтому, если ты еще не знаком с ним, самое время начать знакомство. О PowerShell мы писали в февральском номере.

Aircrack-ng

Aircrack-ng — это набор программ для взлома и перехвата паролей от wifi сетей. Программа — одна из лучших, которые используются хакерами. Здесь есть все необходимое для взлома WEP и WPA шифрования, начиная от перехвата хэша, и до получения готового пароля.

Особенно легко поддается взлому шифрование WEP, для преодоления защиты существуют атаки PMS и PTW, с помощью которых можно взломать этот протокол в считанные минуты при достаточном потоке трафика через сеть. Поэтому всегда используйте WPA2 чтобы быть в безопасности. Тоже поддерживаются все три платформы: Linux, Windows, MacOS.

Команда sfc

Команда sfc (system file checker) позволяет проверить системную файловую систему. Не стоит путать эту команду с командой chkdsk (check disk). С помощью последней можно исправить файловую систему на более низком уровне и даже пометить bad-секторы. А вот команда sfc пригодится, если вдруг какой-то системный файл Windows поврежден.

Она может обнаружить это и заменить битый файл без всякого вмешательства со стороны пользователя. Очень и очень полезная команда. Она сравнивает тысячи базовых Windows-файлов с оригинальными версиями, которые поставлялись с Windows, и при необходимости заменяет поврежденные или отсутствующие файлы с помощью Windows Update.

Можно выделить следующие полезные параметры sfc:

RainbowCrack

Как следует из названия, RainbowCrack использует радужные таблицы для взлома хэшей паролей. С помощью уже готовых таблиц утилита очень сильно уменьшает время взлома. Кроме того, есть как графический интерфейс, так и утилиты командной строки.

После завершения этапа предварительных вычислений этот инструмент работает в сотни раз быстрее чем при обычном переборе. Вам не нужно самим создавать таблицы, разработчики уже создали их для LM, NTLM, MD5 и SHA1. Все доступно бесплатно.

Еще один важный момент — это ускорение с помощью GPU. С помощью использования видеокарты вы можете снизить время вычисление пароля еще на несколько порядков. Поддерживаются платформы Windows и Linux.

Команда chkdsk

Команда chkdsk (Check Disk) позволяет починить ошибки файловой системы, обнаружить bad-секторы, восстановить читаемую информацию из bad-секторов. Windows проверяет диски автоматически, однако chkdsk можно запустить и вручную, если есть подозрения, что с диском что-то не так.

В качестве параметров команде нужно передать имя тома или имя файла (если требуется проверить один файл или группу файлов, в этом случае нужно передать маску файла). Параметр /F автоматически исправляет ошибки, параметр /R позволяет обнаружить bad-секторы и восстановить информацию с них.

Команда driverquery

Команда генерирует список всех драйверов, установленных в Windows. Хороший инструмент, позволяющий создавать отчеты. Команду можно использовать для исследования номеров версий установленных драйверов. На основе ее результатов можно определить, нужно ли обновлять тот или иной драйвер.

Самые полезные параметры этой команды — /s, /si и /fo. Первый параметр позволяет указать имя или IP-адрес удаленного узла, драйверы которого нужно исследовать. Второй параметр показывает цифровую подпись драйверов. Третий позволяет указать формат отчета:

HashCat

По заявлениям разработчиков — это самый быстрый инструмент для перебора паролей. Он распространяется в качестве свободного программного обеспечения и поддерживает такие алгоритмы: md4, md5, LM, SHA, MySQL, Cisco PIX и Unix Crypt.

Есть версии инструмента для перебора на CPU, а также взлома на основе GPU — oclHashcat и cudaHashcat. Кроме стандартной атаки Bruteforce, поддерживаются атаки по словарю, гибридные атаки по самые, по таблицам, Prince и так далее. Из платформ поддерживаются Windows, Linux и MacOS.

Команда cipher

Данная команда используется для работы с зашифрованными папками и файлами на NTFS-томах. Обычно с такими папками и файлами работают через графический интерфейс (что значительно удобнее), но у команды cipher есть очень полезный параметр /W:

Параметр /W (например, /W:C:) удаляет данные на неиспользуемых частях тома и эффективно стирает данные на жестком диске после их удаления. Другими словами, эту команду можно использовать для физического удаления данных с диска — так, чтобы их нельзя было восстановить специальными утилитами.

Нужно отметить, что применяется она только к обычным жестким дискам, но не к SSD-дискам. Считается, что с SSD файлы удаляются немедленно и без возможности восстановления. Хотя заинтересованным читателям я бы порекомендовал прочитать вот это.

Команда powercfg

Команда powercfg управляет параметрами электропитания. У нее очень много параметров, и если действительно нужно управлять электропитанием из сети, то лучше воспользоваться параметром /? для получения справки обо всех. Но большинству пользователей будут интересны параметры /a и /batteryreport.

CoWPAtty

Это реализация утилиты для перебора пароля от WPA/WPA2 PSK на основе словаря или радужных таблиц. Использование радужных таблиц очень сильно ускоряет работу утилиты. Стандарт PSK используется сейчас очень часто. Радует только то, что перебрать пароль очень сложно, если он был изначально выбран правильным.

Команда shutdown

Команда sc

Команда sc взаимодействует с контроллером служб и установленными службами. В UNIX/Linux можно управлять службами (сервисами, демонами) из командной строки (в принципе, не знаю такой вещи, которую нельзя было бы выполнить из командной строки в UNIX). С помощью утилиты sc можно управлять службами из командной строки в Windows. Можно запускать и останавливать службы, изменять тип запуска службы и так далее.

Так, для запуска и останова службы используются соответственно параметры start и stop:

Назревает вопрос: как узнать имя службы? Очень просто — для этого нужно использовать параметр query, в результате будет отображен детальный перечень всех служб:

Так как список очень большой, для его просмотра можно перенаправить вывод команды или в команду more (для пагинации), или в буфер обмена (команда clip), или в файл:

Дополнительную информацию об этой команде можно найти на врезке.

Команда recover

Используется для восстановления информации с испорченного или дефектного диска. Представим, что у нас есть каталог d:reports2021 и в нем был файл jan.txt, но на диске появились bad-секторы, и прочитать файл jan.txt не получается. Для восстановления (частичного) информации из этого файла можно использовать команду

Команда recover читает файл сектор за сектором и восстанавливает информацию, которую еще можно прочитать. Понятно, что программа не сможет взять информацию из поврежденных секторов, поэтому восстановление информации будет частичным. Данные из поврежденных секторов будут утеряны.

Powershell

В 2021 году «Хакер» публиковал статью «Апгрейды для cmd.exe и альтернативы», в которой обсуждались возможные замены для cmd.exe. Напомню, что в статье рассматривались console, clink, cygwin, mintty, PowerCmd. Все они позволяют сделать работу в командной строке эффективнее.

В Microsoft тоже понимали, что стандартный cmd.exe уже безнадежно устарел, и вместо того, чтобы подвергнуть его апгрейду, в Microsoft работали над PowerShell. PowerShell — расширяемое средство автоматизации от Microsoft, состоящее из оболочки с интерфейсом командной строки и сопутствующего языка сценариев.

Взламываем пароль администратора подбором

Метод взлома пароля подбором наиболее трудоемкий, так как отнимает массу времени и нервов. Здесь весь успех зависит напрямую от вашей смекалки, памяти и удачи. Метод подбора заключается в том, что вы будете вписывать наиболее вероятные значения, пока одно из них не окажется верным.

Например, вы можете попробовать вбить дату вашего рождения или же ближайших родственников, день, когда произошло какое-либо памятное событие и так далее. Весьма важно пробовать одно и тоже значение в нескольких вариациях, применяя разные регистры клавиш.

Взламываем пароль на android

Первый способ – попроще. Если у вас есть учетная запись Google (и вы помните от нее пароль), то разблокировать телефон будет проще простого. Сначала вводите комбинации графического ключа, можно наобум, можно попытаться вспомнить свою (вдруг угадаете).

Если не угадали, то экран заблокируется и появится надпись: «Попробуйте немного позже». А внизу другая – «Забыли графический ключ?». Вот на эту надпись и нажимаем. Вас перебросит на вход в гугл аккаунт, а после ввода имени и пароля даст возможность установить новый графический ключ.

Важно! Этот способ работает только тогда, когда ваш аккаунт привязан к устройству.

Второй способ — посложнее. Зайдите в гугл плей через компьютер (под именем и паролем со своего устройства). Установите приложение «Screen Lock Bypass» через веб-интерфейс. Затем установите еще одно приложение, абсолютно любое. Установка вызовет Screen Lock Bypass автоматически и экран блокировки будет сброшен. Не забудьте до следующей блокировки поменять пароль!

Третий способ, простой, но не желательный. Вы можете сбросить состояние устройства до заводского. На каждом устройстве свой механизм сброса (почитайте инструкцию), но обычно нужно выключить телефон, затем одновременно зажать клавишу громкости и клавишу “домой” (а иногда и 3ю клавишу).

После чего на экране появится системное меню в котором нужно выбрать пункт — Wipe data / factory reset, а затем согласится с рисками. Далее начнется удаление всех данных с телефона (возврат к заводским настройкам). Затем, после окончания сброса, выберите пункт Reboot System (перезагрузка устройства).

Взламываем пароль на ios (iphone)

Для сброса экрана блокировки в яблоке, вам потребуется подключить устройство к компьютеру и войти в режим Recovery Mode. Запустите iTunes, и выберите пункт «восстановить», а затем – настроить, как новый. Тут вам будет предложено установить новый пароль или оставить устройство без пароля. Решать вам.

Виды программ для взлома игр

Есть два основных вида Android-приложений для взлома игр.

Даже при наличии прав суперпользователя взлому подлежат не все приложения.

Получить бесплатную валюту в онлайн играх почти невозможно.

Все данные хранятся не в телефоне, а на серверах, и при повторном заходе в игру купленные с помощью программ финансы аннулируются. Более того, попытка взлома может привести к бану или удалению игрового аккаунта.

Где windows хранит пароль входа?

Чаще всего, однако, вовсе не требуется именно узнать пароль — достаточно сбросить его или поменять. Для этого разработано несколько утилит. Ещё один важный момент — очевидно, что, когда ОС запущена, она не позволит просто так влезать в хранилище паролей. Поэтому надо убедиться, что компьютер поддерживает загрузку с CD/DVD- или USB-носителя, чтобы запустить нужные утилиты.

Пароли пользователей Windows хранятся в кустах (hives) реестра Windows под названием SYSTEM и SAM в файлах:

Вместо пароля в виде простого текста, Windows хранит хеши паролей. Эти хеши легко поддаются брут-форсу, но даже без взлома хеши паролей Windows можно использовать для сбора данных и выполнения атак.

Дамп хешей паролей windows на выключенном компьютере

На выключенном компьютере для последующего извлечения пароля пользователя достаточно скопировать файлы:

Эти же файлы можно найти в резервной копии Windows или в Shadow копии диска, либо скопировать загрузившись с Live системы.

Дамп хешей паролей windows на работающем компьютере

На запущенной системе проблематично получить доступ к файлам C:/Windows/System32/config/SAM и C:/Windows/System32/config/SYSTEM, хотя это и возможно. Для сохранения копий этих файлов можно использовать утилиту reg, а именно следующие команды:

В некоторых инструкциях вместо SYSTEM сохраняют куст SECURITY — это ошибка, с кустами SECURITY и SAM восстановить хеш не удасться, нужны именно SYSTEM и SAM!

Хеш пароля также содержится в оперативной памяти, а именно в процессе Local Security Authority Process (lsass.exe). Этот процесс всегда запущен в работающей Windows и можно сделать его дамп (копию процесса в оперативной памяти сохранить на диск в виде файла). Для создания дампа можно использовать различные утилиты, в том числе две официальные:

Диспетчер задач уже имеется в каждой Windows, чтобы его открыть нажмите Win r и наберите taskmgr, затем нажмите ENTER. Либо правой кнопкой мыши нажмите на панель задач (то есть на нижнюю полоску, где находятся часы, кнопка пуск и т. д.) и в контекстном меню выберите «Диспетчер задач».

В Диспетчере задач нажмите «Подробнее» и во вкладке «Процессы», в разделе «Процессы Windows» найдите Local Security Authority Process, нажмите на него правой кнопкой мыши и выберите в контекстном меню пункт «Создать файл дампа»:

Извлечение хеша ntlm из дампа lsass.dmp

По логике (и на практике) в дампе процесса Local Security Authority Process должен быть хеш только пользователя, выполнившего вход с паролем.

Вначале укажите путь до файла дампа командой вида:

Например:

Затем выполните команду:

Интересные команды в командной строке. shutdown: создание ярлыков завершения работы windows

Команда «shutdown» позволяет выключить или перезагрузить Windows из командной строки. В принципе, это более полезно для Windows 8, где стандартную кнопку «Выключение» было сложнее найти. Эту команду можно использовать для создания собственных ярлыков:

В Windows 8 и 10, вы можете использовать специальную кнопку перезапуска компьютера для особых вариантов загрузки ОС. Посмотрите

Чтобы использовать команду в командной строке, просто введите одно из следующих значений (все параметры команды вводятся через обратный слэш):

Далее приведу пример как создать ярлык для завершения работы в Windows 10.

Используем подсказки для взлома пароля в windows 10

В Windows 10 имеется функция подсказки пароля, которую настоятельно рекомендуется использовать при его создании. Например, если в качестве секретного ключа вы вводите имя вашей первой учительницы в младших классах, то так и напишите в поле для подсказки. Когда вы это увидите, сразу же вспомните нужную вам информацию и вернете доступ к учетной записи без лишней головной боли.

Как взломать пароль на компьютере с windows

Потеря пароля от учетной записи на первый взгляд выглядит как катастрофа. Нет доступа никуда – ни в интернет, ни в системные папки. Синий экран с именами пользователей и абсолютная безысходность.

Но не все так страшно. Взлом пароля windows самом деле один из самых простых.

Все, что вам нужно – этот зайти в систему в безопасном режиме. Тут же у вас откроется доступ к учетной записи Администратора. Это самая главная учетная запись, из-под которой можно делать все, что угодно. Поменять или удалить пароль в частности.

Как взломать пароль на телефоне

За пальму первенства в рейтинге наиболее часто забываемых паролей борются и мобильные устройства.Количество приватной информации в такой личной вещи требует относиться к ней бережно. Пароли ставятся все сложнее и сложнее, и однажды пароль побеждает владельца.

Тут уже не найдешь никаких безопасных режимов, телефон или планшет безучастно выводят тебе экран с вводом пароля и кажется, что выхода нет. Но, конечно же, это не так.Для того, что б определить способ взлома, сначала определите свою систему. Наиболее распространены сейчас android и ios. Их мы и рассмотрим.

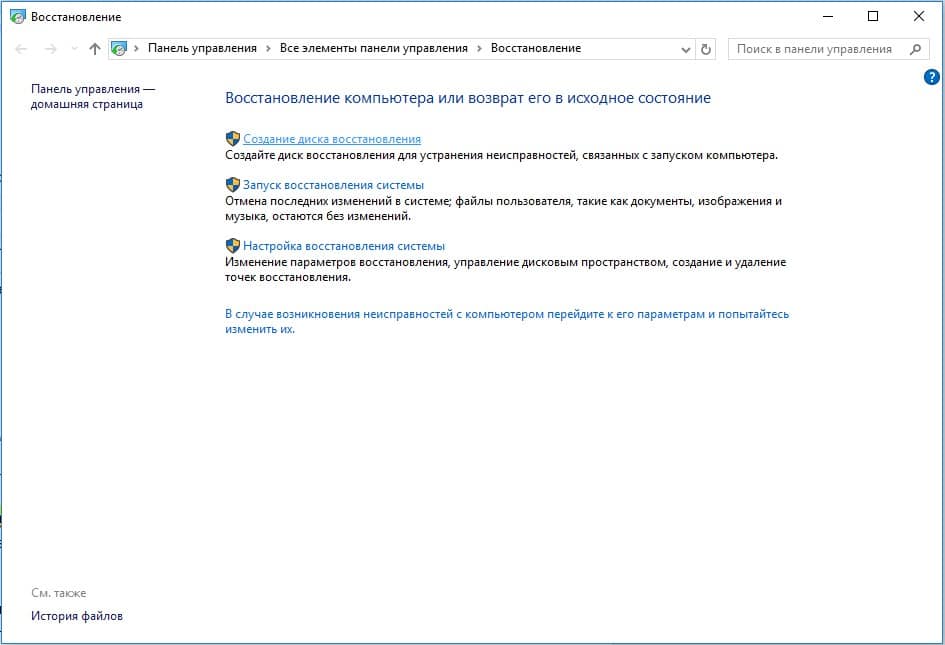

Как восстановить забытый пароль на вход в виндовс

Помогут подсказки, которые Вы могли оставить на такой случай при установке Windows. Высветятся вопросы, по которым будет возможность воссоздать.Учётная запись Microsoft, может помочь, если Вы её создали, а значит она привязана к телефону или почте.

Как извлечь хеш пароля пользователя ntlm из файлов реестра

Следующие команды нужно выполнять в консоли mimikatz.

Команда log включает запись всего вывода в ФАЙЛ:

К примеру, для запуска всего вывода в файл hash.txt:

Я скопировал с выключенного компьютера файлы SYSTEM и SAM, теперь для извлечения хеша мне нужно запустить команду вида:

Пример моей команды:

Вывод довольно обширный и много не до конца понятных данных. Интерес представляют последовательно идущие строки вида:

Как удалить пароль при входе в windows 10

Как узнать пароль администратора в windows 10

Как правило, пароль администратора Windows 10 является самым сложным и редко поддается подбору/брутфорсу, но это вовсе не значит, что его никак нельзя узнать.

Если так уж вышло, что забылся пароль windows 10, то решить проблему можно, при помощи специальных утилит (их список мы привели в конце статьи), иначе вам может помочь только сброс и установка нового пароля для входа в учетную запись администратора.

Как установить или сменить пароль на компьютер windows 10

Замена делается аналогично инструкции, вместо вкладки «Добавить» будет «Изменить», где надо будет ввести старый пароль, а потом уже новый.

Чтобы не пришлось пользователю сталкиваться со сбросом паролей, делать надо подсказки, которые помогут вспомнить. Сложные пароли записывать в блокнот. Ставить платные антивирусы, которые не дадут украсть через интернет данные.

Команды cmd

Подробную информацию обо всех параметрах, которые можно использовать с командой можно узнать, введя /? после самой команды. Это работает и для других команд.

Tracert – Trace route как и ping позволяет определить доступность удаленного узла, однако она отображает в выводе все маршрутизаторы, через которые проходил пакет. При выполнении этой команды высылается ICMP пакет, с TTL=1, и после того как первый маршрутизатор отбросит пакет, будет выслан пакет с TTL увеличенным на 1, и так далее, пока не будет достигнет пункт назначения, либо пока TTL не станет равным 30.

Любой пароль можно взломать?

Пароль – этот набор символов. Любую комбинацию можно подобрать, отличие состоит только в том, сколько времени на этот понадобится. Но, конечно, это очень весомое отличие. Как взломать пароль, который содержит 10 символов? Из 10 символов можно составить такое количество комбинаций, которые не переберет за день даже супермощный компьютер, которого у вас, конечно же, нет. Да что там день. Порой комбинации не переберёшь и за недели, месяцы.

Что делать? Очевидно, что не нужно решать проблему в лоб, если у вас пароль не состоит из одного цифрового символа. Нам придется поискать обходные пути, и пути эти для каждого конкретного случая будут разные.Приступим к теории.

Меняем пароль администратора при помощи erd commander

Как узнать пароль администратора в Windows, если вышеперечисленные способы не дали результата? Попробуйте аварийно-загрузочный образ ERD Commander, который по принципу работы схож с описанным ранее Windows miniPE edition. Вам потребуется:

Программы для взлома паролей

Если вам не подошли указанные выше способы – попробуйте специальные программы— для компьютера Наиболее популярная программа из компьютерных – это Password Cracker. Она простая в обращении и интуитивно понятна. Так же заслуженным вниманием не обделены Passware Kit Enterprise и WirelessKeyView.— для телефонаТелефоны с помощью программ лучше всего взламывать через компьютер. Подойдет любая программа-взломщик, которая поддерживает работу с мобильной платформой. Например, Password Cracker.

Программы для взлома пароля в windows

Взлом пароля windows возможен с помощью таких программ:

Программы для взлома/сброса пароля администратора

Использовать программные средства для восстановления или взлома паролей — не слишком хорошая идея, так как приложения зачастую плохо справляются со своей задачей или же имеют достаточно высокую денежную стоимость. Из весьма хороших вариантов можно отметить всего несколько, например, Offline NT Password and Registry editor — мощнейший инструмент и самый актуальный на сегодня.

ПО работает даже с последними версиями Windows, не говоря уже о XP и более ранних продуктах Microsoft. Еще одна неплохая альтернатива — Windows Password Recovery Lastic. Как следует из названия, основным предназначением данного приложения является удаление пароля администратора.

Смотрим пароль от wi-fi через командную строку в windows 10, 8, 7

В этой статье поделюсь с вами информацией, с помощью которой вы сможете посмотреть забытый пароль от Wi-Fi сети на своем компьютере с установленной Windows 10, Windows 8, или Windows 7. Причем, смотреть пароль от Wi-Fi мы будем через командную строку. С помощью этого способа можно узнать пароль от любой Wi-Fi сети, к которой раньше подключался ваш компьютер, или ноутбук.

В этих статьях я описывал способ, с помощью которого можно посмотреть забытый пароль через “Управление беспроводными сетями” в самой системе, или с помощью специальной программы. Но иногда бывает такое, что самого пункта “Управление беспроводными сетями” нет в Windows. И в такой ситуации можно попробовать посмотреть пароль с помощью специальной команды, через командную строку.

Данный способ работает во всех версиях Windows, начиная с “семерки”, и заканчивая “десяткой”. А может в XP тоже работает. Не знаю, не проверял.

Чтобы узнать пароль от нужной нам Wi-Fi сети, нужно название сети подставить в команду:

netsh wlan show profiles name= имя_wifi_сети key=clear

И выполнить ее в командной строке. В моем случае, команда выглядит так:

netsh wlan show profiles name= TP-LINK_9ED6 key=clear

В строке “Содержимое ключа” будет указан пароль от данной беспроводной сети.

Вот собственно и все. Теперь вы знаете, как с помощью двух команд, можно получить информацию о Wi-Fi сетях, к которым когда-то подключался ваш ноутбук, или ПК. В том числе, пароль от этих сетей.

Если у вас что-то не получилось, или у вас другая проблема, то описывайте ее в комментариях, будем разбираться.

Узнаем пароль администратора в windows 10

Новая операционная система Windows 10 принесла с собой массу нововведений не только в плане интерфейса, но и функций. Вы, как и раньше, можете изменить пароль при его утере. Пусть вас не пугают длинные инструкции, ведь единожды проделав процедуру, в следующий раз она будет даваться вам очень и очень легко.

Узнаем пароль в виндовс методом подбора

Метод подбора считается самым долгим, его применение не является актуальным. Обычно только новички делают простые пароли, которые очень легко отгадать.

Чем различаются хеши ntlm и ntlmv1/v2 и net-ntlmv1/v2

Сейчас мы будем охотиться за хешем NTLM. В статье «Взлом сетевой аутентификации Windows» мы уже охотились за хешами NTLMv1 и NTLMv2, название которых довольно похоже.

На самом деле, NTLM и NTLMv1/v2 это довольно разные вещи. Хеш NTLM хранится и используется локально, а хеши NTLMv1/NTLMv2 используются для сетевой аутентификации и являются производными хеша NTLM. Используя любой из этих хешей можно расшифровать пароль пользователя Windows, но это разные алгоритмы шифрования/взлома.

Для атаки Pass-the-hash (мы рассмотрим её в этой статье) применим только хеш NTLM, а хеши NTLMv1/NTLMv2 не подходят.

Остался ещё один вопрос, что такое хеши Net-NTLMv1/v2. Хеши Net-NTLMv1/v2 это сокращённое название для хешей NTLMv1/v2, то есть NTLMv1/v2 и Net-NTLMv1/v2 это одно и то же. А NTLM это другое.

В этой статье мы будем извлекать, взламывать и эксплуатировать без взлома хеш NTLM.

Этап 1: подготовка

Первый этап процедуры состоит из следующих шагов:

Подробнее: Как создать загрузочный носитель Windows 7

HKEY_LOCAL_MACHINE*имя выгруженного раздела*Setup

На этом подготовка окончена и переходим непосредственно к сбросу пароля.

Выводы

В любом случае, если кто-то из ваших близких забыл пароль на Windows, ну или вы сами вынуждены были столкнутся с этим — не отчаивайтесь, существует масса решения данной проблемы. Ну а для того, чтобы вопросов: как взломать пароль — у вас больше не возникало, настоятельно рекомендуем вам сохранять их где-либо, в заметках внутри собственного смартфона, к примеру.

Мы надеемся, что вам не придется прибегать к описанным нами методам. Чтобы такая необходимость не возникала, помните, что все важные пароли нужно записывать. А если есть реальная необходимость защищать информацию на вашем компьютере, то используйте пароли из символов в обоих регистрах и цифр и не используйте обычных слов. В этом случае ваши пароли будет очень трудно взломать.