подбор cvv кода к картам

Хакеры научились подбирать CVV-код карты за 6 секунд

Мошенникам необходимо 6 секунд, чтобы подобрать номер карты, определить ее срок действия, а также CVV-код от кредитной или дебетовой карты Visa. Об этом пишет информационное агентство «Телеграф».

Исследователи из Университета Ньюкасла в Великобритании пришли к выводу, что пользователи карт Visa подвержены атакам хакеров в наибольшей мере.

Проблема заключается в «распределенном переборе», который, по некоторым предположениям, использовался при недавних атаках на британский Теско банк.

Исследования показали, что платежная система Visa не отвечает на неудачные попытки при вводе данных во время покупок в интернете. Мошенники начинают закидывать систему большим количеством запросов, а после одного угаданного поля по цепочке подбирают следующие. Первые 6 цифр номера банковской карты несут в себе информацию о принадлежности тому или иному банку. Срок действия карты составляет 60 месяцев, чтобы перебрать все комбинации защитного трехзначного кода необходимо 999 попыток.

Однако представители Visa считают, что ученые в своем исследовании забыли учесть систему защиты карт от мошенников, которая является многоуровневой.

При этом на портале сообщается, что «у MasterCard есть централизованная сеть, способная обнаружить атаку подбором после 10 попыток, даже если атака распределена по разным сайтам. Visa такой защитой не обладает».

Мнение экспертов

По данным аналитиков за первое полугодие 2016 года хакерам удалось похитить с банковских карт россиян 270 000 000 рублей. Эксперт по кибербезопасности Анатолий Болотов отмечает:

«Хакеры активно используют схемы, в которых используется «социальная инженерия», позволяющая получить доступ к счетам граждан».

Visa оказалась уязвима к подбору CVV-кода

Serial Experiments Lain / Pioneer LDC

Исследователи из Ньюкаслского университета обнаружили, что с помощью распределенного перебора разных значений можно за несколько секунд подобрать действующие параметры карты платежной сети Visa. Статья отправлена в IEEE Security & Privacy, препринт доступен на сайте университета.

Многие современные интернет-магазины при совершении платежа с помощью банковской карты кроме традиционных данных (номер карты, имя держателя и срок действия) также в целях безопасности запрашивают код проверки подлинности CVV/CVC, отпечатанный на обратной стороне — таким образом, злоумышленник, завладевший остальными данными карты, не может совершить платеж. Новая работа британских специалистов по информационной безопасности показывает, что трехзначный CVV-код карты платежной системы Visa можно получить прямым перебором с помощью распределенных запросов.

Авторы взяли данные о топ-400 онлайн-магазинах по рейтингу сервиса Alexa, принадлежащего Amazon. Из полученного массива исследователи убрали наиболее защищенные магазины, которые не позволили им получить данные, в результате чего список сократился до 389 сайтов. С помощью фреймворка Selenium авторы создали бота для Mozilla Firefox, который использовал доступный список сайтов для большого количества одновременно рассылаемых запросов на проведение транзакции с разными параметрами карты — фактически, таким образом разработчики реализовали распределенный прямой перебор.

В результате проведенных экспериментов авторы выяснили, что 291 сайт из 389 проверенных требовал ввода минимальной информации всего в трех полях: номер карты, срок действия и CVV, а 26 магазинов даже не запрашивали CVV-код и требовали заполнения всего двух полей. Остальные сайты оказались более защищенными: 25 использовали четвертое поле для запроса почтового индекса, а оставшиеся 47 использовали технологию дополнительной защиты 3-D Secure.

Исследователи обнаружили, что распределенный брутфорс позволяет за считанные секунды подобрать не только CVV-код карты платежной системы Visa, но и, например, срок действия. Таким образом, злоумышленник может только при наличии номера карты подобрать остальные параметры за несколько секунд. При этом платежная система Visa во время проведенных экспериментов никак не реагировала на многократные запросы с разных сайтов, содержащие неправильные данные. По словам авторов, платежная система Mastercard в аналогичной ситуации определяет атаку перебором меньше, чем за десять попыток запросов с разных сайтов.

Перед публикацией исследования авторы уведомили представителей Visa, однако компания прокомментировала обнаруженную уязвимость следующим образом: «Исследование не учитывает многоуровневую защиту от мошенничества, которая работает в платежной системе и препятствует проведению несанкционированных транзакций в реальном мире». Необходимо отметить, что представители Visa не опровергли возможность подбора данных, а также не уточнили, как именно происходит защита от мошеннических транзакций — возможно, речь идет о технологии 3-D Secure, однако данные авторов исследования показали, что многие сайты не используют этот инструмент.

Ранее британская компания Intelligent Environments разработала технологию применения смайликов вместо цифр в качестве пин-кода для доступа к банковским системам. Это позволяет использовать 3498308 разных комбинаций эмодзи в качестве пин-кода, в то время как число комбинаций из четырех неповторяющихся цифр всего 7290 — таким образом, использование смайликов оправдано с точки зрения безопасности.

Карты Visa уязвимы перед обычным брутфорсом

Xakep #269. Реверс-шелл на 237 байт

Исследователи из Ньюкаслского университета представили любопытный доклад (PDF), в котором описали необычный метод атак. Исследователи утверждают, что при помощи распределенного брутфорса можно за считанные секунды подобрать любые данные для карты Visa, в том числе CVV-код и дату истечения срока действия.

Для реализации атаки специалисты изучили топ Alexa и выбрали 400 наиболее популярных онлайн-магазинов. Затем из списка были отсеяны магазины с хорошей защитой, после чего осталось 342 сайта. Теоретически исследователи могли составить куда более обширный список, однако для их эксперимента было достаточно и этого.

Затем ученые вооружились номером работающей банковской карты и попытались подобрать для нее дату истечения срока действия. Обращаясь к выбранным сайтам, исследователи пытались осуществить транзакцию. Срок «жизни» большинства карт составляет 60 месяцев, и исследователям потребовалось лишь несколько секунд, чтобы разослать всем 342 сайтам запросы с разными комбинациями дат и подобрать нужную. Аналогичный распределенный брутфорс был использован для подбора CVV-кода: так как в CVV-коде всего три цифры, атакующему понадобится сделать не более тысячи предположений.

В своем докладе исследователи отмечают, что привязанным к карте адресом интересуются далеко не все сайты, а правильность ввода имени держателя карты не проверяет вообще никто. При этом специалисты пишут, что злоумышленнику не обязательно искать и покупать где-то информацию о картах, ведь подобрать таким образом можно и сам номер карты, а не только детали.

В среднем на атаку уходит порядка 6 секунд. Видео ниже демонстрирует работу приложения, созданного исследователями, и саму атаку в работе.

Уязвимость перед таким распределенным брутфорсом демонстрируют только платежные карты Visa. Так, Mastercard фиксирует и блокирует множественные запросы, поступающие для одной карты из различных мест (онлайновых магазинов). Также в безопасности владельцы, карт, которые оснащены поддержкой технологии 3D Secure и жители стран, где распространены chip-and-PIN карты.

Исследователи пишут, что 78% сайтов (303 ресурса), использованных для атак, никак не прореагировали на раскрытие информации о данной бреши. Операторы ряда ресурсов все же поспешили обновить защитные механизмы, однако некоторые из этих обновлений сделали лишь хуже, и процедура оформления и оплаты заказа стала еще более небезопасной.

Могут ли мошенники подобрать мой CVV, зная номер карты?

Если злоумышленникам в руки попадает номер карты и ФИО ее владельца, то им остается вычислить только срок ее действия и CVV-код. Вроде, и не так сложно, но и не так легко, ведь перебрать нужно довольно много вариантов. Разберемся, насколько это реально, а так же что делать, если это все-таки случилось.

Схема мошенников по подбору CVV и срока действия

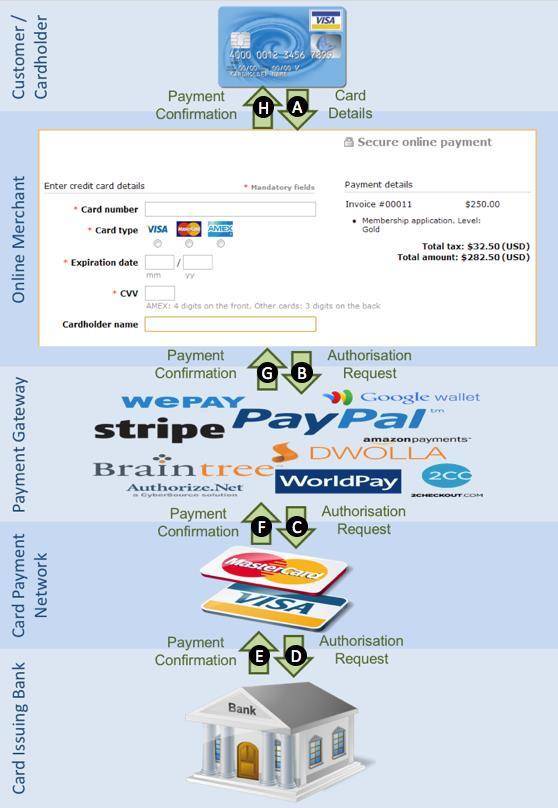

Итак, как же мошенники подбирают ваш СVV? Для этого они заходят на сайты любых интернет-магазинов и вводят данные, пытаясь подобрать числа, а затем осуществляют покупку.

Схема выглядит следующим образом:

В том, что такой вид мошенничества снова стал популярным, отчасти виноваты сами интернет-магазины. В условиях пандемии, когда поток заказов увеличился в десятки раз, многие из них отключают опцию проверки CVV-кода и смс-подтверждение операции (система 3D-Secure), чтобы ускорить свою работу. Кроме того, вина может лежать и на банке, если именно он при попытке списания средств не задействовал двухфакторную аутентификацию.

Что делать, если средства ушли?

Первым делом заблокируйте карту. Сделать это можно по телефону горячей линии или через онлайн-банкинг. Обязательно сообщите сотруднику банка о краже денег. Затем отправляйтесь в отделение и напишите там заявление о своем несогласии с проведенной операцией.

Все это нужно сделать не позднее следующего дня после получения уведомления о снятии или переводе средств, которые были осуществлены не вами. Если не успеете – можете получить от банка отказ. После проведения служебного расследования с привлечением платежной системы с вами свяжется представитель банка и сообщит о принятом решении.

По закону банки обязуются уведомлять своих клиентов обо всех операциях с использованием электронного средства платежа. Поэтому, если злоумышленники украли ваши деньги, а вы о переводе или снятии не были проинформированы, то банк обязан возместить нанесенный ущерб в полном объеме, даже если вы обнаружили кражу не сразу, а через несколько месяцев после ее совершения. В случае отказа банка компенсировать незаконно списанные средства можно обращаться в суд.

Как уберечься

Несколько советов по профилактике мошенничества:

Помните, что проблему всегда легче предупредить. Поэтому, чтобы не стать жертвой мошенников, не разглашайте данные своих карт и внимательно читайте все сообщения, которые присылает вам ваш банк.

Генератор номеров кредитных карт: поддержка EXP и CVV

Внимание! Представленный генератор кредитных карт создает всего лишь фейковые номера кредитных карт согласно алгоритму Луна. Использование этих данных в магазинах ни к чему не приведет. Только для тех, кто понимает, о чем идет речь. Для личного пользования, на свой страх и риск. Есть предложение или нашли ошибку? Напишите в комментарии, поправим.

Разбор настроек

Сам генератор номеров кредитных карт очень простой в освоении, а главное – полностью онлайн, но на всякий случай пробежимся по возможным настройкам.

Выбор шаблона

Здесь представлено сразу две возможности – выбор на основе имеющегося списка и ручное создание шаблона.

Пробежимся по списку. Первым пунктом стоит параметр «Случайная карта». На самом деле карта не совсем случайна, а всего лишь генерируется на основе имеющихся в списке шаблонов. Но каждый раз при генерации шаблоны выбираются именно рандомно.

Можно выбрать и любой имеющийся в списке шаблон. Шаблоны даются лишь для примера, по большей части используется лишь ручная генерация. Есть дополнительные надстройки для Visa и MasterCard. Кстати, если заметили, Visa больше и не представлена, но надеемся оно и не будет нужно. Но если кому-то вдруг понадобится разбавить список своими бинами – просим в комментариях.

Перейдем к ручной генерации, самый интересный момент. Номер карты подается в формате:

Все разумно – 16 цифр, разделенных по группам пробелами. Вместо «иксов» свободно вводим свои цифры. А алгоритм на базе Луна будет уже подыскивать правильные цифры для свободных полей (надеюсь, вы знаете, что номер карты не совсем случайный и имеет контрольную проверку). При выборе шаблона из списка обратите внимание, как это поле перестроится само.

Настройки вывода

Все остальные настройки напрямую влияют только на вывод.

Разделитель предоставлен в 3 форматах: пробел, – (дефис), без разделителя. Влияет на формат вывода номера карты – ставим, кому как удобнее. По классике номер карты на самой банковской карте разделяется только пробелами.

Количество – определяет, сколько карт в итоге нужно сгенерировать на вывод.

Формат. Предоставлено несколько форматов под разные нужды. Самый простой – CSV, для использования в простом текстовом виде или таблице. Ничего сложного. Для особых нужд введены форматы JSON, SQL, XML.

Галочки EXP и CVV отвечают за необходимость генерации даты истечения и кода безопасности карты (на обратной стороне). По умолчанию они выводятся, также используйте по своим нуждам. Обычно хватает и номера карты, к тому же на дату истечения и код никаких форматных проверок не налагается.

Можно ли ввести свою функцию?

И еще раз повторим. Хотите внести свое дополнение или же нашли какую-то ошибку? Смело пишем в комментарии. Сделаем совместно классное и удобное решение для всех. А пока пользуемся. Надеюсь, вы знаете, что с этим делать. И помните – это всего лишь фейк. Применять их нужно уметь.

Обновления

26 августа 2018 г. Теперь, если отметить галочку “ФИО”, к картам будут генерироваться имя владельца по шаблону “IVAN IVANOV”. Для списка взяты ТОП25 мужских и женских имен, а также ТОП50 фамилий. Пробуем!

17 ноября 2018 г. Исправлена ошибка, из-за которой в случайный генератор не попадала часть карт. Бонусом добавлена галочка “По порядку” – при ее установке согласно шаблону генерируется первая случайная карта и от нее далее все карты по порядку согласно алгоритму Луна.