как проверить скрипт на вредоносный код

7 сервисов бесплатной проверки любого сайта на вирусы и вредоносный код

Что делать, если при попытке захода на какой-либо сайт браузер или установленная на ПК антивирусная программа выдает сообщение о том, что сайт вероятно заражен вирусом? Или что делать, если Вы являетесь вебмастером, и вдруг обнаружили в консоли вебмастера Яндекс или Гугл пометку возле своего ресурса о том, что на нем обнаружен вредоносный код?

В данной публикации я расскажу про семь лучших и самых надежных, на мой взгляд, антивирусных онлайн сканеров, которые не только просканируют необходимые URL, но и выдадут подробный отчет о проблемах, а также рекомендации по их устранению. Все они бесплатны и не требуют регистрации для использования.

Сервис онлайн проверки на вирусы от Лаборатории Касперского позволяет как загружать файлы размером до 50МБ с компьютера (простым перетаскиванием в соответствующее окошко), так и проверять ссылки в интернет. Нас конечно же интересует второй вариант. В качестве «подопытного кролика» для этого и последующих сервисов я будут использовать свой сайт.

Итак, после того, как Вы отправите на анализ какую-либо ссылку, сервис проверит её по своей репутационной базе Kaspersky Security Network и выдаст результат:

И тут кроется главный недостаток Касперского: текущее содержимое сайта (файлы, скрипты, медиа-контент и пр.) не проверяется, а потому репутация ссылки, основанная на когда-то ранее полученных данных, не отображает актуальное состояние дел. Ресурс может быть заражен пару дней назад, а репутация у него до сих останется хорошей.

Сами разработчики назвали свой сервис УРоЛог Доктор Веб, т.е. он проверяет URL, т.е. адреса в сети интернет 🙂

Доктор Веб проверяет самые уязвимые файлы и выдает отчет по ним, а в самой нижней части будут находиться результаты проверки по свежим антивирусным базам Dr.Web:

После ввода URL формирование отчета занимает некоторое время (достаточно продолжительное по сравнению с другими сканерами), но его стоит дождаться:

Сервис проверяет как ссылки, так и файлы на возможное наличие вредоносного кода в них.

Antivirus Alarm также дает подробнейшую инструкцию о том, как самостоятельно удалить вирус с сайта, а также оказывает помощь в данном вопросе на платной основе.

Quttera не только анализирует файлы какого-то ресурса, но и проверяет его репутацию и наличие в черных списках таких баз, как:

Интересно, что сервис в разряд потенциально подозрительных файлов отнес код Яндекс Метрики (mc.yandex.ru/metrika/watch.js). Оно и немудрено, так как данный код отслеживает поведение пользователей на сайте. Однако странно, что он до сих пор не добавлен в исключения, как благонадежный – всё-таки сказывается иностранные корни Quttera 🙂

Также он настоятельно рекомендует любому сайту установить свою программу Sucuri Firewall, что является уж чересчур рекламным ходом.

Неплохой русскоязычный сервис, который проверяет наличие сопутствующих вирусному заражению явлений:

За деньги предлагает вылечить сайт от любой напасти 🙂

Наконец, комплексный антивирусный онлайн сканер, без которого точно нельзя обойтись (его подробный обзор)! Он проводит анализ файлов ресурса по 65 популярным базам и выдает суммарный результат:

Друзья, надеюсь данная статья была Вам полезна. Оставляйте свои комментарии и делитесь публикацией со своими друзьями в социальных сетях! Напоследок крайне рекомендую к прочтению статью о лучших сервисах онлайн проверки подозрительных файлов.

Сканер AI-Bolit — поиск вирусов на сайте

Взлом и заражение сайта в большинстве случаев приводят к печальным последствиям:

1. Существенно падает посещаемость сайта;

2. Сайт становится недоступным для посетителей;

3. Выпадают страницы из поискового индекса;

4. На сайт накладываются фильтры, а иногда бан;

5.Снижается доверие посетителей к сайту в результате отметки «сайт может угрожать безопасности вашего компьютера…» в поисковой выдаче.

Для того, чтобы проверить ваш сайт на вирусы и вредоносный код, воспользуйтесь бесплатным скриптом AI-BOLIT.

AI-Bolit — бесплатный сканер для поиска вирусов и хакерского кода на сайте

Скрипт AI-Bolit умеет:

Как пользоваться скриптом AI-Bolit

Прочитайте инструкцию в архиве скрипта, если вам нужно включить экспертный режим сканирования. По-умолчанию сканирует в обычном режиме с минимальным количеством сигнатур и минимальным числом ложных срабатываний.

Вариант запуска из браузера (не рекомендуется, так как выполняет только экспресс-сканирование)

Вариант запуска из командной строки (рекомендуется)

Результатом работы скрипта является отчет, состоящий из четырех секций:

Пользователь анализирует полученный отчет, просматривая сниппеты, находит и удаляет вредоносные скрипты и фрагменты кода вручную с помощью инструментов командной строки или программ поиска и замены строк в файлах.

Сканирования и лечения сайтов на хостинге

Для автоматизированного сканирования и лечения сайтов на сервере разработана специальная версия антивируса «Revisium Antivirus для сервера».

Она отличается от бесплатной версии AI-BOLIT большей точностью и возможностью автоматизированного лечения сайтов. Данная версия антивируса успешно интегрирована в панели хостингов Beget, FirstVDS, HostLand, FastVPS, Majordomo, NetAngels, Hostlife, Infobox, и многих других.

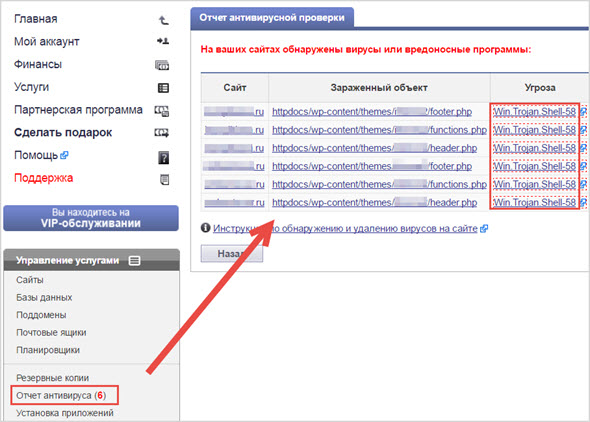

Пример того, как это реализовано у хостинг-компании Beget. Защита от вирусов:

А я на этом с вами прощаюсь, не на долго. Надеюсь, друзья, было вам полезно. До встречи и удачи.

Веб-сервисы для проверки сайтов на вирусы

Рано или поздно веб-разработчик, веб-мастер или любой другой специалист, обслуживающий сайт, может столкнуться с проблемами безопасности: ресурс попадает под санкции поисковой системы или начинает блокироваться антивирусом, с хостинга могут прислать уведомление об обнаружении вредоносного кода, а посетители начинают жаловаться на всплывающую рекламу или редиректы на “левые” сайты.

Немного теории

А теперь, с пониманием требований к диагностике сайта и веб-сканерам, попробуем найти те, которые действительно эффективны. К сожалению, то что представлено на первой странице поисковика по запросу “проверить сайт на вирусы онлайн” сразу никуда не годится. Это или “поделки”, которые в лучшем случае могут выполнить статический анализ страницы (например, найти IFRAME, который может быть и не опасен), или агрегаторы сторонних API, проверяющие URL сайта по базе Google Safe Browsing API, Yandex Safe Browing API или VirusTotal API.

Если проверять сайт десктопным антивирусом, то анализ будет скорее всего также статический: антивирус умело блокирует загрузки с известных ему зараженных сайтов, но какого-то глубокого динамического анализа страниц сайта от него не стоит ожидать (хотя некоторые антивирусы действительно обнаруживают сигнатуры в файлах и на странице).

В итоге, после проверки двух десятков известных сервисов, я бы хотел остановиться на представленных ниже.

Веб-сканер QUTTERA

Выполняет поиск вредоносного кода на страницах, используя бессигнатурный анализ. То есть обладает некой эвристикой и выполняет динамический анализ страниц, что позволяет обнаруживать 0-day угрозы. Из приятных особенностей стоит отметить возможность проверки сразу нескольких страниц сайта, поскольку проверять по одной не всегда эффективно.

Хорошо обнаруживает угрозы, связанные с загрузкой или размерещением троянов, завирусованных исполняемых файлов. Ориентирован на западные сайты с их характерными заражениями, но часто выручает и при проверке зараженных сайтов рунета. Поскольку сервис бесплатный, есть очередь на обработку задач, поэтому придется немного подождать.

Веб-сканер ReScan.pro

Выполняет динамический и статический анализ сайта. Поведенческим анализом детектятся скрытые редиректы, статический анализ ищет вирусные фрагменты на страницах и в загружаемых файлах, а базой черного списка определяются ресурсы, загружаемые с зараженных доменов. Ходит по внутренним ссылкам, поэтому кроме основного URL проверяет еще несколько смежных страниц сайта. Приятным дополнением является проверка сайта по блек-листам Яндекс, Google и VirusTotal. Ориентирован в основном на вредоносы, которые обитают в рунете. Поскольку сервис бесплатный, лимит на проверку – 3 запроса с одного IP в сутки.

Веб-сканер Sucuri

Ищет вирусный код по сигнатурам и с помощью эвристики. Отправляет запросы к нескольким URL на сайте с различными User Agent / Referer. Обнаруживает спам-ссылки, дорвей-страницы, опасные скрипты. Кроме того, умеет проверять актуальные версии CMS и веб-сервера. Ограничений на число проверок не замечено. Из небольшого минуса обнаружилось, что список проверенных сайтов с результатами индексируется поисковыми системами, то есть можно посмотреть, какой сайт и чем был заражен (сейчас в поисковом индексе около 90 000 страниц), тем не менее эффективности сканера это не умаляет.

Redleg’s File Viewer

Еще один западный веб-сканер сайтов. Может немного отпугивать своим аскетичным интерфейсом из 90-х, но, тем не менее, он позволяет выполнить полноценный статический анализ сайта и подключенных на странице файлов. При сканировании пользователь может задать параметры User Agent, referer, параметры проверки страницы. В настройках есть проверка страницы из кэша Google. Лимитов на проверку сайтов не обнаружено.

VirusTotal

Ну и, наконец, знакомый многим VirusTotal. Он не является в полной мере веб-сканером, но его также рекомендуется использовать для диагностики, так как он является агрегатором нескольких десятков антивирусов и антивирусных сервисов.

Упомянутые веб-сканеры можно добавить в закладки, чтобы при необходимости провести диагностику сразу эффективными инструментами, и не тратить время на платные или неэффективные сервисы.

Как проверить сайт на вирусы онлайн сервисами AI-Bolit, Manul, RWP Checker

Привет уважаемые читатели seoslim.ru! Вопрос безопасности сайтов был и будет оставаться одним из важнейших в жизни владельцев площадок, ведь никому не хочется потерять то над чем работаешь годами.

Как правило заражение файлов вирусами, троянами, червями и иным вредоносным кодом несет ряд проблем, куда под номером один стоит поставить потерю позиций сайта в ТОП выдаче если поисковые системы, определят сайт как не безопасный.

Про заражение сайтов вирусами и решение подобных ситуаций у меня на блоге уже неоднократно обсуждалось, рекомендую прочитать предыдущие посты:

В этой же статье я хочу на практике проверить парочку популярных и бесплатных онлайн сканеров для поиска вирусов, и вредоносного кода на сайте от Revisium и Yandex.

Предыстория сегодняшнего поста была следующая.

В очередной раз при посещении личного кабинета своего хостинг-провайдера Макхост я обнаружил уведомление в отчете антивируса.

Оказалось, что файлы на двух моих сайта были заражены Троянами. Ну что же для меня это не в первой, подумаешь в очередной раз придется проверить компьютер антивирусом и сменить все доступы к сайту.

После того как все манипуляции по защите выполнены надо найти вредоносный код во всех файлах площадки.

В первую очередь я воспользовался известными сервисами обнаружения вирусов на сайте: VirusTotal, Antivirus-alarm, Xseo но все они показывали что мои проекты безопасны и не содержат сомнительный код.

Тогда я вспомнил что давно хотел попробовать в действии бесплатную утилиту Manul от Яндекса, скрипт RWP Checker и сканер AI-Bolit от компании Revisium, как они справились с поставленной задачей читайте далее.

Manul — бесплатный антивирус для сайта

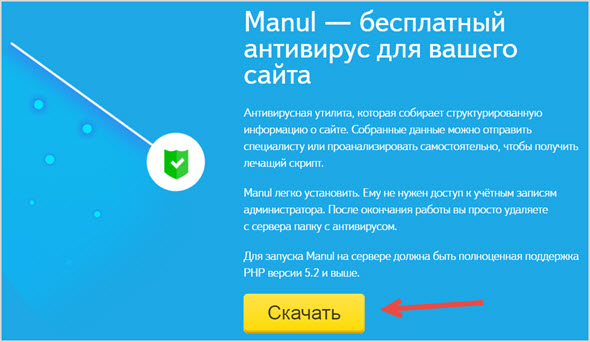

Так как я продуктам Яндекса больше всего доверяю то было решено начать с его разработки под названием Manul.

Это специальная утилита, которую на до скачать и установить в корень сайта, затем запустить сканирование, и она покажет какие фалы заражены, и где именно сидит сомнительный код.

Далее вы можете передать полученный отчет специалистам или с помощью Анализатора отправить опасные файлы на карантин либо их удалить.

Первым делом переходим по адресу yandex.ru/manu и скачиваем утилиту себе на компьютер.

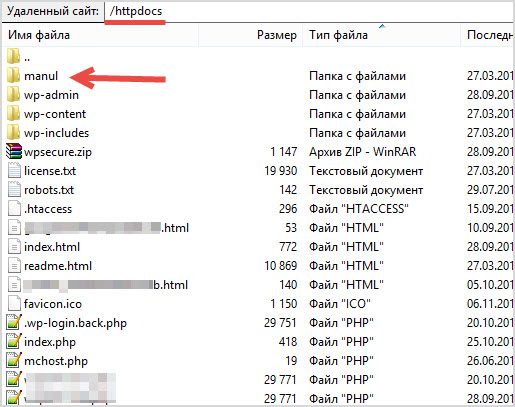

Далее загружаем Манул в корень сайта и там его распаковываем.

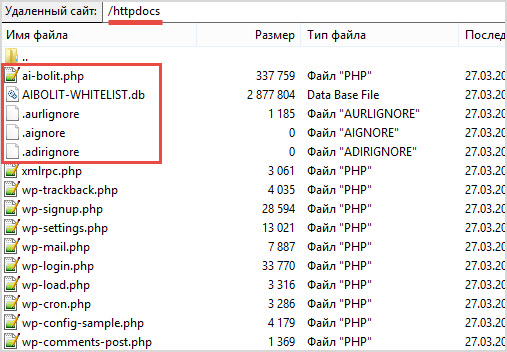

Так как у меня корневая папка в Макхосте начинается с /httpdocs поэтому закидываю антивирусник туда.

Теперь нам надо запустить закаченный на сайт антивирус от Яндекса.

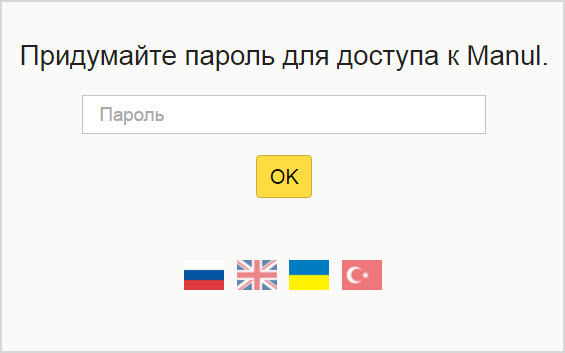

Для этого в адресной строке браузера вводите ваш_сайт/manul/index.php и придумываете пароль для доступа к Manul.

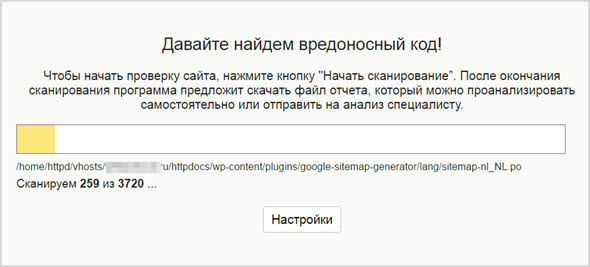

На следующем этапе жмем кнопку «Начать сканирование» и ждем пока не будут проверены все файлы сайта.

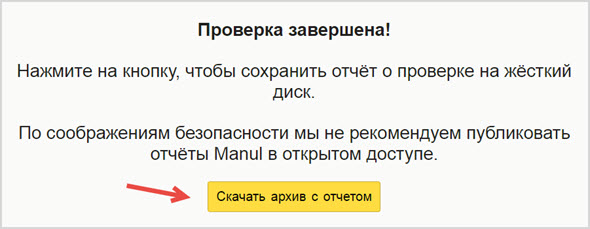

Когда проверка файлов закончится надо будет скачать отчет, который в будущем можно показать специалисту.

Ну а если специалиста нет, тогда можно проверить этот файл в Анализаторе Яндекса.

На той странице где был скачен Манул, перейдите во вкладку Анализатор и жмите «Запустить».

Затем загружаем полученный ранее файл о проверке сайта из Манула и анализируем полученные данные.

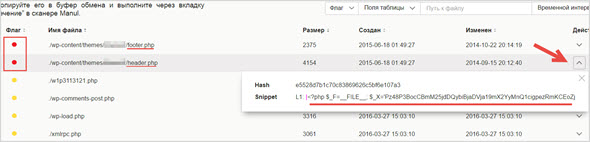

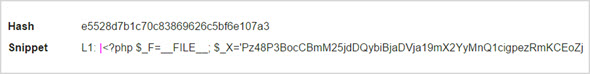

В моем примере утилита без проблем определила два вредоносных файла из трех (если сравнивать с отчетом из Макхоста), а третий посчитала только подозрительным.

Но меня больше всего интересовал сам Троян, то есть как выглядит вредоносный код, чтобы я его смог найти и удалить.

Для этого разворачиваем скрытый список напротив каждого файла и видим начало опасного кода.

Последним шагом остается только скачать файл и вручную удалить опасный участок кода.

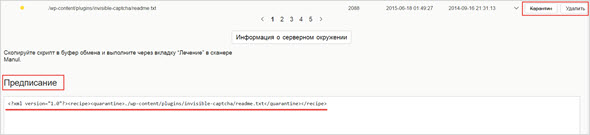

Также Анализатор по средствам Манула позволяет отправить зараженный файл в карантин или его напрочь удалить.

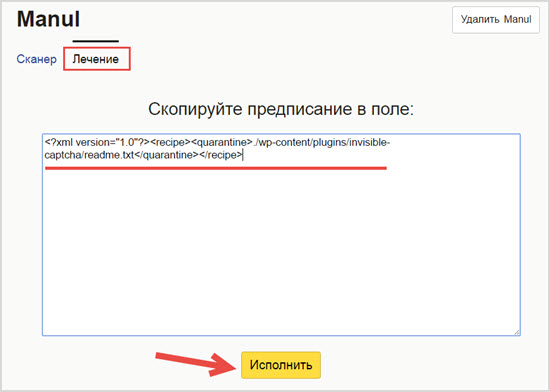

Для этого нажмите на требуемое действие «Карантин» или «Удалить», в окне «Предписание» скопируйте полученную команду и выполните ее в Мануле в разделе «Лечение».

После завершения всех процедур по лечению сайта от вирусов можно удалить папку Manul с хостинга сайта.

RWP Checker — скрипт проверки зараженных шаблонов сайтов

Далее я решил проверить свои зараженные сайты с помощью продуктов от компании Revisium.

Одним из распространенных является специальный скрипт для экспресс-проверки шаблонов, работа которого чем-то напоминает Manul.

Здесь тоже надо скачать файл, распаковать его в корень сайта и запустить. После анализа файлов скрипт можно удалить.

На деле все выглядит следующим образом.

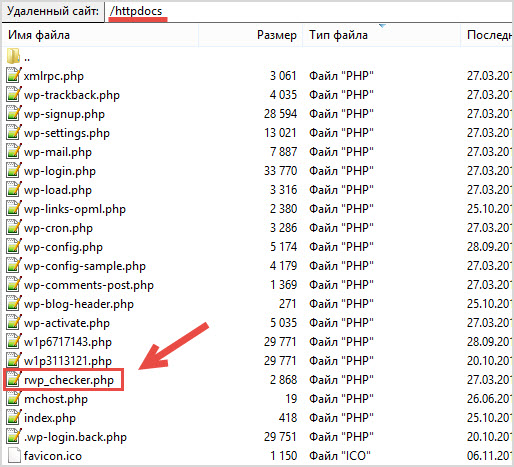

Далее распаковываем архив на компьютере, в папке будет находиться файл rwp_checker.php, который в дальнейшем надо закачать на хостинг в корневую папку сайта.

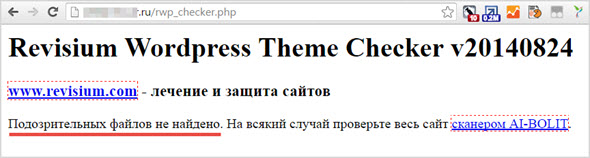

После этого в адресной строке браузера вводим ваш_сайт/rwp_checker.php и запускаем скрипт.

Увы, но никаких подозрительных файлов RWP Checker не смог найти на сайте. Похоже Трояны он не умеет определять. 🙁

После проверки не забудьте удалить скрипт с хостинга.

AI-Bolit — сканер вирусов и вредоносных скриптов

В качестве третьего сканера сайта я решил выбрать еще один продукт от Revisium под названием AI-Bolit, который как заявляют разработчики умеет:

Но это пока что на словах, теперь давайте посмотрим, как этот сканер покажет себя на деле.

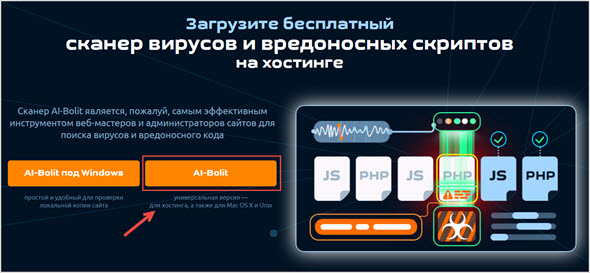

Для этого переходим на страницу revisium.com/ai/ и скачиваем AI-Bolit для хостинга.

Теперь самое главное, данный сканер может удаленно делать как экспресс-проверку, так и полную проверку сайта.

Во втором случае отчет будет максимально подробный и велика вероятность, что найти вирусов удастся больше, однако потребуется подключиться к серверу по SSH дабы получить право выполнять команды в командной строке.

SSH — простыми словами означает защищенный сетевой протокол, с его помощью можно управлять сервером.

Так как для многих SSH это темный лес и не всем хостинг-провайдер его предоставляет, поэтому я покажу на своем примере как сделать экспресс-проверку сайта.

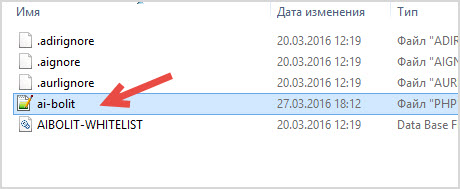

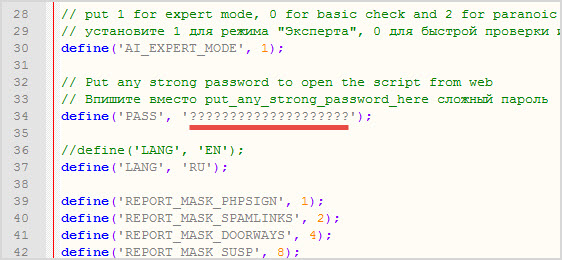

Распаковываем скаченный ранее архив и открываем любым редактором файл ai-bolit.php, который лежит в /ai-bolit/ — конечная папка.

В этом файле предстоит отыскать строку define (‘PASS’. и во вторые кавычки (вместо восклицательных знаков) вписать свой пароль.

Не забудьте сохранить изменения и после этого копируем все файлы из /ai-bolit/ в корень сайта.

После этого указываете в адресной строке любого браузера параметр ваш_сайт/ai-bolit.php?p=придуманный_пароль и ждете пока закончится сканирование сайта.

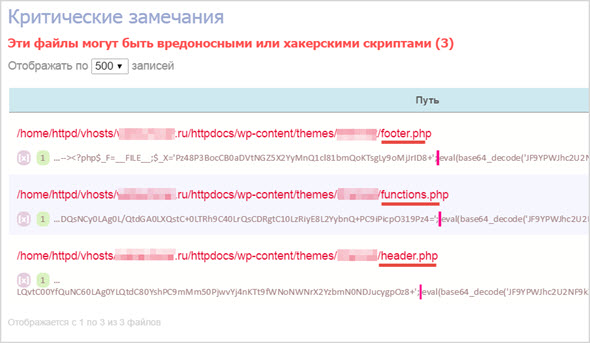

Через минуту я мог видеть следующую информацию о проверке файлов сайта.

Как видно сканер AI-Bolit даже с помощью экспресс-анализа смог без труда найти 3 зараженных файла и указать на вредоносный код.

На этом у меня все, теперь вы имеете представление о том, как найти зараженные файлы сайта и определить где именно сидит подозрительный код на примере популярных сканеров, утилит и скриптов (Manul, AI-Bolit, RWP Checker).

А вы уже протестировали бесплатные антивирусы, мне интересно ваше мнение?

Расшифровка вредоносного JavaScript

Здравствуйте, уважаемые пользователи хабра. После того, как я опубликовал данную статью, у пользователей появился интерес, и они стали спрашивать меня в ЛС и в комментариях, а как именно расшифровываются данные скрипты и что же именно такого делают данные коды.

Вступление

Так всё же, что делают эти скрипты? Чаще всего вредоносные JScript файлы устанавливаются «хакерами», для получения какой либо выгоды, а именно:

Пополнение своего ботнета, установка винлокеров, исправления файла hosts для перенаправления пользователей на фейковые сайты, ну и конечно же для обмена трафиком.

Так вот, я попробую подробно рассказать о том, как раскодировать вредоносный JavaScript и в последствии вычислить адрес, куда он ведет.

Подготовка

Программное обеспечение

Пользоваться я буду редактором NetBeans IDE 7.0. Во-первых, я всегда в нем работаю, а во-вторых, в нем очень удобно форматировать код. Но Вы можете использовать наиболее удобный Вам редактор.

Ищем вредоносный код

Я возьму ВРЕДОНОСНЫЙ скрипт из прошлой статьи, так что без антивируса туда лучше не лезть. Вот его адрес: goog1e-analitics.com/openapi.js. Для того, чтобы Вам лишний раз не бояться заразиться, и не совершать лишних действий, я скопировал и отформатировал его pastebin.com/BJ751scy

Кто хочет сам его отформатировать заходим в NetBeans => Исходный код => Формат

Первые действия

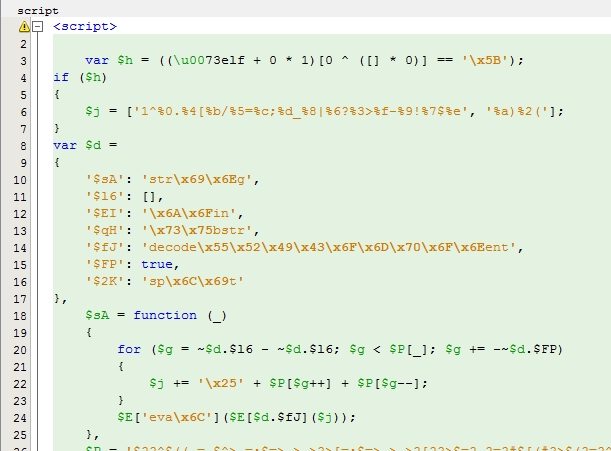

После того, как мы отформатировали код, и внесли его в html документ между тегами у нас получилось примерно следующее (На скриншоте не весь код)

Кратко о выполняемых действий

Как мы видим, сейчас скрипт у нас не читаем. Для его раскодировки, нам понадобится сделать всего несколько действий. Сейчас кратко: Закомментируем eval (Функция которая выполняет весь код), потом создадим переменную x С той частью кода, которая выполняется в eval. Вызовем переменную x функцией document.write(x);. Последним действие уберем 16-ричную систему функцией unescape().

На теории всё легко, а на практике еще легче!

Переходим к главному — практика

Как я писал выше, мы будем работать с данной функцией (У меня она начинается на 24 строчке файла, у Вас может быть по другому):

Теперь ничего опасного нам не грозит, можем выполнить файл в браузере:

Скопируем полученный код, и отформатируем его:

Завершение

Теперь нам придется достаточное время повозиться, убирая 16-ричную систему. Делается это так:

Создаем файл index2.html с содержимым

Берем первую строчку из нашего первого файла (index.html)

Вставляем часть строчки в файл index2.html, вызываем её алертом, и получится вот такой код:

Выполняем…

Копируем полученное, и заменяем это в первой строчке, и так проделываем со всеми строками, в которых есть 16-ричная система.

Результат

Ну вот, мы раскодировали вредоносный скрипт, и теперь можем понять, что же он делат. Именно этот скрипт создает ифрейм на адрес vbnieewr.ru/in.cgi?default.

Заключение

Уважаемые пользователи, следите за безопасностью Вашего проекта, ставьте надежные пароли, делайте бекапы, как можно чаще.

Также хочу поделиться с вами статьёй, которую написал пользователь Raz0r. Она написана по мотивам моего топика, а именно небольшой обзор 5 бесплатных онлайн сервисов для анализа и борьбы с malware.