маршрутизация и удаленный доступ windows 10 отключается

Маршрутизация и удаленный доступ windows 10 отключается

Общие обсуждения

Два дня назад установилось большое обновление Windows 10 на домашнем компьютере, после этого перестала запускаться служба «маршрутизация и удаленный доступ». Пытаюсь запустить вручную, появляется подобное сообщение:

В журнале вот что вижу:

Соответственно теперь не могу подключаться к домашнему компьютеру с работы по VPN. (это было необходимо для использования через VPN домашнего интернета, так как на работе нет доступа к некоторым сайтам.)

Помогите решить проблему.

Все ответы

Если у вас нет доступа после обновления, скорее всего вас ограничивает Домен контролер, пожалуйста, обратитесь к системному администратору на работе чтоб он вам предоставил доступ.

Если всетаку у вас имеются права доступа, попробуйте, пожалуйста проверить темы:

Либо пользуйтесь Teamviewer бесплатной версии.

Если Вам помог чей-либо ответ, пожалуйста, не забывайте жать на кнопку «Предложить как ответ» или «Проголосовать за полезное сообщение» Мнения, высказанные здесь, являются отражение моих личных взглядов, а не позиции корпорации Microsoft. Вся информация предоставляется «как есть» без каких-либо гарантий.

Маршрутизация и удаленный доступ windows 10 отключается

Общие обсуждения

Два дня назад установилось большое обновление Windows 10 на домашнем компьютере, после этого перестала запускаться служба «маршрутизация и удаленный доступ». Пытаюсь запустить вручную, появляется подобное сообщение:

В журнале вот что вижу:

Соответственно теперь не могу подключаться к домашнему компьютеру с работы по VPN. (это было необходимо для использования через VPN домашнего интернета, так как на работе нет доступа к некоторым сайтам.)

Помогите решить проблему.

Все ответы

Если у вас нет доступа после обновления, скорее всего вас ограничивает Домен контролер, пожалуйста, обратитесь к системному администратору на работе чтоб он вам предоставил доступ.

Если всетаку у вас имеются права доступа, попробуйте, пожалуйста проверить темы:

Либо пользуйтесь Teamviewer бесплатной версии.

Если Вам помог чей-либо ответ, пожалуйста, не забывайте жать на кнопку «Предложить как ответ» или «Проголосовать за полезное сообщение» Мнения, высказанные здесь, являются отражение моих личных взглядов, а не позиции корпорации Microsoft. Вся информация предоставляется «как есть» без каких-либо гарантий.

Маршрутизация и удаленный доступ windows 10 отключается

Этот форум закрыт. Спасибо за участие!

Лучший отвечающий

Вопрос

Лог выдает ошибку: Служба «Маршрутизация и удаленный доступ» завершена из-за внутренней ошибки 691 (0x2B3). И вот такую: Ошибка загрузки и инициализации текущего настроенного поставщика проверки учетных записей. Доступ запрещен, поскольку такие имя пользователя или пароль недопустимы в этом домене.

Проверил служба должна запускается под системной учетной записью, но пишет ошибку Доступ запрещен. Служба связанна с прокси-сервером Traffic Inspector. Раньше все ок работало.

Ответы

Я отключил службу учета. И он у меня запустился, потом включил службу учета и перезапустил RRAS сервер, нормально работает. А с первоночально включенной службой учета не запускается.

Скорее всего повреждена база службы учёта.

Попробуйте заменить существующую, файлом с дистрибутивного носителя («extract ias.md_»). Это потребует временного приостановления работы RRAS.

Все ответы

Лог выдает ошибку: Служба «Маршрутизация и удаленный доступ» завершена из-за внутренней ошибки 691 (0x2B3). И вот такую: Ошибка загрузки и инициализации текущего настроенного поставщика проверки учетных записей. Доступ запрещен, поскольку такие имя пользователя или пароль недопустимы в этом домене.

Проверил служба должна запускается под системной учетной записью, но пишет ошибку Доступ запрещен. Служба связанна с прокси-сервером Traffic Inspector. Раньше все ок работало.

Я отключил службу учета. И он у меня запустился, потом включил службу учета и перезапустил RRAS сервер, нормально работает. А с первоночально включенной службой учета не запускается.

Скорее всего повреждена база службы учёта.

Вот такие вот логи:

Этот лог выходит только при неудачном запуске службы учета:

Ошибка загрузки и инициализации текущего настроенного поставщика проверки учетных записей. Доступ запрещен, поскольку такие имя пользователя или пароль недопустимы в этом домене.

А этот когда RRAS сервер запущен:

Не удалось найти сертификат. Подключениям, которые используют этот протокол L2TP через IPSec, требуется установка на компьютере сертификата компьютера. L2TP-вызовы приниматься не будут.

Плохи дела. Раньше через IPSec не могли подключится VPN клиенты (из-за сертификата как понимаю), а теперь и PPTP не могут. Пишет ошибку 691. Доступ запрещен не опознан логин и пароль. Как можно востановить базу службы учета? Не хотелось бы по новой переустанавливать Маршрутизация и удаленный доступ.

Меняю вход службы «Маршрутизация и удаленный доступ» с системной учетной записью на учетную запись Администратор, в логах ошибка:

Сбой при запуске службы «Маршрутизация и удаленный доступ» из-за ошибки Учетная запись, указанная для этой службы, отличается от учетной записи, указанной для других служб в этом же процессе.

Предложите решение данной проблемы?

Маршрутизация и удаленный доступ windows 10 отключается

Этот форум закрыт. Спасибо за участие!

Лучший отвечающий

Вопрос

Лог выдает ошибку: Служба «Маршрутизация и удаленный доступ» завершена из-за внутренней ошибки 691 (0x2B3). И вот такую: Ошибка загрузки и инициализации текущего настроенного поставщика проверки учетных записей. Доступ запрещен, поскольку такие имя пользователя или пароль недопустимы в этом домене.

Проверил служба должна запускается под системной учетной записью, но пишет ошибку Доступ запрещен. Служба связанна с прокси-сервером Traffic Inspector. Раньше все ок работало.

Ответы

Я отключил службу учета. И он у меня запустился, потом включил службу учета и перезапустил RRAS сервер, нормально работает. А с первоночально включенной службой учета не запускается.

Скорее всего повреждена база службы учёта.

Попробуйте заменить существующую, файлом с дистрибутивного носителя («extract ias.md_»). Это потребует временного приостановления работы RRAS.

Все ответы

Лог выдает ошибку: Служба «Маршрутизация и удаленный доступ» завершена из-за внутренней ошибки 691 (0x2B3). И вот такую: Ошибка загрузки и инициализации текущего настроенного поставщика проверки учетных записей. Доступ запрещен, поскольку такие имя пользователя или пароль недопустимы в этом домене.

Проверил служба должна запускается под системной учетной записью, но пишет ошибку Доступ запрещен. Служба связанна с прокси-сервером Traffic Inspector. Раньше все ок работало.

Я отключил службу учета. И он у меня запустился, потом включил службу учета и перезапустил RRAS сервер, нормально работает. А с первоночально включенной службой учета не запускается.

Скорее всего повреждена база службы учёта.

Вот такие вот логи:

Этот лог выходит только при неудачном запуске службы учета:

Ошибка загрузки и инициализации текущего настроенного поставщика проверки учетных записей. Доступ запрещен, поскольку такие имя пользователя или пароль недопустимы в этом домене.

А этот когда RRAS сервер запущен:

Не удалось найти сертификат. Подключениям, которые используют этот протокол L2TP через IPSec, требуется установка на компьютере сертификата компьютера. L2TP-вызовы приниматься не будут.

Плохи дела. Раньше через IPSec не могли подключится VPN клиенты (из-за сертификата как понимаю), а теперь и PPTP не могут. Пишет ошибку 691. Доступ запрещен не опознан логин и пароль. Как можно востановить базу службы учета? Не хотелось бы по новой переустанавливать Маршрутизация и удаленный доступ.

Меняю вход службы «Маршрутизация и удаленный доступ» с системной учетной записью на учетную запись Администратор, в логах ошибка:

Сбой при запуске службы «Маршрутизация и удаленный доступ» из-за ошибки Учетная запись, указанная для этой службы, отличается от учетной записи, указанной для других служб в этом же процессе.

Предложите решение данной проблемы?

Устранение неполадок с подключениями к Удаленному рабочему столу

Выполните приведенные ниже действия, если клиенту Удаленного рабочего стола не удается подключиться к удаленному рабочему столу, и отсутствуют сообщения или другие признаки, по которым можно определить причину.

Проверка состояния протокола RDP

Проверка состояния протокола RDP на локальном компьютере

Сведения о том, как проверить и изменить состояние протокола RDP на локальном компьютере, см. в разделе How to enable Remote Desktop (Как включить удаленный рабочий стол).

Проверка состояния протокола RDP на удаленном компьютере

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Чтобы проверить и изменить состояние протокола удаленного рабочего стола на удаленном компьютере, используйте подключение сетевого реестра:

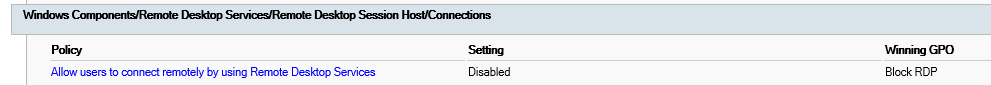

Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере

Если не удается включить протокол RDP в пользовательском интерфейсе или для fDenyTSConnections возвращается значение 1 после его изменения, объект групповой политики может переопределять параметры на уровне компьютера.

Чтобы проверить конфигурацию групповой политики на локальном компьютере, откройте окно командной строки с правами администратора и введите следующую команду:

Когда команда будет выполнена, откройте файл gpresult.html. Выберите Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Службы удаленных рабочих столов\Узел сеансов удаленных рабочих столов\Подключения и найдите политику Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов.

Если для параметра этой политики задано значение Включено, групповая политика не блокирует подключения по протоколу RDP.

Если же для параметра этой политики задано значение Отключено, проверьте результирующий объект групповой политики. Ниже показано, какой объект групповой политики блокирует подключения по протоколу RDP.

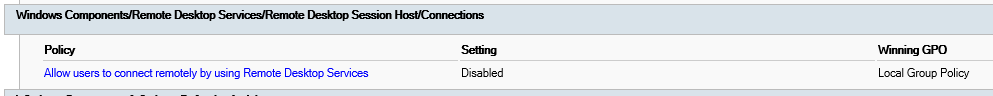

Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере

Чтобы проверить конфигурацию групповой политики на удаленном компьютере, нужно выполнить почти такую же команду, что и для локального компьютера.

Изменение блокирующего объекта групповой политики

Эти параметры можно изменить в редакторе объектов групповой политики (GPE) и консоли управления групповыми политиками (GPM). Дополнительные сведения об использовании групповой политики см. в статье Advanced Group Policy Management (Расширенное управление групповыми политиками).

Чтобы изменить блокирующую политику, используйте один из следующих методов.

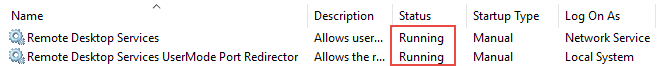

Проверка состояния служб RDP

На локальном компьютере (клиентском) и удаленном компьютере (целевом) должны быть запущены следующие службы:

Для локального или удаленного управления службами можно использовать оснастку MMC. Вы также можете использовать PowerShell для управления службами в локальном или удаленном расположении (если удаленный компьютер настроен для приема удаленных командлетов PowerShell).

На любом компьютере запустите одну или обе службы, если они запущены.

Если вы запускаете службу удаленных рабочих столов, нажмите кнопку Да, чтобы служба перенаправителя портов пользовательского режима служб удаленного рабочего стола перезапустилась автоматически.

Проверка состояния прослушивателя протокола RDP

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

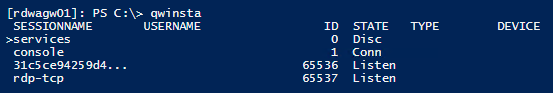

Проверка состояния прослушивателя RDP

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. На локальном компьютере также можно использовать командную строку с разрешениями администратора. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно.

Чтобы подключиться к удаленному компьютеру, выполните следующий командлет:

Введите qwinsta.

Если в списке содержится rdp-tcp с состоянием Listen, прослушиватель протокола удаленного рабочего стола работает. Перейдите к разделу Проверка порта прослушивателя протокола RDP. В противном случае перейдите к шагу 4.

Экспортируйте конфигурацию прослушивателя RDP с рабочего компьютера.

Чтобы импортировать конфигурацию прослушивателя протокола RDP, откройте окно PowerShell с разрешениями администратора на затронутом компьютере (или откройте окно PowerShell и подключитесь к этому компьютеру из удаленного расположения).

Чтобы создать резервную копию для существующей записи реестра, воспользуйтесь таким командлетом:

Чтобы удалить резервную копию для существующей записи реестра, воспользуйтесь таким командлетом:

Чтобы импортировать новую запись реестра и перезапустить службу, воспользуйтесь такими командлетами:

Замените именем экспортированного REG-файла.

Проверьте конфигурацию, попытавшись еще раз подключиться к удаленному рабочему столу. Если подключиться все равно не удается, перезагрузите затронутый компьютер.

Проверка состояния самозаверяющего сертификата протокола RDP

Проверка разрешений для папки MachineKeys

Проверка порта прослушивателя протокола RDP

На локальном компьютере (клиентском) и удаленном компьютере (целевом) прослушиватель протокола RDP должен ожидать передачи данных через порт 3389. Другие приложения не должны использовать этот порт.

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Чтобы проверить или изменить порт протокола RDP, используйте редактор реестра:

Для управления службами удаленного рабочего стола можно использовать другой порт. Но мы не рекомендуем делать это. В этой статье не описано, как устранять проблемы, связанные с этим типом конфигурации.

Проверка того, что другое приложение не пытается использовать тот же порт

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. На локальном компьютере также можно использовать командную строку с разрешениями администратора. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно.

Введите следующую команду:

Найдите запись для TCP-порта 3389 (или назначенного RDP-порта) с состоянием Ожидает вызова.

Идентификатор процесса службы или процесса, использующих этот порт, отобразится в столбце «Идентификатор процесса».

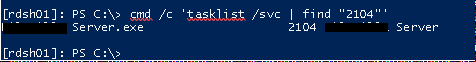

Чтобы определить, какое приложение использует порт 3389 (или назначенный порт протокола RDP), введите следующую команду:

Найдите запись для номера процесса, связанного с портом (в выходных данных netstat). Службы или процессы, связанные с этим идентификатором процесса, отобразятся в столбце справа.

Если порт используется приложением или службой, отличающейся от служб удаленных рабочих столов (TermServ.exe), устранить конфликт можно с помощью одного из следующих методов:

Проверка блокировки порта протокола RDP брандмауэром

С помощью средства psping проверьте, доступен ли затронутый компьютер через порт 3389.

Перейдите на другой компьютер, на котором такая проблема не возникает, и скачайте psping отсюда: https://live.sysinternals.com/psping.exe.

Откройте окно командной строки с правами администратора, перейдите в каталог, где установлено средство psping, и введите следующую команду:

Проверьте выходные данные команды psping на наличие таких результатов:

Запустите psping на нескольких компьютерах, чтобы проверить возможность подключения к затронутому компьютеру.

Проверьте, блокирует ли этот компьютер подключения от всех остальных компьютеров, некоторых других компьютеров или только одного компьютера.

Рекомендуемые дальнейшие действия: