ненадежные параметры безопасности протокола tls windows 10

не удается войти в ЛК Windows 10

Автор

Сообщение

— используемой ОС Windows 10 64;

— используемом браузере Internet Explorer 11;

— используемом КриптоПро CSP 4;

— используемом антивирусном ПО не установлен, брандмауэр отключен

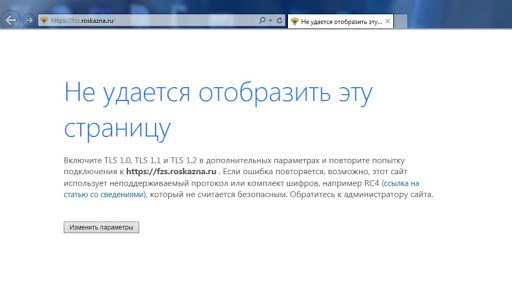

При переходе на сайт https://private.bus.gov.ru/private вылазит ошибка.

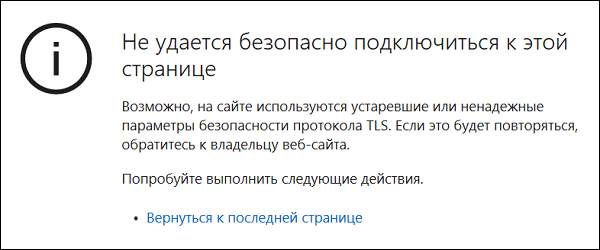

Не удается безопасно подключиться к этой странице

Возможно, на сайте используются устаревшие или ненадежные параметры безопасности протокола TLS. Если это будет повторяться, обратитесь к владельцу веб-сайта.

Для параметров безопасности протокола TLS не установлены значения по умолчанию, что также могло стать причиной ошибки.

Какие еще действия предпринять?

Нам помог переход с 4.0.9708 на 4.0.9944.

Убедитесь, что рабочее место пользователя настроено для работы с Закрытой частью в соответствии с разделом 3. ПОДГОТОВКА К РАБОТЕ документа «Руководство пользователя. Общее».

Руководства пользователей размещены и доступны для загрузки на Официальном сайте в разделе «Документы» – «Руководства пользователей»: http://bus.gov.ru/pub/documents?section=2031

В случае, если проблема с отображением сообщения «Невозможно отобразить страницу» стала возникать на ранее настроенном рабочем месте, проблема может вызвана установкой обновлений безопасности от октября 2015 года для ОС Windows через Windows Update.

Также проблема может возникать при установке обновлений 2017 года для ОС Windows. В этом случае необходимо переустановить КриптоПРО.

Попробуйте выполнить следующие действия с правами администратора:

— выбрать в меню «Пуск» пункт «Выполнить».

— последовательно выполнить две команды:

regsvr32 /u cpcng

regsvr32 cpcng

Альтернативно, можно попробовать переустановить КриптоПро CSP.

Другие возможные причины возникновения ошибки «Невозможно отобразить страницу» в Internet Explorer при доступе в закрытую часть Официального сайта:

1) Не включено использование протоколов шифрования SSL\TLS.

2) Закрыт TCP-порт 443, необходимый для передачи https-трафика с SSL\TLS-шифрованием, либо закрыт доступ к узлу Официального сайта в сети Интернет.

Проверить открыт ли TCP-порт 443 на рабочем месте можно, перейдя по ссылке: https://gmail.com/

Для проверки доступности узла bus.gov.ru через 443 порт можно воспользоваться утилитой командной строки telnet для операционных систем Windows. Для этого необходимо:

— выбрать в меню «Пуск» пункт «Выполнить»;

— в окне «Запуск программы» ввести команду «cmd» и нажать «ОК»;

— в командной строке Windows ввести «telnet bus.gov.ru 443» и нажать Enter.

Если подключение через этот порт с узлом установить не удалось, отобразится сообщение о сбое подключения («Не удалось открыть порт подключения к этому узлу»), в противном случае откроется telnet-подключение (окно командной строки очистится, отобразится курсор ввода).

Действия необходимые для открытия доступа зависят от способа организации интернет-подключения и в этом случае необходимо обратиться к системному администратору организации.

3) Не установлен корневой сертификат Удостоверяющего центра Федерального казначейства или стороннего аккредитованного удостоверяющего центра.

Корневые сертификаты других УЦ должны быть доступны на сайте этого УЦ (сайте организации-владельца УЦ).

Установка корневых сертификатов производится следующим образом:

— Открыть сохраненный сертификат и нажать «Установить сертификат»;

— в появившемся окне мастера импорта сертификатов нажать кнопку «Далее»;

— в следующем окне необходимо выбрать пункт «Поместить сертификат в следующее хранилище» и нажать кнопку «Обзор» для выбора хранилища;

— выбрать хранилище «Доверенные корневые центры сертификации» и нажать кнопку «OK»;

— завершить установку сертификата, нажав кнопку «Готово».

4) Не установлено или некорректно установлено ПО СКЗИ КриптоПро CSP.

Выполнение односторонней аутентификации с помощью КриптоПро CSP можно проверить на ресурсах компании ООО «КРИПТО ПРО».

Для проверки односторонней аутентификации необходимо перейти по ссылке: https://cpca.cryptopro.ru/

Если отобразится сообщение «Internet Explorer не может отобразить эту страницу», установка ПО КриптоПро CSP, возможно, нарушена, либо его работу блокирует стороннее ПО:

— антивирусное программное обеспечение;

— вредоносное программное обеспечение, вирусы или последствия их работы;

— другие криптопровайдеры (ЛИССИ-CSP, VipNET CSP и подобные).

Если в результате перехода по ссылке https://cpca.cryptopro.ru/ отобразится страница IE c сообщением «Ошибка в сертификате безопасности этого веб-узла.» (необходимо нажать «Продолжить открытие этого веб-узла») или сразу страница УЦ ООО «КРИПТО-ПРО» («Добро пожаловать в Удостоверяющий центр ООО «КРИПТО-ПРО»»), то работа КриптоПро CSP выполняется корректно.

Установку КриптоПро CSP необходимо производить, используя последние сборки дистрибутива, необходимой версии КриптоПро CSP (для КриптоПро CSP 3.6 последней является КриптоПро CSP 3.6 Revision 4 \ R4), предварительно отключив ПО антивирусной и проактивной защиты (т.к. их использование может приводить к некорректной установке КриптоПро CSP).

5) Истек срок лицензии КриптоПро CSP.

Срок использования демонстрационной версии КриптоПро CSP ограничен 90 днями с момента установки.

В случае, если пробный период истек, при попытке выполнения действий, использующих криптопровайдер КриптоПро CSP отображается сообщение об истечении срока действия лицензии.

Для версии 3.6 R4 на этой вкладке необходимо нажать кнопку «Ввод лицензии». В результате откроется диалоговое окно мастера установки КриптоПро «Сведения о пользователе» с полем для ввода ключа лицензии.

6) Браузер Internet Explorer не принимает серверный сертификат узла bus.gov.ru.

В случае, если ранее указанные рекомендации не помогли, необходимо приложить файл используемого личного сертификата ЭП пользователя (для анализа корректности сведений в сертификате), скриншоты всех произведенных согласно инструкции настроек и действий к Запросу в Службу Технической поддержки, обязательно указав сведения об:

— используемой ОС Windows (версия и разрядность);

— используемом браузере Internet Explorer (версия и разрядность);

— используемом КриптоПро CSP (версия, билд, версия TLS-сервера);

— используемом антивирусном ПО, файэрволле (брандмауэре) и ПО проактивной защиты (наименования и версии).

Решено: невозможно безопасно подключиться к этой странице, т.е. 11 или окон 10

Интернет не работает, Невозможно посетить веб-страницы, Microsoft edge отображает ошибку «Не удается безопасно подключиться к этой страницеПосле обновления Windows 10 1809? Ошибка также возникает в браузерах, таких как Google Chrome, Internet Explorer, FireFox и т. Д., Которые не могут подключиться к веб-сайтам, таким как Bing, Google или даже Gmail и Yahoo. Ну винда использует Безопасность транспортного уровня (TLS) протоколы для безопасной связи с интернет-сайтами. Если вы неправильно настроили параметры протокола TLS, браузеры Microsoft в Windows 10 могут не отображать веб-сайты. Вот результаты:

Не удается безопасно подключиться к этой странице

Это может быть связано с тем, что сайт использует устаревшие или небезопасные параметры безопасности TLS. Если это продолжается, попробуйте связаться с владельцем сайта.

Опять же, это может быть вызвано сбоями сетевого драйвера или другими сетевыми настройками. Если вы также боретесь с этой проблемой, вот некоторые эффективные решения, которые вы можете применить.

Сброс настроек Internet Explorer

Мы предлагаем вам очистить кэш и куки в Microsoft Edge и сбросить настройки Internet Explorer.

Чтобы очистить кэш и файлы cookie в Microsoft Edge:

Чтобы сбросить настройки Internet Explorer:

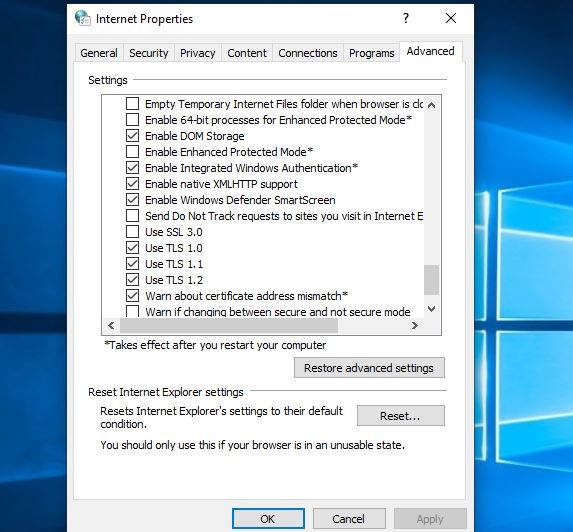

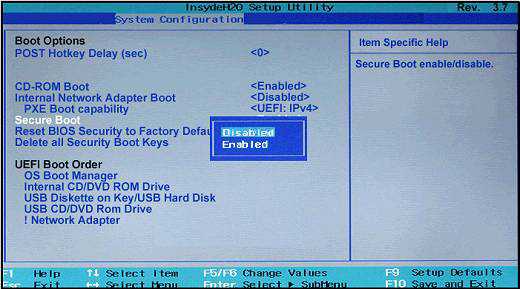

Включить протоколы TLS (безопасность транспортного уровня)

Наиболее распространенная причина этой проблемы — неправильная настройка протоколов TLS. Эти протоколы включены по умолчанию в Windows. Но если какое-то стороннее программное обеспечение или какой-либо пользователь отключил эти протоколы, у вас может возникнуть проблема с этим названием. Выполните следующие шаги, чтобы включить все TLS протоколы (TLS 1.0, TLS 1.1, TLS 1.2), которые решают эту проблему:

Примечание: у вас должен быть отключен SSL 3.0, так как теперь он устарел, и его включение также может создавать проблемы. Поэтому убедитесь, что SSL 3.0 остается отключенным в настройках Интернета.

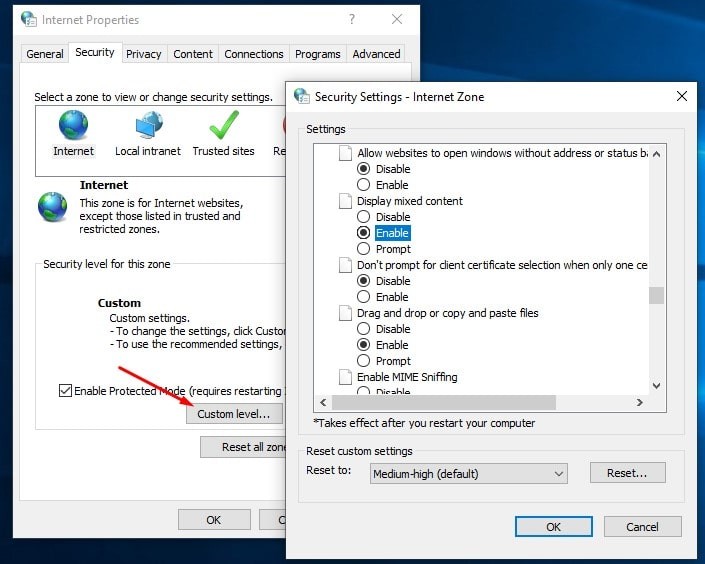

Разрешить показ смешанного контента

Это еще одно эффективное решение, которое может помочь устранить проблему «невозможно безопасно подключиться к этой странице»

Сброс настроек конфигурации сети

Все еще есть проблема, невозможно посетить веб-страницы, Попробуйте сбросить настройки конфигурации сети до настроек по умолчанию.

Нажмите Пуск меню поиска, введите cmd, щелкните правой кнопкой мыши на командной строке и выберите Запуск от имени администратора. Затем выполните команду ниже по одному.

Закройте командную строку и перезапустите окна, снова откройте браузер, убедитесь, что больше нет проблем, посетите веб-страницы.

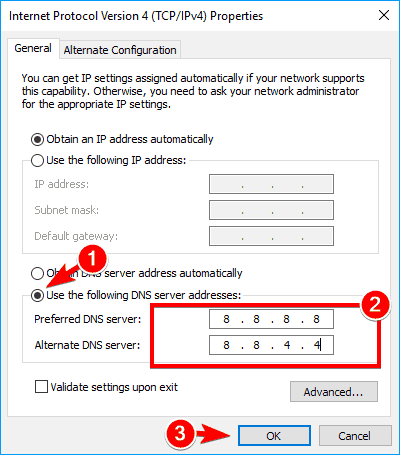

Изменить DNS-адрес

Помогли ли эти решения исправить ошибку «не удается безопасно подключиться к этой странице» для Microsoft Edge, Chrome или Firefox? дайте нам знать о комментариях ниже,

Возможно, на сайте используются устаревшие или ненадежные параметры безопасности протокола TLS

При переходе на какой-либо государственный или служебный портал (например, «ЕИС») пользователь может внезапно столкнуться с ошибкой «Не удается безопасно подключиться к этой странице. Возможно, на сайте используются устаревшие или ненадежные параметры безопасности протокола TLS». Данная проблема имеет довольно распространённый характер, и фиксируется на протяжении нескольких лет у различных категорий пользователей. Давайте разберёмся с сутью данной ошибки, и вариантами её решения.

Не удаётся безопасно подключиться к этой странице – суть проблемы

Как известно, безопасность подключения пользователей к сетевым ресурсам обеспечивается за счёт использования SSL/TSL – криптографических протоколов, ответственных за защищённую передачу данных в сети Интернет. Они используют симметричное и ассиметричное шифрование, коды аутентичности сообщений и другие специальные возможности, позволяющие сохранять конфиденциальность вашего подключения, препятствуя расшифровке сессии со стороны третьих лиц.

Если при подключении к какому-либо сайту браузер определяет, что на ресурсе используются некорректные параметры протокола безопасности SSL/TSL, то пользователь получает указанное выше сообщение, а доступ к сайту может быть заблокирован.

Довольно часто ситуация с протоколом TLS возникает на браузере IE – популярном инструменте работы со специальными государственными порталами, связанными с различными формами отчётности. Работа с такими порталами требует обязательного наличия браузера Internet Explorer, и именно на нём рассматриваемая проблема возникает особенно часто.

Причины ошибки «Возможно, на сайте используются устаревшие или ненадежные параметры безопасности протокола TLS» могут быть следующими:

Как исправить дисфункцию: Используются ненадёжные параметры безопасности TLS

Решение проблемы «Для параметров безопасности протокола TLS не установлены значения по умолчанию, что также могло стать причиной ошибки» может состоять в способах, описанных ниже. Но перед их описанием рекомендую просто перезагрузить ваш ПК – при всей тривиальности данный способ часто оказывается довольно эффективным.

Если же он не помог, тогда выполните следующее:

Заключение

Причиной ошибки «Возможно, на сайте используются устаревшие или ненадежные параметры безопасности протокола TLS» довольно часто является локальный антивирус ПК, по определённым причинам блокирующий доступ к нужному интернет-порталу. При возникновении проблемной ситуации рекомендуется первым делом отключить ваш антивирус, дабы убедиться, что он не вызывает рассматриваемую проблему. Если же ошибка продолжает повторяться, тогда рекомендую перейти к реализации других советов, описанных ниже, чтобы позволит решить проблему ненадёжных параметров безопасности протокола TSL на вашем ПК.

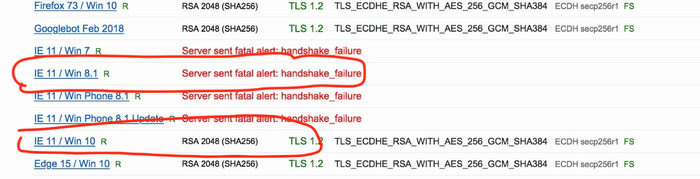

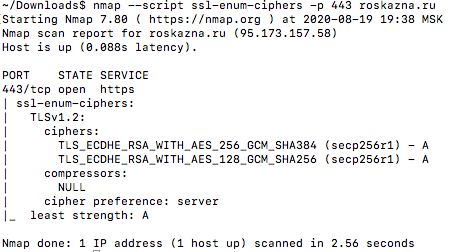

Решение проблемы TLS + Internet Explorer + roskazna.ru

Так как в сети ни решения ни описания проблемы просто физически нет, а с профильного форума мой пост без объяснения причин снесли модераторы, дублирую здесь, что бы помочь всем бедолагам получающим данное сообщение.

И это при том, что для нормальной работы всего софта официально рекомендуется версия не ниже 7-ки.

Благодаря высочайшей информативности страниц с ошибками Internet Explorer 11, простому смертному, незнакомому с секретными наречиями Парселтанга и прочей черной магией, самостоятельно узнать об этом не суждено никогда. Лично мне удалось докопаться до этого только сравнивая перехваченные WireShark сетевые пакеты IE и Chrome, сканируя сервер через nmap. А потом гугля причину отсутствия потеряшек. И это после того, как я несколько дней безуспешно бился с реестром и оснасткой групповых политик, которую еще надо было исхитриться установить на ту кастрированную винду с которой ко мне пришел бедолага.

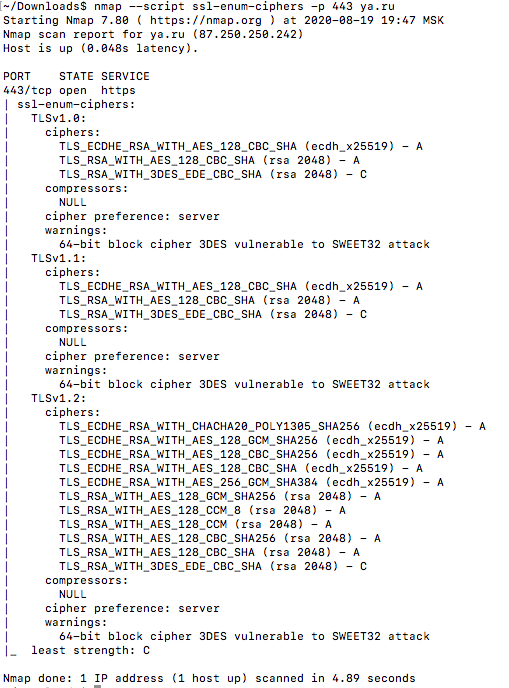

Вот тут список поддерживаемых Windows 8.1 шифров и эти шифры там отсутствуют

А вот тут, в Windows 10, они есть:

Лига Сисадминов

659 постов 12.4K подписчиков

Правила сообщества

— # mount /dev/good_story /sysodmins_league

— # mount /dev/photo_it /sysodmins_league

— # mount /dev/best_practice /sysodmins_league

— # mount /dev/tutorial /sysodmins_league

в организации использую Хромиум гост, но есть некоторые сайты, которые ругаются на tls, в данном случае помогает добавить в исключение адрес сайта.

Ну и по стандарту: внимательно читаем инструкцию по настройке рабочего места, что поддерживается, что не поддерживается, какие браузеры и прочее, в 99% все работает.

В последней версии Kaspersky Enpoint Securuty 11.5.0 выделили настройку защищенных соединений, https и прочего, в основном емли сайт не работает, то сразу добавляю там исключение и радуюсь что все работает

Скачайте браузер edge с сайта microsoft, тогда сайт откроется на win 7

главное страница которая работает по прямой ссылки. ( https://fzs.roskazna.ru/ )

решения так и нет, иногда помогает отключение каспера но.

Я, конечно, всё понимаю, и спасибо за информацию, но у меня такая же проблема выскакивает и на новой Винде 😅

Штош, американские сайты такие американские

Эмм, а Спутник, тот, который с «поддержкой отечественной криптографии», не пробовали?

Не используйте IE, используйте ChromiumGost

Лучше расскажите, как победить вызывание платы 9а раздачу трафа с мобилы

Это требование современных стандартов.

Минимальная вверсия tlc 1.2

Пока ты не заставишь работать браузеры с этой версией у тебя ничего не получится.

Сайты рработающие на более низких версиях для поисковых систем считаются ущербными и нищебродскими и понижается в выдаче.

Не щзнаю что тебя заставляет пользоваться старым ослом. Но на нем ты уже ничего не сделаешь.

TLS 1.0 это нездорового.

«сканируя сервер через nmap»

А зачем? Ошибка явно говорит о том что не взлетает крипта, перехватываем пакеты и ищем два пакета Server Hello и Client Hello это и есть обмен информацией об используемой криптографии. Смотрим, анализируем, гуглим.

Жена Билла Гейтса после развода получит корзину, обои и Internet Explorer

После объявления Билла Гейтса о разводе со своей женой Мелиндой стали известны условия их брачного договора. По итогам бракоразводного процесса Мелинда Гейтс получит лишь незначительную часть его многомиллиардного состояния.

Брачный договор, заключенный 27 лет назад, четко определяет порядок раздела и количество имущества, которое достанется каждому из супругов в случае развода. Основатель корпорации Microsoft и создатель операционной системы Windows Билл Гейтс оставляет за собой почти все свое состояние, которое оценивается более чем в 100 миллиардов долларов. Его жена Мелинда получит несколько предметов домашнего гарнитура, среди которых вместительная корзина для мусора и настенные обои их семейного загородного особняка. Также миллиардер передаст своей жене право владения браузером Internet Explorer. Будущая бывшая жена Гейтса не исключила, что оспорит условия брачного договора в суде.

«Перед тем как выйти за Билла, я совершенно не верила в него и в эти его «окна». Он сутками пропадал у себя в гараже и разрабатывал свою операционную систему. Однажды в шутку я даже сказала ему, что если мы разбежимся, то он может забирать всю эту компьютерную ерунде себе. Я была глупой и наивной феминисткой. Думала, что смогу добиться всего в этой жизни сама. А когда у него поперло, то я держалась за него до последнего. Господи, какая же я была дура!», — заявила Мелинда Гейтс.

После грядущего грандиозного развода Мелинда Гейтс также сохранит фамилию мужа. Согласно условиям лицензионного соглашения, она будет носить фамилию Гейтс без права передачи ее третьим лицам. Билл Гейтс в свою очередь пообещал первое время после развода оказывать всяческую поддержку своей бывшей жене и предоставлять бесплатные обновления до следующих версий Windows.

Распределение активности кликов за 4 года использования Win10

Пятикратное нажатие клавиши Shift на терминале «Сбербанка» позволяет попасть в систему

Незаметный обход пароля Windows без его смены или сброса [Подробная инструкция]

Дисклеймер: данная статься создана исключительно в ознакомительных целях и не побуждает к действиям. Автор статьи не имеют никакого отношения к разработчику ПО, представленного в данной статье.

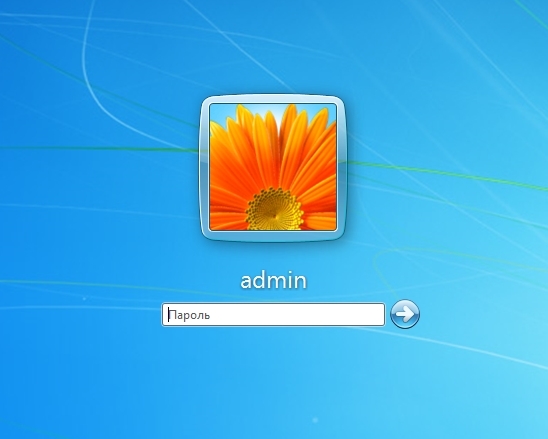

В прошлом моём посте о сбросе паролей учетных записей Windows и утилиты SysKey в комментариях товарищ @pfsenses подсказал, что существует такой продукт, как Kon-Boot for Windows. О нём я сегодня и расскажу.

Поддерживает следующие версии Windows: XP (начиная с SP2), Vista, 7, 8 (8.1), 10, а также Windows Server 2003 и Windows Server 2008.

Для удобности добавил в архив портативную версию UltraISO и отдельно в папку скопировать ISO образ Kon-Boot.

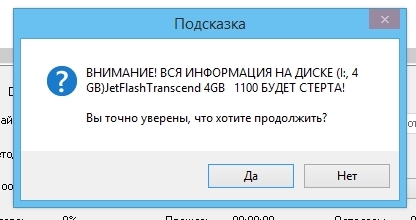

(1) ЗАПИСЬ KON-BOOT НА USB-НАКОПИТЕЛЬ

Инструкция проще некуда. Для начала необходимо записать образ на флешку, либо диск. Это можно сделать с помощью встроенного установщика, он находится в папке «Установщик Kon-Boot«. Но я рассмотрю универсальный метод записи на флешку (этим же методом записываются любые ISO образы на флешку, даже установщики Windows), так как он мне привычнее и удобнее. Просто не люблю использовать сторонние установщики.

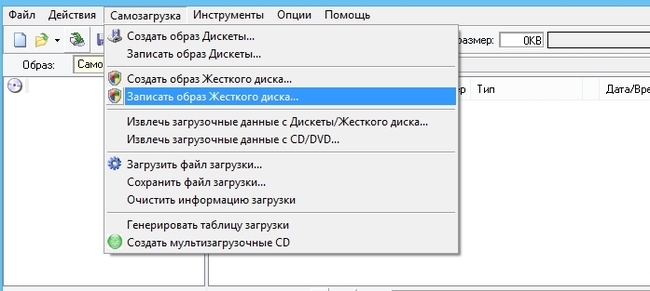

1. Открываем UltraISO.exe из папки «UltraISO Portable«

2. Заходим в меню «Файл» > «Открыть. » и выбираем ISO образ «kon-bootCD.iso» из папки «ISO образ отдельно«

В верхней части программы UltraISO или если вы откроете архивом сам ISO образ, вы можете увидеть, что образ пустой. Это не так, просто некоторые архиваторы и программы не видят BOOT-область в образе. Если вы его откроете 7-zip’ом, то увидите папку [BOOT]. Так что не пугайтесь.

3. Далее в меню «Самозагрузка» выбираем пункт «Записать образ Жёсткого диска. «

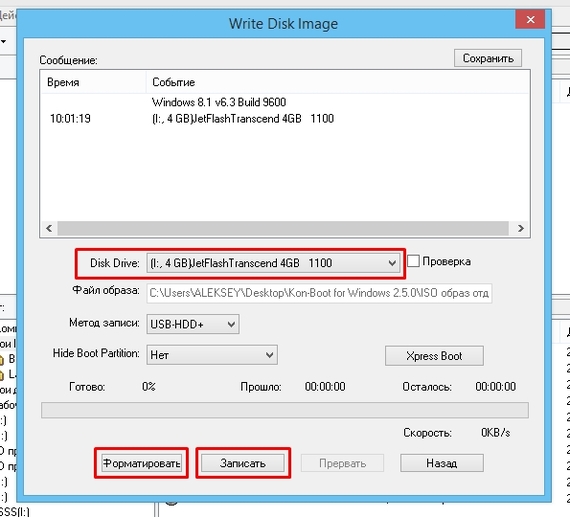

4. Тут мы выбираем нужную нам флешку, при необходимости форматируем (кнопка «Форматировать«) и нажимаем кнопку «Записать«

5. На следующий вопрос отвечаем «Да«

6. Через некоторый промежуток времени образ запишется на флешку и она будет полностью готова к использованию.

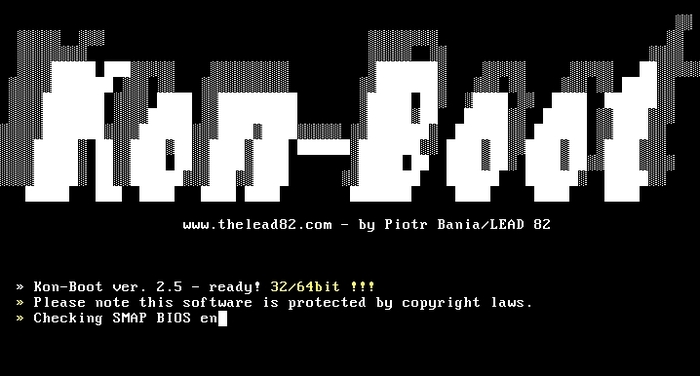

(2) ИСПОЛЬЗОВАНИЕ KON-BOOT

Тут ещё проще. Вставляете флешку и в приоритете запуска BIOS выставляете USB-накопитель. Это делается через настройки BIOS, либо дополнительное меню приоритетности устройств. Как это сделать именно на вашей материнской карте можете найти в Интернете.

Далее вы увидите на экране надпись Kon-Boot и после этого начнётся загрузка Windows.

На стадии ввода пароля просто оставьте поле пустым, либо можете написать случайные символы. Windows примет их как за правильный пароль и пропустит в систему.

Сброс паролей Windows и утилиты SysKey. Способ защиты данных на компьютере с помощью шифрования диска [Подробные инструкции]

В конце предыдущего поста я обещал рассказать, как снять пароль, поставленный с помощью утилиты SysKey. Описанный ниже способ снимает не только пароль SysKey, но и все пароли, которые стоят на учетных записях Windows.

Далее расскажу, как всё-таки защитить свои данные на компьютере от посторонних глаз наилучшим способом.

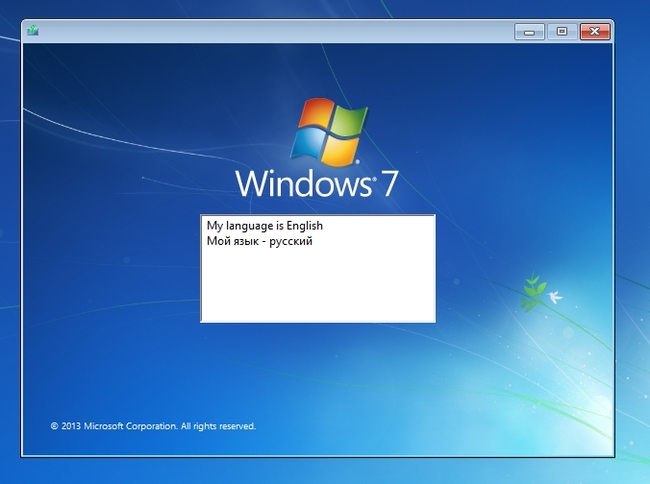

Нам понадобится: Образ Windows, записанный на диск или флешку.

1. Запускаемся с флешки или диска.

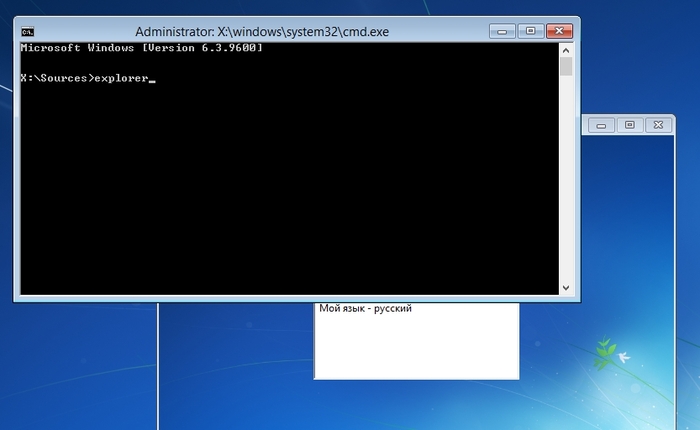

2. Нажимаем комбинацию клавиш SHIFT+F10 и вводим команду: explrorer

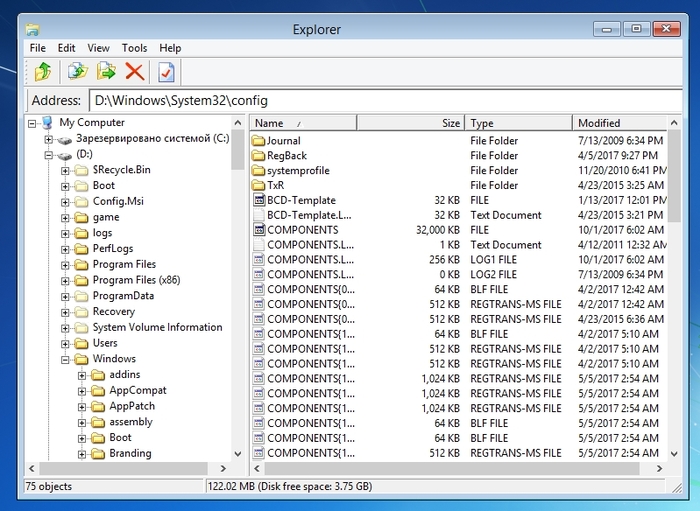

3. Откроется системный проводник. Вам необходимо попасть в директорию: D:\Windows\system32\config. Обращаю ваше внимание, что если у вас системный диск имеет литеру «C», то в данном проводнике он будет под литерой «D», так как литеру «С» резервируется системой.

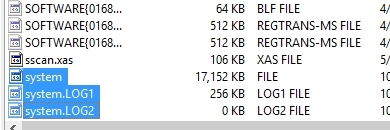

4. Тут необходимо удалить все те файлы, которые начинаются со слова «SYSTEM«. Как правильно это файлы: SYSTEM, SYSTEM.LOG, SYSTEM.LOG1, SYSTEM.LOG2 и ещё какие-то.

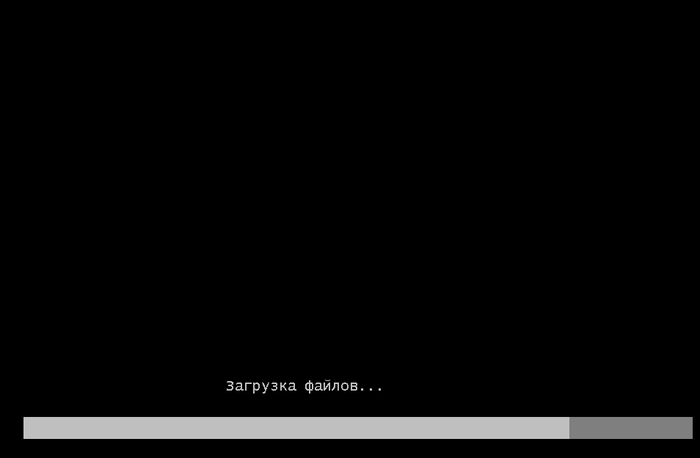

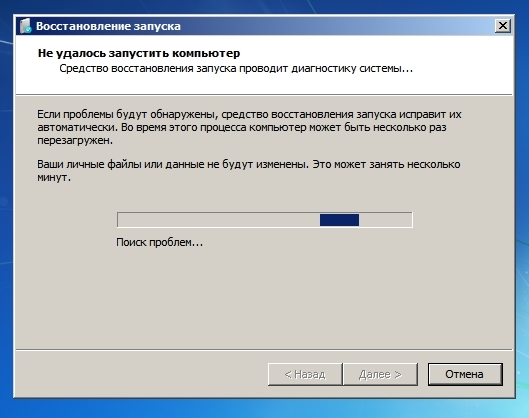

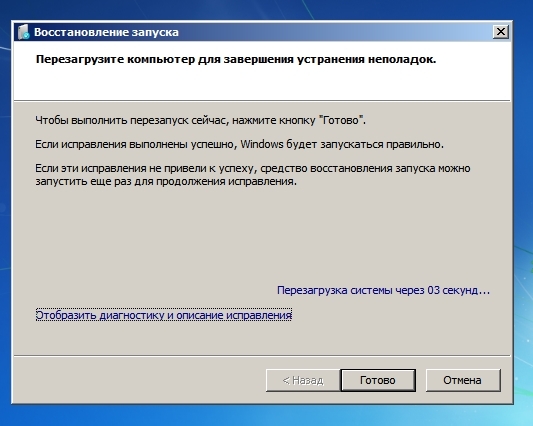

5. После этого закрываем все окна, которые есть на экране и компьютер уходит в перезагрузку. При перезагрузке начнется процесс «Загрузка файлов. «

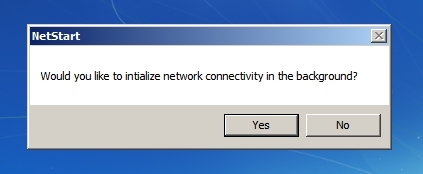

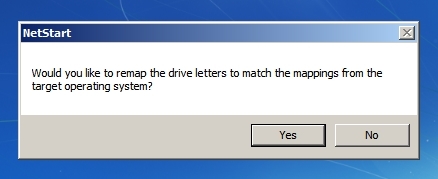

6. После этого вы попадёте в режим восстановления. Вам зададут некоторые вопросы на английском языке. На них можно ответить «No«.

7. После этого Windows сам восстановит необходимые файлы и перезагрузит компьютер

8. После перезагрузки вы попадёте в Windows. Пароль от SysKey сбросится. Также сбросятся пароли от учётных записей Windows.

(2) ЗАЩИТА ДАННЫХ С ПОМОЩЬЮ ШИФРОВАНИЯ

И всё-таки, как защитить свой компьютер от чужих глаз? Всё довольно просто. Если вы ставите пароль на вход в Windows, то в любом случае извне можно будет попасть в файловую систему. Для обеспечения наилучшей безопасности ваших данных необходимо зашифровать файловое пространство. Ключ к расшифрованию будет в виде пароля и его необходимо будет ввести перед запуском Windows.

Дисклеймер №1: Начиная с Windows 8 можно зашифровать диск с помощью встроенной утилиты BitLocker. Инструкции вы можете найти в интернете. Я же, всё-таки хочу показать тот вариант, которым сам пользовался.

Дисклеймер №2: Не бойтесь того, что тут много скриншотов. Просто инструкция сверх-подробная 🙂 А так, все действия очень лёгкие.

После установки в меню Settings > Language можно сменить язык на русский. Скриншоты будут на русском языке.

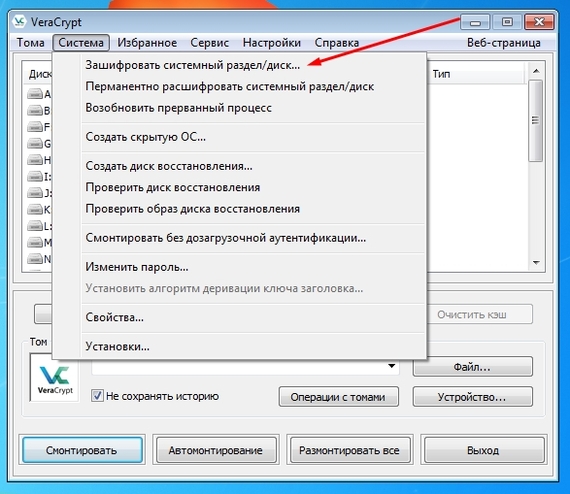

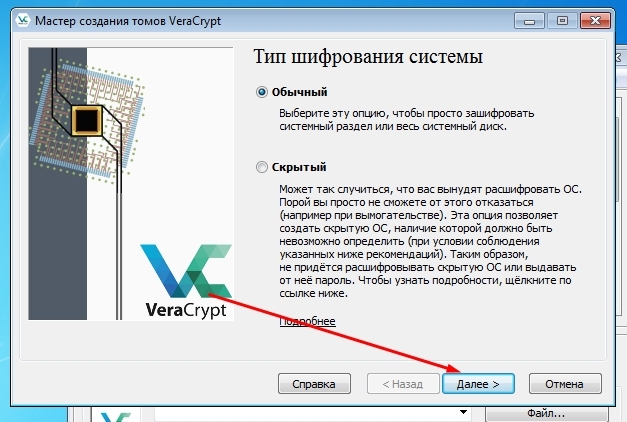

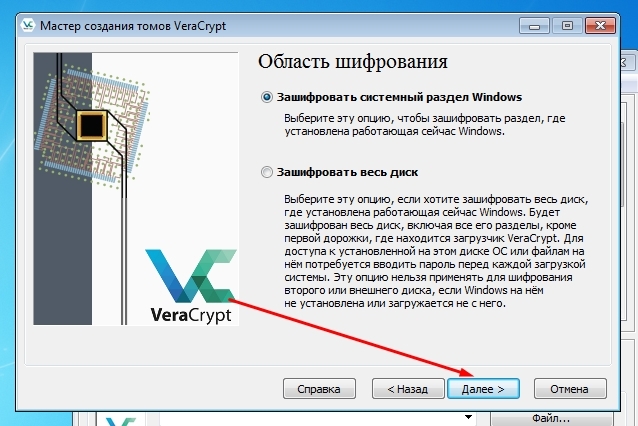

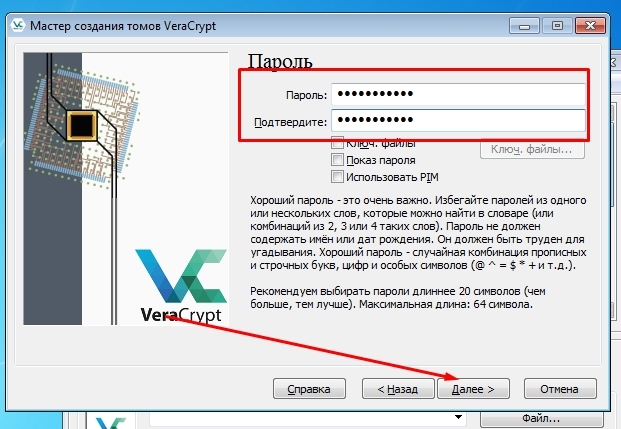

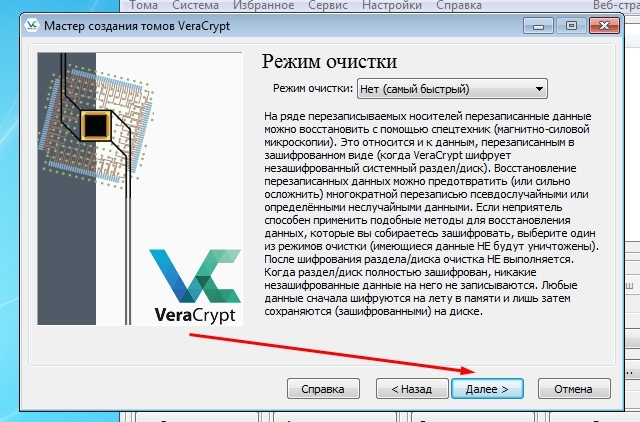

1. Включаем программу. Идём в Система > Зашифровать системный раздел/диск.

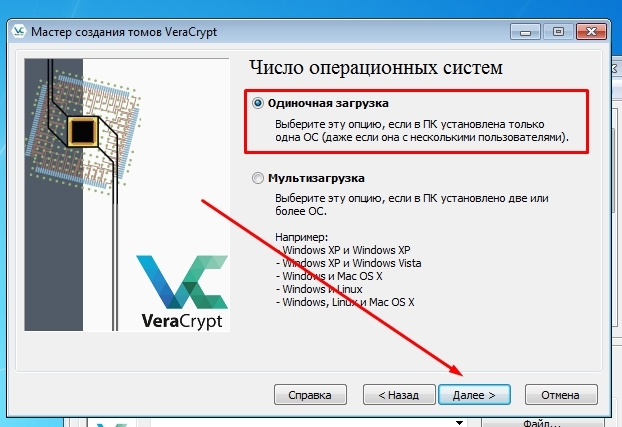

2. Дальше всё просто. Буквально только нажимать «Далее«

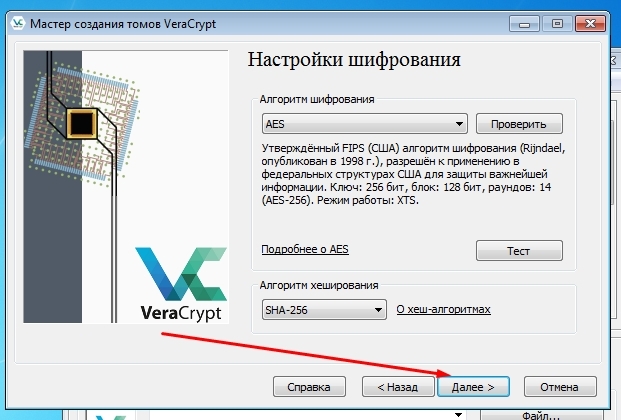

4. По своему желанию можете выбрать алгоритм шифрования. Дальше, я думаю, опять всё понятно.

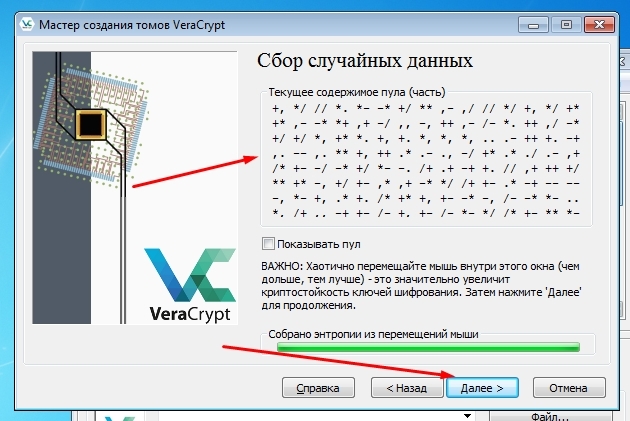

5. В данном окне необходимо поводишь мышкой до полной шкалы внизу окна, чтобы увеличить качество шифрования.

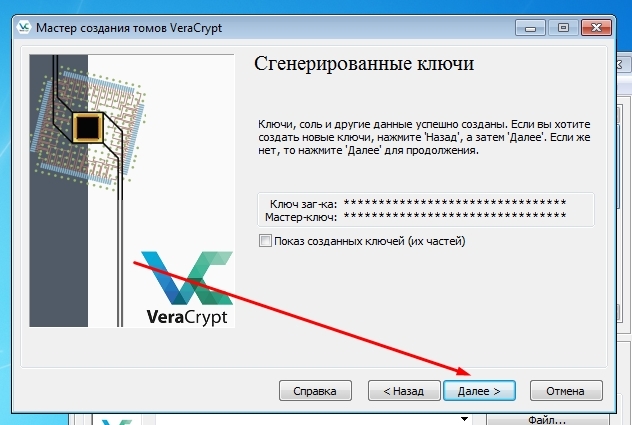

6. Дальше опять понятно, я думаю

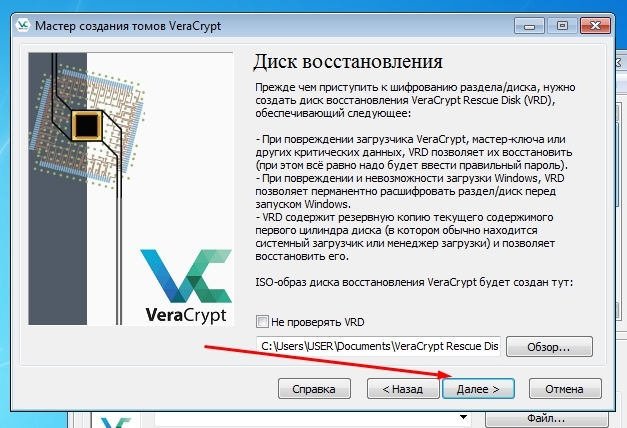

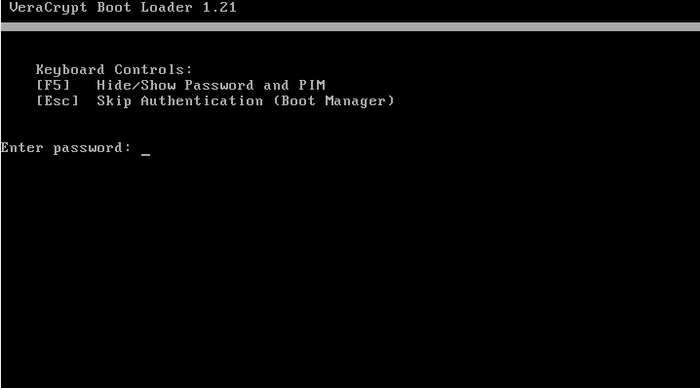

7. Далее VeraCrypt предложит пройти пре-тест шифрования системы и необходимо будет перезагрузить компьютер. После перезагрузки вводите пароль, который вы указали. Когда попросит пароль PIM, просто нажмите Enter.

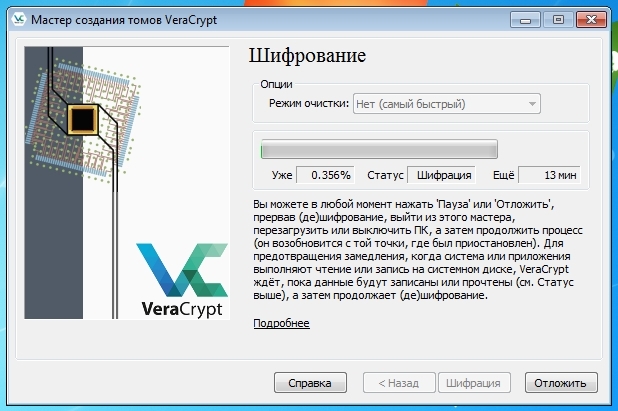

8. После пре-теста VeraCrypt предложит зашифровать диск.

Вот и всё! После того, как зашифровали диск при каждом включении компьютера вы будете видеть вот это:

Сначала вводите пароль, потом когда запрашивает PIM, то просто нажимаете Enter. Ждёте и загружается Windows.

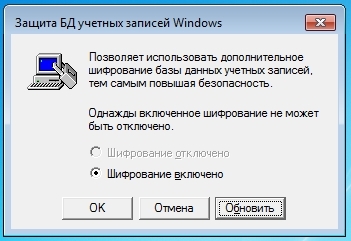

Как поставить пароль на включение Windows (использование утилиты SysKey)

Как многие знают, можно защитить свой компьютер от чужих глаз различными способами:

1. Поставить пароль на учётную запись Windows

2. Поставить пароль на BIOS

3. Шифрование жёсткого диска с помощью TrueCrypt или VeraCrypt.

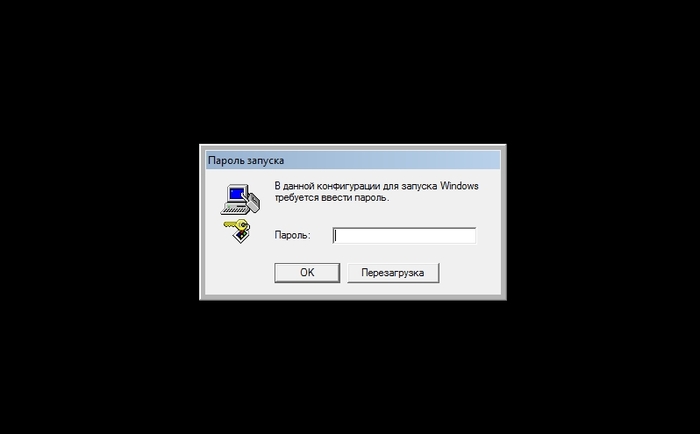

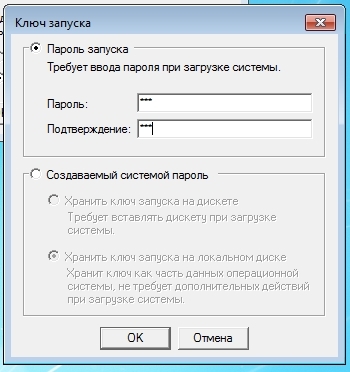

В результате при запуске Windows ещё до окна «Добро пожаловать» будет требоваться пароль.

1. Включаем утилиту syskey.exe, которая лежит в папке C:\Windows\system32\syskey.exe, либо в меню Пуск вводим «syskey«

2. Жмём кнопку «Обновить»

3. Выбираем тип «Пароль запуска» и вводим дважды свой пароль. Жмём «Ок«

4. Всё, настройка пароля закончена. Теперь можете перезагрузить компьютер и проверить.

Защита эта старенькая, об этом свидетельствует даже стиль окна, требующего пароль. И её можно обойти. В следующем посте расскажу, как это сделать. Я не позиционирую данную утилиту в качестве хорошей защиты, пост был создан в ознакомительных целях.

Как работают https и vpn

1. Создание приватного тоннеля домой/в офис. На основе VPN создаются тоннели для доступа к Вашим частным ресурсам, т.к. данный протокол позволяет производить End-to-End шифрование (об этом будет ниже).

2. Создание защищенного канала в незащищенной сети. Предположим, Вы сидите в кофейне и хотите проверить почту с помощью внутренней Wi-Fi сети заведения. А Вы уверены в том, что Ваши данные никуда не уйдут? VPN позволяет создавать шифрованный канал в незащищенной сети, что практически предотвращает утечку Ваших данных.

3. Обход блокировок. Данная задача является краеугольным камнем в вопросе «быть или не быть VPN в РФ» для чиновников.

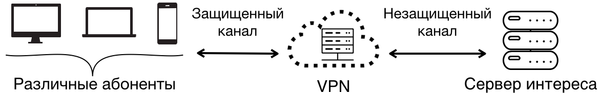

Теперь важно понять, как же работает эта приватная сеть. Ниже представлена упрощенная схема работы с VPN:

Как видно из данной схемы, изначально данные по защищенному каналу передаются на сервер приватной сети, который будет провоцировать соединение к серверу, который Вам требуется.

Тут важно отметить, что абоненты и сервер приватной сети изначально явно идентифицируют друг друга и обмениваются ключами безопасности. Для этого используется протокол HTTPS.

Сначала абонент должен удостовериться, что сервер является подлинным. Для этого существуют сертификаты безопасности. Если говорить совсем по-простому, то в сертификате указано, кто его выдал, кому и когда. А затем абонент обращается к серверу, который выдал сертификат и сверяет данные.

После процедуры идентификации нужно правильно обменяться ключами. Если Вы просто отправите их собеседнику, то Ваш открытый ключ могу перехватить (атака «человек посередине»), а затем отправлять Вам сообщения от лица Вашего собеседника.

Чтобы предотвратить данную атаку, используется алгоритм обмена ключами Диффи-Хеллмана. Этот алгоритм позволяет клиенту и серверу договориться по поводу общего секретного ключа, без необходимости передачи этого ключа по каналу связи:

Пояснение к иллюстрации: Алиса и Боб (абонент и сервер) договариваются о некотором общем цвете, чтобы выработать общий секрет, который впоследствии будет использоваться в качестве ключа шифрования. Пусть это будет один из оттенков желтого, данная информация является общедоступной и может быть известна Еве (злоумышленник). Затем каждый добавляет к одной части общей краски часть секретной, которая известна только Алисе или только Бобу, в итоге получается некий промежуточный цвет, который можно отправить по открытому каналу другой стороне. Даже перехватив оба этих цвета и располагая сведениями об общем цвете Ева в разумный промежуток времени не сможет быстро восстановить исходные цвета Алисы и Боба.

В результате, Вы получаете защищенную сеть, которой можно пользоваться без опасности утечек данных. Как видно, данная система в большей степени является полезной, чем опасной. Если у Вас возникнут вопросы, буду рад на них ответить. 🙂