что такое чип код

Чип-карта

Опубликовано 14.07.2021 · Обновлено 15.07.2021

Что такое чип-карта?

Чип-карта – это пластиковая дебетовая или кредитная карта стандартного размера, которая содержит встроенный микрочип, а также традиционную магнитную полосу. Информации шифрует чип для повышения безопасности данных при совершении операций в магазинах, терминалы или банкоматы (ATM). Чип-карты также известны как смарт-карты, карты с чипом и PIN-кодом, карты с чипом и подписью и карты Europay, MasterCard, Visa (EMV).

Как работают чип-карты

Пластик уже довольно давно является популярным способом оплаты, обеспечивая потребителям удобство и безопасность при оплате наличными. Кредитные карты с возобновляемым кредитом как и мы сегодня – существуют с 1950-х годов, а дебетовые карты присутствуют на рынке с конца 1960-х годов. Информация об учетной записи, такая как кредитный лимит держателя карты, доступный баланс и лимиты транзакций, хранилась на магнитной полосе на обратной стороне.

Чип-карты стали мировым стандартом для дебетовых и кредитных операций после того, как технология была представлена Europay, MasterCard и Visa. Вот почему ее также называют картой EMV. Чип-карты имеют небольшой серебряный или золотой микрочип, встроенный в лицевую сторону дебетовой или кредитной карты. Как и магнитная полоса, чип содержит информацию об аккаунте (ах), связанном с картой. Технология была впервые использована в Европе, прежде чем стала стандартом во всем мире. Технология была официально принята в США в октябре 2015 года.

Для того чтобы использовать чип – карты, владелец карты вставляет карту в чип с поддержкой терминала, такого как банкомат или пункт-продажи (POS) терминала. Терминал отправляет информацию о держателе карты на сайт продавца или поставщика карты. Если баланс счета поддерживает транзакцию, она утверждается. В противном случае терминал отклоняет транзакцию и она не проходит. Некоторые терминалы требуют, чтобы владелец карты ввел личный идентификационный номер (PIN) или подпись для завершения транзакции.

Ключевые выводы

Особые соображения

Несмотря на усилия мирового финансового сообщества по обеспечению единой среды для финансовых транзакций, не все устройства чтения карт поддерживают чипы. Высокая стоимость, доступность оборудования и технологий, а также другие факторы могут помешать продавцам внедрять технологию на базе микросхем. Когда розничный торговец или другой поставщик услуг не имеет терминала для чтения чипов, держатели карт должны проводить свои карты с помощью магнитной полосы. От пользователей может потребоваться ввести свои ПИН-коды или подписать, чтобы авторизовать транзакцию и завершить покупку.

Типы чип-карт

В большинстве случаев держателю карты просто требуется ввести свою карту с чипом в терминал, чтобы выполнить транзакцию в Соединенных Штатах. Но в других случаях, в том числе в других странах, от потребителей может потребоваться предпринять дополнительные шаги, чтобы совершить покупку или снять наличные в банкомате с использованием следующих карт.

Карты с чипом и подписью

Чип и сигнатура карта обеспечивает немного более высокий уровень безопасности по сравнению с традиционной магнитной полосой. Вместо того, чтобы использовать полосу, владелец карты использует чип для отправки данных с терминала в финансовое учреждение. Если транзакция одобрена, потребитель должен предоставить подпись для завершения транзакции.

Карты с чипом и PIN-кодом

Эти карты обеспечивают максимальную безопасность для потребителей. Они работают так же, как обычная чип-карта, но также требуют использования ПИН-кода для завершения транзакции. Клиент должен ввести свой личный идентификационный номер, чтобы совершить покупку или снять деньги в банкомате с помощью своей кредитной или дебетовой карты. ПИН-коды обычно используются для снятия средств в банкоматах с использованием дебетовых и кредитных карт в США. Потребители в Канаде и других странах должны использовать свои PIN-коды независимо от того, как и где они используют свои карты, даже если это кредитная карта.

Преимущества чип-карт

Технология чип-карт обеспечивает дополнительный уровень безопасности при использовании в терминале с чипом, потому что их труднее проскочить. Эта безопасность шифрования является дополнением к мониторингу предотвращения мошенничества, уже предлагаемому поставщиками карт. В большинстве случаев покупки покрываются мошенничеством. Это покрытие ограничивает ответственность клиента в случае кражи. Встроенные чипы помогают продавцам избежать мошенничества с предъявлением карты, но другие меры защиты должны исходить из других методов, чтобы предотвратить мошенничество с предъявлением карты.

Краткий обзор

Технологию с использованием чипа нельзя использовать для поиска потерянной карты.

Чип делает транзакции более безопасными за счет шифрования информации при использовании в терминале с чипом. Технология чип-карт еще не является системой поиска, поэтому вы не сможете найти свою карту с помощью службы поиска, если вы ее потеряете. В этом случае вам необходимо запросить замену карты у вашего провайдера. Пока карта не задействована в считывателе, карта не может определить свое местоположение в целях безопасности или рекламы. Чип ограничен поддержкой аутентификации данных карты во время покупок. Обычно этот тип карты легко заменяется в случае утери или повреждения.

Банки отслеживают активность чип-карты по месту использования, сумме покупки и продавцу, списывающему средства со счета. Если будет обнаружена какая-либо мошенническая деятельность, провайдер карты попытается связаться с клиентом. Банк предоставляет кредит на счет чип-карты после проверки мошенничества.

Технология микросхем может помочь уменьшить некоторые виды мошенничества, возникающие в результате утечки данных, хотя на самом деле она не предотвращает утечку данных. Повышенная безопасность самого чипа содержит меры по предотвращению подделки.

Чем на самом деле является QR код и стоит ли им пользоваться

В наше время, кажется, уже все знают, что такое QR-код, но мало кто знает, как он появился, где применяется и какие особенности имеет. В то же время этот незамысловатый квадратик с узором не просто является актуальным носителем информации, но и имеет все шансы стать очень перспективным средством донесения информации до человека будущего. Если вы думаете, что он проще, чем кажется — эта статья для вас. Тем более что сейчас, когда москвичей обязали проходить идентификацию по QR при выходе из дома в условиях карантина.

QR код очень удобен. Отсканировал и нужная информация у тебя.

Кто придумал QR-код

История этого на первый взгляд простого узора началась ровно четверть века назад в Японии. Разработкой занималась компания Denso-Wave. Сейчас обозначение ”QR code” является зарегистрированным товарным знаком DENSO Corporation, однако, его использование не облагается какими-либо лицензионными отчислениями. Кроме этого, сами QR коды описаны и опубликованы в качестве стандартов ISO.

Расшифровка QR очень проста. Две столь привычные буквы означают “Quick Response”. То есть QR код можно назвать кодом быстрого реагирования (или моментального отклика). Сейчас это как никогда отражает суть, так как для сканирования не нужно никаких специальных приборов. Достаточно поднести к коду смартфон и можно получить всю необходимую информацию.

В сканировании QR кода нет ничего сложного и в этом его плюс.

Изначально код разрабатывался для автомобильной промышленности, но постепенно начал выходить за ее пределы. Настоящий прорыв в умах потребителей произошел с появлением в широком доступе смартфонов с хорошей камерой. Именно тогда начали появляться информационные и рекламные коды, сделанные по технологии QR.

Технические особенности QR кода

QR коды бывают разных версий и в зависимости от них имеют разный размер. От 21 на 21 пикселя без учета полей в первой версии до 177 на 177 пикселей в сороковой версии.

Существует 4 основных типа кодировок. Среди них цифровая (для шифровки цифр), алфавитно-цифровая (цифры и символы), байтовая (данные) и кандзи, предназначенная для работы с иероглифами.

Для исправления ошибок в QR-коде, в случае его повреждения или нанесения дополнительных рисунков, используется код Рида-Соломона с 8-битным кодовым словом. Существует четыре уровня избыточности (7%, 15%, 25% и 30%). Есть и другие сложные степени защиты от ошибок считывания. Особую важность они обретают в случае работы с платежными и идентификационными системами. Одной из таких степеней является перебор всех возможных вариантов считывания с подсчетом штрафных баллов по особым правилам для каждой из них. В итоге выбирается самый удачный вариант, который и принимается за истинный.

Как работает QR код

Главным преимуществом QR кода является его “вместительность”. Этот тип кода является двухмерным в отличии от одномерного штрих-кода. В свое время переход от “полосочек” к “квадратикам” был обусловлен именно необходимостью шифровать в кодах больше информации.

Подписывайтесь на наш новостной Telegram-канал и всегда будете в курсе всего самого нового и интересного из мира Android и не только.

Стандартный QR код может нести в себе до 4000 символов. Это позволяет зашифровать не только пару десятков символов инвентарного номера товара в магазине, но даже целые тексты, длинные реферальные ссылки и многое другое. Есть даже возможность шифрования JPEG, GIF и PNG. Правда, для этого они должны быть размером не больше 4 КБ, а это очень мало. Для передачи изображений куда проще зашифровать ссылку и разместить на специальной странице любое изображение.

В QR код можно даже зашифровать книгу.

Основным преимуществом QR кодов является их перспективность. С каждым днем они появляются вокруг нас все чаще и чаще. Многие рекламные компании переведены на этот код. Уже сейчас вполне нормально идти по улице и встретить QR код на столбе или стене. В этом случае, правда, стоит быть осторожным, так как никто не знает, куда он ведет. Но, если вы видите код на большом плакате в магазине, на ТВ или на упаковке товара, его можно смело сканировать.

Пример использования QR кода в общественных местах.

Использование QR кода даже позволяет сэкономить на стоимости товара. Например, вы покупаете наушники и производителю не нужно класть в коробку толстые стопки инструкций на всех языках. Достаточно разместить внутри QR-код со ссылкой на страничку, где можно будет выбрать язык и получить нужную информацию. Экономия идет за счет уменьшения веса упаковки, уменьшения ее объема и, конечно, экономии на бумаге.

Возвращаясь к перспективам, можно представить варианты нашего будущего, когда дополненная реальность станет обычным делом и мы будем ходить в специальных очках. При считывании такого кода очки заменят его на нужное изображение и рядом с человеком “повиснет” экран с информацией. Звучит немного криповато, но реклама коварна — она не спрашивает, когда ей появиться.

Отсканировал QR и не нужно много места для печатного текста.

Пока в рекламе коды применяются только как дополнение. Есть основной посыл и завлекающий элемент в виде QR кода, по которому предлагается перейти для получения большей информации. Опять же, так производители могут более точно оценить эффективность рекламы и количество людей, заинтересованных в ней.

Что такое Micro QR code

Кроме основного типа QR кода, в последнее время начал набирать популярность Micro QR. Основным преимуществом является бОльшая эффективность. В самом коде используется только одна метка позиционирования, в отличии от трех в большом варианте (большие квадраты по углам). Это позволяет высвободить дополнительное пространство, не переживая за ошибки считывания.

Пример Micro QR кода

Кроме этого, в Micro QR уменьшен размер свободной области. В обычном варианте должно использоваться 4 модуля свободного пространства, а в Micro QR только два. Свободным полем является чистая область за пределами изображения кода, а модулями — один элемент (квадратик) внутри самого кода. То есть уменьшение свободной области позволяет разместить код более красиво и опять же сэкономить место.

Зачем нужны QR-коды

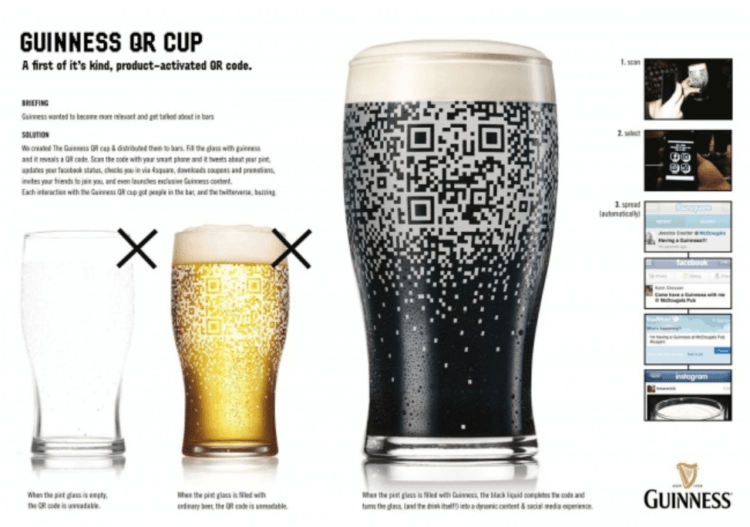

Креативщики из Guinness решили внести современные нотки в такое старое дело, как пивоварение. Так, на бокалы пива наносится QR код, который видно только при наполнении емкости темным пивом Guinness. Когда стакан пустой или наполнен обычным светлым пивом, код считать не получится. Если покупатель все же считал код, он получает доступ на специальную страницу с промокодами и другой интересной информацией.

Видно код — не видно код.

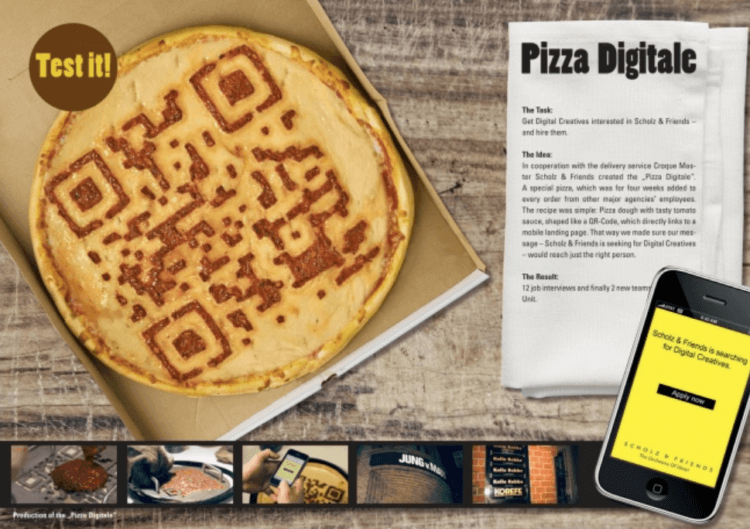

Та самая пицца для молодых специалистов.

Аппетитно и информативно.

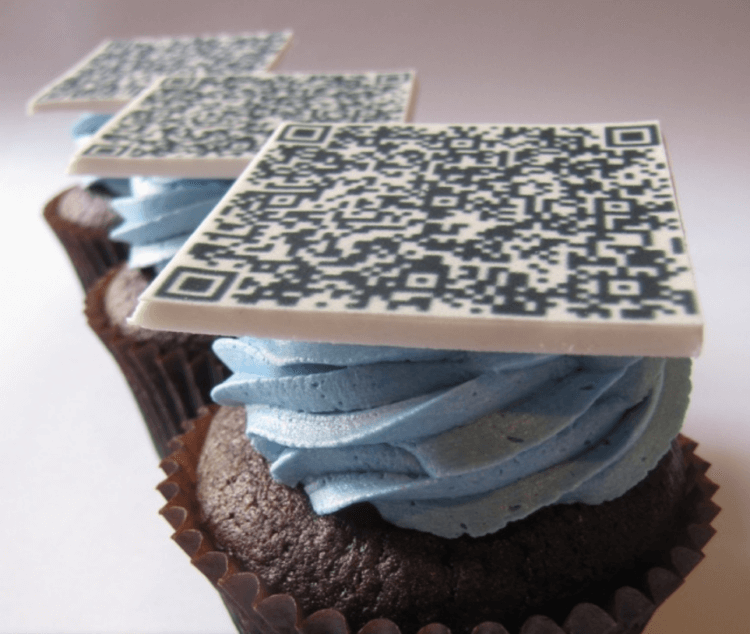

Некоторые кулинары наносят QR на продукты. В итоге, покупатель может ознакомиться с историей пирожного, узнать больше о заведении или получить информацию о предстоящих акциях. Но некоторые идут дальше. В рамках кампании одного из рекрутинговых агентств, молодым специалистам, которым хотели предложить работу, отправляли пиццу с нанесенным на нее QR кодом с предложением. Это было очень креативно и кроме получателя никто не видел послание, так как пицца была очень вкусной и сразу съедалась.

Встречаются QR коды и в архитектуре. Так, например, на крыше офиса Facebook красуется большой QR код, который можно легко прочитать на снимках с воздуха. Применен QR и в проекте бизнес-центра в Дубае. Весь фасад здания должен быть покрыт “информативными квадратиками”.

Офис Facebook с QR кодом на крыше.

Проект здания в виде QR кода

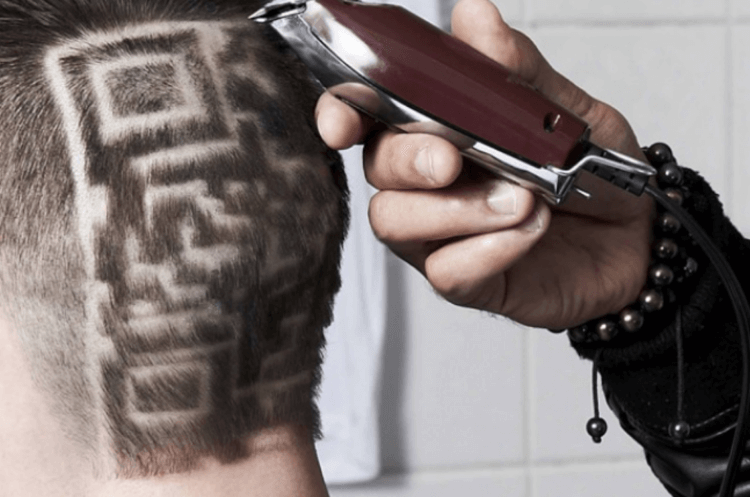

Еще одним примером креатива могут служить футболисты клуба “Бромли”, которые во время матча кубка Англии вышли на поле с выбритыми на голове QR-кодами. Сканирование кодов вело на сайт букмекерской конторы. Что скажешь? Необычный ход.

Оригинальное решение по размещению QR кода. Главное, не ошибиться.

В Корее есть один очень необычный супермаркет, в котором на полках не стоят товары. Вместо этого на столбы и стены нанесены фотографии реальных полок, на которых стоят такие же ненастоящие товары. Человек ходит между этих полок, выбирает то, что ему нужно, сканирует QR код и все. На выходе он сканирует QR код для оплаты и передачи своего адреса для доставки товаров домой. Это лишнее доказательство того, что QR коды нужны для того, чтобы мы могли общаться с компьютером на одном языке.

Как использовать QR-коды

Помимо приведенных выше способов использования QR кодов есть и более приземленные, привычные многим людям.

Среди основных можно назвать оплату товаров и услуг населением азиатских стран. В Китае почти все оплачивают покупки при помощи встроенных возможностей многофункционального приложения WeChat. С его помощью оплачиваются товары на кассе, преподносятся денежные подарки путем перевода (у китайцев очень распространены так называемые ”красные конверты”) и даже подается милостыня городским попрошайкам.

Традиционные китайские красные конверты дарятся на праздники. Благодаря WeChat они стали электронными.

Согласно данным iResearch, объем мобильных платежей в Китае в 2018 году составил 72,1 триллиона юаней или примерно 10 триллионов долларов. Львиную долю из этого составили именно платежи при помощи QR-кодов.

Широкому распространению такого вида оплаты поспособствовала китайская компания Inspiry, которая в 2003 году изобрела быстрый способ считывания кодов. Правда, в начале нулевых оплата все равно проходила только в течение 15-20 секунд. Впоследствии трудности преодолели и ускорили процесс, а рост объема платежей пошел вверх по экспоненте. Для сравнения, с 2011 года он вырос почти в 1000 раз и каждый год рос не меньше, чем на четверть.

В это же время в Европе и США люди существенно реже сталкиваются с QR кодами. Например, по данным опросов в США, только 20 процентов продавцов знает как ими пользоваться и примерно такое же количество человек хоть раз в жизни сканировало QR код. Определенные попытки продвижения есть, но они очень слабые и заключаются только в размещении специальных меток на памятниках архитектуры, в общественных местах и на рекламных материалах.

Исключениями являются единичные случаи, вроде австралийского бренда UGG и американской компании Sennheiser, которые реализовали проверку подлинности на основе QR кода. После вскрытия упаковки покупателю предлагается просканировать код. Если его нет или система выдала ошибку, покупатель может вернуть товар в магазин, так как он является контрафактным.

Россия в этом вопросе продвинулась чуть дальше. Например, у нас уже несколько лет действует стандарт на использование QR кодов в документах. Он позволяет наладить документооборот на предприятиях и обеспечить боле удобную оплату коммунальных платежей. Проблема в том, что мало кто этим пользуется.

Как создать QR-код

В наше время нет, наверное, ничего проще создания QR кода. Для этого существует масса сервисов и сайтов, которые быстро и без регистрации позволяют сгенерировать нужный код и скачать его для печати или отправки кому-то. Приводить примеры в большом количестве нет смысла, достаточно просто вбить в поиске “генератор QR кода” и получить нужный результат в виде сайта или приложения.

Как видите, в этом нет ничего сложного и, если вы не пользовались такими кодами, советую попробовать. Это иногда может быть очень удобным способом поделиться информацией. Не стоит их недооценивать. И не надо называть их штрих-кодами.

Карты с чипом: переход неизбежен?

Карта с чипом – умная карта

Карта с чипом – умная карта

Говоря об этом платежном инструменте, придется сравнивать его с привычным аналогом, оснащенным магнитной полосой. Собственно, в этой основе и состоит главное отличие.

Что такое чип? Это микропроцессор, похожий внешне на SIM-карту для мобильного телефона. Если сказать проще, то чиповая карта имеет впаянный миникомпьютер. Специалисты компании Visa говорят, что «пластик» с микропроцессором вмещает в 80 раз больше информации, чем магнитный «собрат».

Получается, что такой инструмент может сочетать множество программ. То есть одна чиповая карта – это и зарплата, и кредит, и социальные выплаты, и дебетовый «пластик» (в разных валютах), и проездной, и накопитель бонусов, и удостоверение личности…

Смерть мошенникам

Безопасность является одним из главных аргументов в пользу чипового продукта. Дело в том, что вся информация по счету содержится на магнитной полосе и на чипе. Но в компьютерном «пластике» эти данные зашифрованы с помощью сложных цифровых кодов и простым скиммером их не считать.

Кроме того, операция по магнитной полосе имеет всегда ОДИНАКОВЫЕ данные, которые отправляются в банк. А вот транзакция по чипу подтверждается специальным кодом, который всегда РАЗНЫЙ. Поэтому даже если мошенники ухитрились подделать чип, им ничего не светит. Хороша теория, правда? Теперь вернемся в суровую российскую реальность.

Чиповая карта: два в одном или ложка дегтя

Представьте, что вы сели в свою машину и поехали на работу. По пути решили заправиться. Да вот беда – все АЗС вдруг пропали. А на их месте – станции, обслуживающие только электромобили.

Грубое сравнение, но суть передает. Отказаться от карт с магнитной полосой – задача архисложная, как говаривал вождь. Слишком много на них завязано. Переход на чиповые карты сопровождается обновлением оборудования или полной его заменой в то время, когда до окончания срока амортизации еще далеко, а также разработкой и установкой программного обеспечения.

В общем, все это очень и очень дорого. Поэтому банки в России выпускают комбинированные карты, содержащие и магнитную полосу, и чип. То есть, если терминал в магазине не настроен на обслуживание чиповых карт, то операция проводится по магнитной полосе (и риск вновь актуален, чип тут никак не поможет).

Нужно учесть, что любая операция по карте с чипом всегда требует ввода ПИН-кода. Многим клиентам это не нравится и они считают, что сами могут выбрать, стоя в магазине, совершать операцию по чипу или магнитной полосе.

Это не так. Приоритет всегда будет отдаваться микропроцессору. Если терминал в торговой точке принимает чиповые карты, но кассир попытается прокатать «пластик» по магнитной полосе, то ничего не получится.

Теперь самое интересное – стоимость. Банкиры утверждают, что карты с чипом стоят так же, как и магнитные. Так ли это?

Сравним условия, которые в настоящий момент предлагают банки. Так, Уральский Банк Реконструкции и Развития все карты, начиная с Visa Classic и MasterCard Standard, оснащает чипом. За кредитную карту мгновенного выпуска (класс Unembossed) сроком на 3,5 года клиент не заплатит ничего, за двухгодичный чиповый «пластик» (Classic и Standard) придется выложить 450 рублей, а за «золотую» карту с чипом – 1500 рублей.

Сбербанк все свои карты (кроме мгновенных, Electron с Maestro и инструментов платежной системы American Express) оснащает чипом. У Сбербанка наблюдается поразительное единство: 750 рублей в год стоят и чиповая кредитная карта, и аналогичная дебетовая (Classic и Standard), а также мгновенная кредитка без чипа.

Русский Стандарт пока не спешит баловать своих клиентов. Чипом оснащаются только карты Gold, обслуживание которых стоит 3000 рублей. А вот ОТП Банк вообще не выпускает чиповые карты.

В заключение хочется заметить, что платежные системы Visa и MasterCard видят будущее за чиповыми и бесконтактными картами. Поэтому рано или поздно они принудительно заставят банки обновлять оборудование. И совсем скоро все карты будут с чипом.

Близкие контакты. Как работают атаки на чиповые карты

Содержание статьи

Чиповое легаси

Один из видов информации, содержащейся на чиповой карте, — это так называемый Track2 Equivalent. Он практически один в один повторяет содержимое магнитной полосы и, скорее всего, служит в качестве параметра идентификации карты в системах HSM и других подсистемах карточного процессинга. Один из видов атак, которые время от времени проводятся злоумышленниками, подразумевает запись данных Track2 Equivalent на магнитную полосу, после чего мошеннические операции проводятся либо как обычные транзакции по магнитной полосе, либо в режиме technical fallback. Для хищения таких данных из банкоматов используются так называемые шиммеры.

В одной из статей о шимминге упоминается, что в 2006 году, в самом начале выпуска чиповых карт, в Великобритании поле Track2 Equivalent содержало в себе оригинальный CVV2/CVC2. Из‑за этой ошибки было легко создавать клоны магнитных полос карт, по которым оплата происходила с помощью чипа. Тогда платежные системы решили использовать разные seed при генерации полей CVV2/CVC2 на магнитной полосе и в поле Track2 Equivalent. Казалось бы, задача решена — значение секретного поля CVV2/CVC2 на магнитной полосе не совпадает с тем, что записано на чипе. Но шимминг жив и по‑прежнему процветает. Почему?

Многие банки до сих пор одобряют транзакции со считанными с чипа значениями CVV2/CVC2! Об этом часто упоминает Visa и почти не пишет MasterCard. Одна из причин, по моему мнению, — практически во всех картах MasterCard CVC2 в Track2 Equivalent равен 000. Для русских карт это также неактуально: среди протестированных мной за два года десятков банков я не нашел ни одной карты, где эта атака была бы возможна. Тем не менее стоит отметить, что подобные атаки популярны в Америке.

Одна из немногих карт MasterCard, с которой мне удалось воспроизвести эту атаку, принадлежала банку, вообще не проверявшему значение поля CVC2. Я мог подставить туда что угодно — 000, 999 или любые другие варианты между этими числами. Скорее всего, в этом банке не был отключен режим отладки, одобряющий любые транзакции.

По моей статистике, 4 из 11 карт были подвержены подобным атакам.

Бразильский хак

Под этим термином понимают несколько видов атак, в том числе атаку на офлайн‑терминалы, описанную «Лабораторией Касперского». О самой массовой атаке c таким названием рассказывал Брайан Кребс. В чем суть нашумевшей атаки?

В начале 2010-х чиповые карты наконец‑то получили широкое распространение в США. Несколько банков начали выпускать такие карты. Стоит заметить, что до сих пор самая распространенная чиповая схема в США — это не Chip & PIN, а Chip & Signature. Владельцу подобной карты не надо вводить ПИН‑код, а нужно только вставить карту в считыватель и подтвердить транзакцию подписью на чеке. Почему эта схема так прижилась — расскажу дальше.

Как мне кажется, где‑то в этом процессе произошла инсайдерская утечка информации, и хакеры узнали, что чиповая транзакция вроде и проходит, но не проверяется на стороне банка‑эмитента. Банк просто брал поле Track2 Equivalent и проводил идентификацию, как если бы это была обычная транзакция по магнитной полосе. С несколькими нюансами: ответственность за мошенничество такого рода по новым правилам EMV Liability Shift теперь лежала на банке‑эмитенте. А банки‑эмитенты, не до конца понимая, как работали такие карты, не вводили сильных ограничений на «чиповые» транзакции и не использовали системы антифрода.

Быстро сообразив, что из этого можно извлечь выгоду, кардеры стали открывать мерчант‑аккаунты и, используя купленные на черном рынке данные магнитных полос Track2, совершали сотни транзакций «чипом». Расследование заняло годы, и к моменту его окончания мошенники уже скрылись. Суммы потерь не разглашаются, однако очевидно, что они были существенными. Самое печальное, что с тех пор жители стран Латинской Америки рыщут по всему свету в поисках «белых китов» и активно тестируют банки, пытаясь найти другой такой же неотключенный отладочный интерфейс.

Cryptogram Replay и Cryptogram Preplay

«В дикой природе» подобная атака наблюдалась лишь единожды. Она была задокументирована и описана (PDF) в исследовании известных специалистов из Кембриджского университета.

Суть атаки заключается в обходе механизмов, обеспечивающих уникальность каждой транзакции и криптограммы. Атака позволяет «клонировать транзакции» для дальнейшего использования уже без доступа к оригинальной карте. В первой части уже рассказывалось, что на входе карта получает определенный набор данных: сумму, дату транзакции, а также два поля, обеспечивающих энтропию, даже если сумма и дата одинаковые. Со стороны терминала энтропию 2 32 обеспечивают 4 байта поля UN — случайного числа. Со стороны карты — ATC-счетчик операций, увеличивающийся каждый раз на единицу. Псевдофункция выглядит примерно так:

Если одно из полей меняется, изменяется и выходное значение криптограммы. Однако что произойдет, если все поля останутся прежними? Значит, и прежняя криптограмма останется валидной. Из этого следуют две возможности атак на чиповые транзакции.

Эта атака интересна с исторической точки зрения развития протокола EMV. Когда протокол создавался, поле ATC было создано специально для защиты от подобных атак.

Банк‑эмитент должен был проверять значение поля ATC, и, если эти значения приходили не по порядку, с заметными скачками, подозрительные транзакции отклонялись.

Рассмотрим пример: клиент банка садится в самолет, расплачивается в самолете картой с использованием офлайн‑терминала. Далее самолет приземляется, и клиент расплачивается картой в отеле. И только после этого используемый в самолете терминал подключается к сети и передает данные о транзакциях. В таком случае будет зафиксирован скачок ATC, и, следуя правилам платежных систем, банк мог бы отклонить абсолютно легитимную транзакцию. После нескольких подобных эпизодов платежные системы внесли коррективы в их требования по «скачкам ATC»:

При этом за бортом изменений остался первый сценарий — cryptogram replay. Если карточный процессинг спроектирован корректно, нет ни одного разумного объяснения ситуации, когда один и тот же набор данных (Cryptogram, UN, ATC) поступает на вход много раз и успешно одобряется банком. За последний год я отправил информацию об этой атаке более чем в 30 разных банков и получил достаточно широкий спектр ответов.

В некоторых случаях неправильное проектирование сервисов процессинга приводит к тому, что банк не может просто заблокировать операции с одинаковыми значениями. Также стоит отметить, что в «дикой природе» я не встречал терминалы, которые возвращали бы одинаковое значение поля UN. То есть злоумышленникам приходится использовать их собственные терминалы, что делает отмывание денег более сложным.

Кроме того, даже офлайн‑аутентификация не всегда помогает: ее можно обойти либо предположить, что источник UN скомпрометирован и в ней. В этом случае можно заранее высчитать результирующие значения схем аутентификации DDA/CDA для предсказуемого поля UN.

Статистика показывает, что 18 из 31 банковской карты подвержены атакам replay/preplay в отношении контактного или бесконтактного чипа. При этом в России я не смог найти ни одного уязвимого для этого типа атак банка, что крайне любопытно.

PIN OK

Пожалуй, это самая известная атака на чипы. Первые теоретические предпосылки к этой атаке команда из Кембриджа описала в 2005 году в исследовании Chip and Spin, за год до того, как стандарт EMV получил распространение в Великобритании. Но повышенное внимание к этой атаке возникло гораздо позднее.

В 2010 году выходит полноценное исследование кембриджской четверки, посвященное атаке PIN OK. Для этой атаки они использовали устройство, реализующее технику «человек посередине» между чипом карты и ридером терминала.

В 2011 году на конференциях Black Hat и DEFCON группа исследователей из Inverse Path и Aperture Labs представила больше информации об этой атаке. Тогда же, в 2011 году, организованная преступная группировка использовала 40 украденных банковских карт для совершения 7000 мошеннических транзакций, в результате которых было украдено 680 тысяч евро. Вместо применявшегося исследователями громоздкого устройства преступники воспользовались маленьким незаметным «вторым чипом», установленным поверх оригинального, что позволяло эмулировать атаку в реальных условиях.

В декабре 2014 года исследователи из Inverse Path снова подняли тему атак на транзакции EMV и представили немного статистики, собранной ими за три года (PDF). В 2015 году было выпущено детальное техническое исследование атаки (PDF), совершенной неизвестными злоумышленниками в 2011 году.

Давай рассмотрим технические детали этой атаки. Для ее реализации, напомним, нужно использовать технику man in the middle. Карта передает терминалу поле CVM List (Сard Verification Method) — приоритетный список методов верификации владельца карты, поддерживаемых картой. Если первое правило на карте «офлайн‑ПИН шифрованный/нешифрованный», на этом этапе ничего не происходит. Если первое правило другое, то во время атаки первое правило подменяется на «офлайн‑ПИН».

Затем терминал запрашивает у владельца карты ПИН‑код. Правило «офлайн‑ПИН» означает, что ПИН‑код будет передан карте для сверки в открытом или шифрованном виде. В ответ карта либо ответит 63C2 «Неверный ПИН, осталось две попытки», либо 9000 «ПИН ОК». Именно на этом этапе злоумышленник, внедрившийся в процесс авторизации, заменит первый ответ вторым.

На данном этапе терминал считает, что ПИН введен корректно, и запрашивает у карты криптограмму (запрос Generate AC), передавая ей все запрашиваемые поля. Карта знает, что ПИН либо не введен совсем, либо введен некорректно. Но при этом карта не знает, какое решение дальше принял терминал. Например, есть терминалы, которые при вводе некорректного ПИН‑кода просят держателя карты поставить подпись на тачскрине — делается это для его же комфорта. Поэтому, когда терминал запрашивает криптограмму, карта отдает ее. В ответе содержится поле CVR — Card Verification Results, которое указывает, был ли проверен ПИН‑код картой или нет. Более того, это поле является частью платежной криптограммы, и подменить его значение злоумышленникам не удастся: попытка приведет к ошибке сверки криптограммы на HSM.

Терминал отсылает все данные в пакете ISO 8583 Authorization Request банку‑эквайеру, затем они поступают банку‑эмитенту. Банк видит два поля: CVMResults, которое указывает, что в качестве метода верификации был выбран офлайн‑ПИН и что терминал поддерживает этот метод верификации. Но еще банк видит, что карта НЕ приняла ПИН‑код либо что он был введен некорректно. И несмотря ни на что, одобряет транзакцию.

Если карта использует схему аутентификации CDA и злоумышленникам необходимо подменить первое правило CVM list, офлайн‑аутентификация будет завершена с ошибкой. Однако это всегда обходится подменой полей Issuer Action Code. Подробности данного случая описаны в последней версии презентации от 2014 года экспертами из Inverse Path.

Также в первом исследовании от 2011 года специалисты показали, что стандарт EMV позволяет не отклонять транзакции на платежном устройстве, даже если безопасные методы аутентификации и верификации не сработали, а идти дальше, каждый раз выбирая менее безопасные методы (так называемый fallback). Это открывает перед злоумышленниками другие возможности, включая атаки на похищение ПИН‑кода во время операций на скомпрометированных POS-терминалах.

Заключение

Интересная статистика за последний год: несмотря на то что еще в 2010-м «настоящие безопасники» из банков умилялись тому, как кто‑то не следит за очевидными проблемами карточного процессинга, в 2020 году все примерно так же плохо. Статистика проверок за прошлый год показала, что 31 из 33 карт банков с разных уголков Земли, включая российские, уязвима к этой атаке.

В следующей статье я рассмотрю схемы атак на бесконтактные карты и связанные с ними приложения — мобильные кошельки.

Карта с чипом – умная карта

Карта с чипом – умная карта