майнер с открытым исходным кодом

Машина по выкачиванию денег: майнер Monero

Злоумышленники, стоящие за данной кампанией, модифицировали легитимный майнер на базе открытого исходного кода и использовали уязвимость в Microsoft IIS 6.0 CVE-2017-7269 для скрытой установки малвари на непропатченные серверы. За три месяца мошенники создали ботнет из нескольких сотен зараженных серверов и заработали на Monero больше 63 тысяч долларов.

Пользователи ESET защищены от любых попыток использования уязвимости CVE-2017-7269, даже если их машины пока не пропатчены, как это было с эксплойтом EternalBlue, используемым в распространении WannaCry.

Monero или Bitcoin?

Несмотря на рост курса биткоина, Monero имеет несколько преимуществ, которые делают эту криптовалюту весьма привлекательной для майнинга с помощью вредоносного ПО. Это невозможность отследить транзакции и доказать применение алгоритма CryptoNight, который использует компьютерные и серверные CPU и GPU (в отличие от биткоина, для добычи которого нужно специализированное оборудование).

В течение последнего месяца курс Monero вырос с 40 до 150 долларов, а затем снизился до 100 долларов.

Рисунок 1. Свечной график курса XMR/USD в августе 2017 года

Криптомайнер

Впервые обнаруженное in-the-wild 26 мая 2017 года, вредоносное ПО для майнинга – модификация легитимного майнера Monero на базе открытого исходного кода xmrig (версия 0.8.2, представленная 26 мая 2017 года).

Авторы вредоносного майнера не меняли оригинальную кодовую базу, только добавили жестко закодированные аргументы командной строки с адресом своего кошелька и майнинговым пулом URL, а также несколько аргументов для уничтожения ранее запущенных экземпляров малвари во избежание конкуренции. Подобная доработка занимает не больше пары минут – неудивительно, что мы обнаружили малварь в день выпуска базовой версии xmrig.

Вы можете видеть модифицированный майнер злоумышленников и его сравнение с доступным исходным кодом на рисунке ниже.

Рисунок 2. Сравнение кода исходной и модифицированной версий майнера

Сканирование и эксплуатация

Доставка майнера на компьютеры жертв – наиболее сложная часть операции, но даже здесь атакующие использовали самый простой подход. Мы выявили два IP-адреса, с которых осуществляется брутфорс-сканирование на предмет уязвимости CVE-2017-7269. Оба адреса указывают на серверы в облаке Amazon Web Services.

Уязвимость, которую использовали атакующие, обнаружили в марте 2017 года исследователи Чжи Ниан Пэн (Zhiniang Peng) и Чэнь Ву (Chen Wu). Это уязвимость в службе WebDAV, которая является частью Microsoft IIS версии 6.0 в ОС Windows Server 2003 R2. Уязвимость переполнения буфера в функции ScStoragePathFromUrl запускается, когда уязвимый сервер обрабатывает вредоносный НТТР-запрос. В частности, специально сформированный запрос PROPFIND приводит к переполнению буфера. Подробный анализ механизма описан Хавьером М. Меллидом и доступен по ссылке. Уязвимость подвержена эксплуатации, поскольку находится в службе веб-сервера, которая в большинстве случаев должна быть доступна из интернета и ее легко использовать.

Шелл-код является ожидаемым действием загрузки и выполнения (загрузка dasHost.exe из hxxt://postgre[.]tk/ в папку %TEMP%):

Рисунок 3. Шелл-код, доставленный эксплойтом

По нашим данным, первая эксплуатация этой уязвимости in-the-wild произведена всего через два дня после публикации ее описания 26 марта 2017 года. С тех пор уязвимость активно используется.

Новый вредоносный майнер впервые замечен 26 мая 2017 года. С этого момента он распространяется волнообразно – это означает, что злоумышленники продолжают поиски уязвимых машин.

Рисунок 4. График волн заражения

Сканирование всегда выполняется с одного IP-адреса, вероятнее всего, машины, которая размещена на облачном сервере Amazon, арендованном злоумышленниками.

Статистика

Статистика майнингового пула была общедоступной, поэтому мы можем видеть совокупный хешрейт всех жертв, предоставивших вычислительные мощности для майнинга. Постоянное значение достигало 100 килохешей в секунду (kH/s) с пиками до 160 kH/s в конце августа 2017 года, которые мы связываем с кампаниями, запущенными 23 и 30 августа.

В целом, зараженные машины добывали порядка 5,5 XMR в день к концу августа. Заработок в течение трех месяцев составил 420 XMR. При курсе 150 долларов за 1 XMR, доход операторов майнера составлял 825 долларов в день и больше 63 000 долларов в общей сложности.

Атакующие активизировались в конце августа, но с начала сентября мы не наблюдаем новых заражений. Более того, поскольку в майнере не предусмотрен механизм персистентности, атакующие начинают терять скомпрометированные машины, а общий хешрейт упал до 60 kH/s. Это не первый перерыв в деятельности кибергруппы, скорее всего, в ближайшем будущем стартует новая кампания.

Нам неизвестно точное число пострадавших, но мы можем примерно оценить его по общему хешрейту. Согласно показателям CPU, хешрейт высокопроизводительного процессора Intel i7 достигает 0,3–0,4 kH/s. В данной кампании используются системы под управлением Windows Server 2003, которые, скорее всего, работают на старом оборудовании со сравнительно слабыми процессорами. Поэтому средний хешрейт жертвы будет намного ниже, а общее число инфицированных машин – выше; можно говорить о сотнях жертв.

Рисунок 6. Статистика кошелька атакующих, предоставленная майнинговым пулом

Заключение

В основе данной кампании – легитимный майнер с открытым исходным кодом и некоторое число машин с устаревшими необновленными операционными системами. Для получения прибыли операторам вредоносного майнера пришлось лишь незначительно доработать код, эксплуатационные расходы минимальны.

ESET детектирует вредоносный бинарный файл майнера как троян Win32/CoinMiner.AMW, попытки эксплуатации уязвимости на сетевом уровне как webDAV/ExplodingCan. Это реальный пример пакета, который будет заблокирован:

Рисунок 5. Специальный HTTP-запрос с шелл-кодом

Microsoft завершила поддержку Windows Server 2003 в июле 2015 года и не выпускала патчей для уязвимости CVE-2017-7269 до июня 2017 года — пока критические уязвимости для устаревших операционных систем не привлекли пристальное внимание вирусописателей. Во избежание масштабных деструктивных атак наподобие эпидемии WannaCry корпорация приняла решение закрыть эти уязвимости. Тем не менее, поддерживать Windows Server 2003 довольно сложно, поскольку автоматические обновления не всегда хорошо работают (это подтверждает, например, пост Клинта Боссена). Следовательно, большая часть систем по-прежнему уязвима. Мы настоятельно рекомендуем пользователям Windows Server 2003 как можно скорее установить KB3197835 и другие обновления безопасности (если автоматическое обновление не работает, загрузите патч вручную!).

Индикаторы компрометации

Сайты загрузки:

hxxp://postgre.tk

hxxp://ntpserver.tk

IP адреса источника атаки:

54.197.4.10

52.207.232.106

18.220.190.151

Хеши:

31721AE37835F792EE792D8324E307BA423277AE

A0BC6EA2BFA1D3D895FE8E706737D490D5FE3987

37D4CC67351B2BD8067AB99973C4AFD7090DB1E9

0902181D1B9433B5616763646A089B1BDF428262

0AB00045D0D403F2D8F8865120C1089C09BA4FEE

11D7694987A32A91FB766BA221F9A2DE3C06D173

9FCB3943660203E99C348F17A8801BA077F7CB40

52413AE19BBCDB9339D38A6F305E040FE83DEE1B

О бесплатных радиомайнерах для добычи криптовалюты Helium

Всем привет. Сегодня хочу рассказать про бесплатные радиомайнеры размером с роутер для добычи монеты Helium, которая уже торгуется на Binance и стоит более 14$. Радиомайнеры рассылает компания, которая заинтересована в создании сети собственных майнеров по всему миру. При этом нет никакого обязательства подключать и держать майнер включенным. Вы в любой момент можете отключить устройство и перестать добывать криптовалюту. Также не стоит переживать за электричество, майнеры потребляют от 5 до 15V в зависимости от типа устройства. Кстати, если хотите быть в курсе последних новостей о криптоварютах, бесплатных раздачах и способах заработка, подписывайтесь на мой Telegram канал и сохраняйте его в избранное, чтобы ничего не пропустить. Поехали

реклама

Сам майнер представляет собой небольшое устройство размером с роутер или TV-Box, работающее на радиочастоте. Для майнинга потребуется розетка и Wi-Fi. Устройство потребляет всего 5V, а это меньше чем зарядка смартфона. На данный момент в месяц можно добывать около 25 монет HNT. Но нужно понимать, что это значение будет варьироваться от расположения самого майнера и количества аналогичных майнеров вокруг. Для примера, идеальным значением будет наличие в вашем микрорайоне около 5 майнеров вокруг вас в пределах от 300 до 1000 метров. В таком случае вы будете добывать большое количество монет (по практике, от 25 до 90 HNT). Если в вашем микрорайоне ваш майнер будет только один, то добывать удастся значительно меньше. Монета абсолютна ликвидна, её можно продать на множестве очень крупных бирж, в число которых входят FTX и Binance.

реклама

Также в блокчейн заложен алгоритм «халвинга», который происходит раз в 2,5 года. Кстати, один из них произошёл буквально пару дней назад в августе. Конечно же монета есть на CoinMarketCap. Находится на 68-ом месте по капитализации и имеет общее предложение всего 223 млн., из которых уже добыто более 95 млн. Монета, как можно понять, дефляционная и будет дорожать на длительном промежутке времени. Есть прогнозы и технический анализ, которые примерно к 2025 году предрекают стоимость одной монеты в 1200$ и возможность повторить судьбу Chia Network. С другой стороны на майнеры Helium уже началась настоящая «золотая лихордка» всё больше и больше людей хотят получить устройство как можно скорее, однако, из-за высокого спроса срок ожидания может составлять и более 5 месяцев. Оно и понятно, ведь майнинг на радиочастоте практически ничего не потребляет, а перспективы роста стоимости монеты очень большие.

Для того, чтобы заказать бесплатный майнер, необходимо перейти на сайт и пройти простую регистрацию. После войти в личный кабинет и заполнить информацию с адресом. Как это правильно сделать, я полностью рассказал в видео на своём канале. Там есть несколько нюансов, поэтому обязательно посмотрите его, если хотите получить майнер.

реклама

Надеюсь, статья оказалась для вас интересной. Что касается заказа и подключения майнера, решать только вам. Как правило, криптовалюты, работающие по технологии Proof of Work, имеют хорошую ценность и со временем только дорожают, образовывая вокруг себя настоящую криптолихорадку. А чтобы следить за последними новостями в сфере крипты, подписывайтесь на Telegram канал, там много очень много полезной информации. А если вы ещё и активный, можете зайти в наш TG чат, где мы обсуждаем различные направления заработка. Всем удачи и хорошего настроения. Пока.

Обзор популярного ПО для майнинга Bitcoin

Вы можете подумать, что майнить Bitcoin не очень выгодно, так как его курс не так давно значительно упал. Тем не менее, в настоящий момент Bitcoin быстро возвращается в нормальное состояние, поэтому сейчас самое подходящее время, чтобы снова начать его майнить. И, очевидно, это лучше делать, используя соответствующее программное обеспечение.

Существует так много операционных систем для управления процессом майнинга Bitcoin, что сделать выбор может быть довольно сложно. Эта статья поможет вам — в ней рассматриваются характеристики, преимущества и недостатки самых популярных ПО. Продолжайте читать, чтобы найти свое идеальное программное обеспечение для управления майнингом Bitcoin.

Hive OS: решение для тех, кто ищет все в одном

Hive OS это стабильная и безопасная платформа для майнинга, основанная на дистрибутиве Linux Ubuntu. Её легко установить, настроить и использовать — для этого вам не нужны технические знания. Есть обширная база знаний или связаться со службой поддержки. Круглосуточная поддержка.

Hive OS упрощает управление фермами любого размера. Автофан контролирует температуру, в то время как команды могут выполняться автоматически, по вашему собственному расписанию. Переключение между пулами, кошельками или монетами занимает около секунды. Список майнеров регулярно обновляется, и то же относится к списку функций. А воркерами можно управлять дистанционно, из любой точки мира.

Hive OS позволяет майнить Bitcoin как на GPU ригах, так и на ASICах, обладает своим пулом (а также поддерживает множество других пулов), и предлагает кастомную прошивку для ASICов.

Cudo Miner: подходящий вариант для новичков

Cudo Miner — это простая в использовании платформа для майнинга криптовалют. Удаленное управление, разгон, мониторинг и другие традиционные функции доступны. Кроме того, Cudo Miner предлагает автоматический майнинг и автоматическое переключение между монетами, что довольно удобно. В случае необходимости вы можете создавать собственные шаблоны для повышения производительности вашего оборудования.

Однако, как и Cudo Miner не поддерживает ASICи. Кроме того, комиссия основывается на сумме криптовалюты, добытой за последние 30 дней, и она довольно высока. Например, для менее чем 0.005 BTC комиссия составляет целых 6.5%.

SimpleMining: выбор владельцев GPU ригов

SimpleMining это платформа для майнинга, поддерживающая все современные графические процессоры AMD и Nvidia. Она предлагает множество майнер-программ, и вы также можете добавить кастомный майнер, если у вас есть особые требования. Кроме того, с помощью SimpleMining можно выполнять массовые действия на множестве ригов сразу, что актуально, если у вас много устройств. Традиционные функции, такие как разгон и даунвольтинг, также доступны, так что вы сможете увеличить свою прибыль, потребляя меньше энергии. Однако, платформа на позволяет совмещать AMD и Nvidia в одном риге.

СGMiner: подходит опытным владельцам карт AMD

CGMiner — это майнер с открытым исходным кодом, ориентированный именно на майнинг Bitcoin (хотя некоторые другие монеты, например, Monero, также доступны). CGMiner позволяет майнить на ASICах, GPU ригах и CPU, и совместим с несколькими платформами: Windows, Linux и OS X. При использовании всех традиционных функций, таких как разгон и мониторинг, вам не придется оплачивать комиссию разработчика (dev fee).

С другой стороны, CGMiner не очень хорошо работает с картами Nvidia. Помимо этого, он вряд ли подойдет неопытным пользователям — вы должны быть по крайней мере знакомы с GitHub.

Awesome Miner: подходит для централизованного управления майнингом

Awesome Miner это решение для управления и мониторинга майнинговых операций на GPU ригах и ASICах (CPU-майнинг также доступен). Кроме того, можно выполнять операции как для отдельных майнеров, так и для групп. Вы можете создавать шаблоны для более легкой настройки и даже использовать Awesome Miner бесплатно. Но при этом вы сможете иметь не более 2 майнеров. Список доступных функций также будет ограничен.

Учтите, что Awesome Miner работает только в Windows (но он все еще может подключаться к программному обеспечению для майнинга, работающему в Linux). Также, его интерфейс не очень удобен, и у нового пользователя могут возникнуть некоторые трудности с пониманием того, как именно все работает.

Hashr8: для пользователей, знающих о майнинге всё

Hashr8 — это операционная система, подходящая как для ASICов, так и для GPU ригов. Система также поддерживает множество пулов и майнеров. Мониторить устройства можно не только в веб-интерфейсе, но и через мобильное приложение. Поддержка предоставляется круглые сутки. Кроме того, Hashr8 можно использовать бесплатно — такой вариант доступен майнерам, использующим до 3 устройств включительно. При этом нет никаких других ограничения — бесплатные пользователи могут использовать все функции системы.

Впрочем, несмотря на вышеперечисленные преимущества, Hashr8 также обладает некоторыми недостатками. Во-первых, связаться со службой поддержки можно только при помощи формы на сайте или по email — таким образом, вы вряд ли получите помощь мгновенно. На сайте также отсутствует FAQ, так что если у вас возникнет какая-то проблема, существует вероятность, что вам придется решать её самостоятельно. Во-вторых, Hashr8 является достаточно нестабильной системой, что может повлиять на ваши доходы.

Какое программное обеспечение выбрать?

Окончательное решение зависит от ваших потребностей, но мы рекомендуем выбрать стабильную и универсальную систему, которая поддерживает и ASICи, и GPU риги. Таким образом, у вас будет свобода действий, что особенно актуально, если у вас много устройств. То же касается GPU ригов — лучше выбрать систему, которая отлично работает как с картами AMD, так и Nvidia.

Выбирайте с умом, и удачного Bitcoin-майнинга!

Легкий майнинг для всех. Как автоматизировать майнинг и повысить его эффективность

Содержание статьи

WARNING

Ситуация на криптовалютном рынке меняется постоянно, поэтому данные здесь рекомендации со временем потребуют корректировки. Следи за новостями и начинай с малых вложений, чтобы получить личный опыт без серьезных финансовых рисков.

Кошмары и грезы майнера

Совсем недавно начинающий майнер действовал по принципу «настроил и забыл». Он выбирал криптовалюту, которая ему казалась наиболее перспективной, максимум их было две: основная и резервная. После чего прикидывал оптимальную конфигурацию «фермы» с учетом алгоритмов хеширования или покупал готовые ноды у оператора облачного майнинга. Затем настраивал и запускал собственно майнер — специфическую для каждого алгоритма консольную программу. Дальше требовалось задать оповещения о критических событиях и лишь изредка проверять, как там капают виртуальные монетки на столь же виртуальный счет.

Конечно, многие смотрели свою статистику по десять раз на дню и вскакивали ночью, но это уже психологические, а не технические особенности майнинга. В то время, когда Litecoin еще был «серебряным стандартом», постоянного контроля процесса не требовалось. Скорее было нужно терпение, и то небольшое.

Поначалу расчеты всем сулили быструю окупаемость вложений и получение прибыли уже в ближайшие месяцы (максимум — год). Однако время шло, и чем популярнее становилась выбранная криптовалюта, тем сильнее падали темпы ее майнинга на каждом узле из-за стремительно возрастающей сложности вычисления верного хеша в очередном блоке.

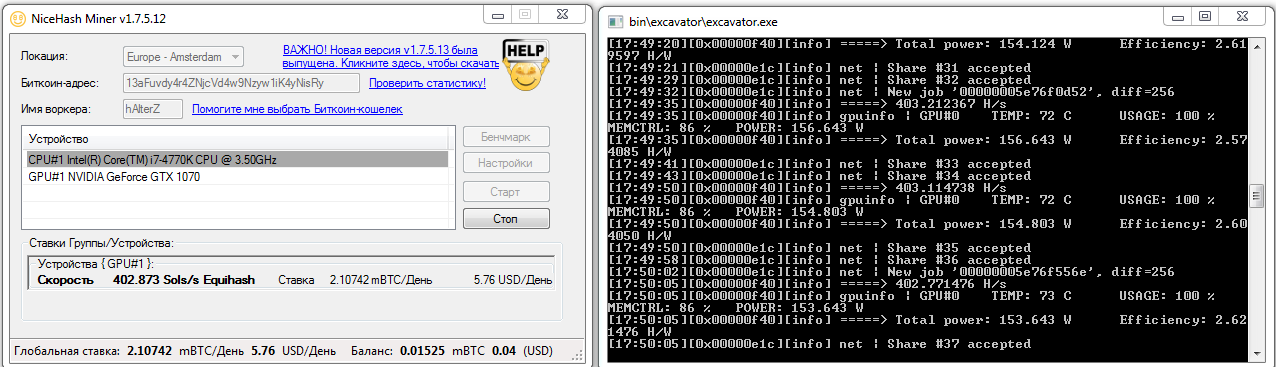

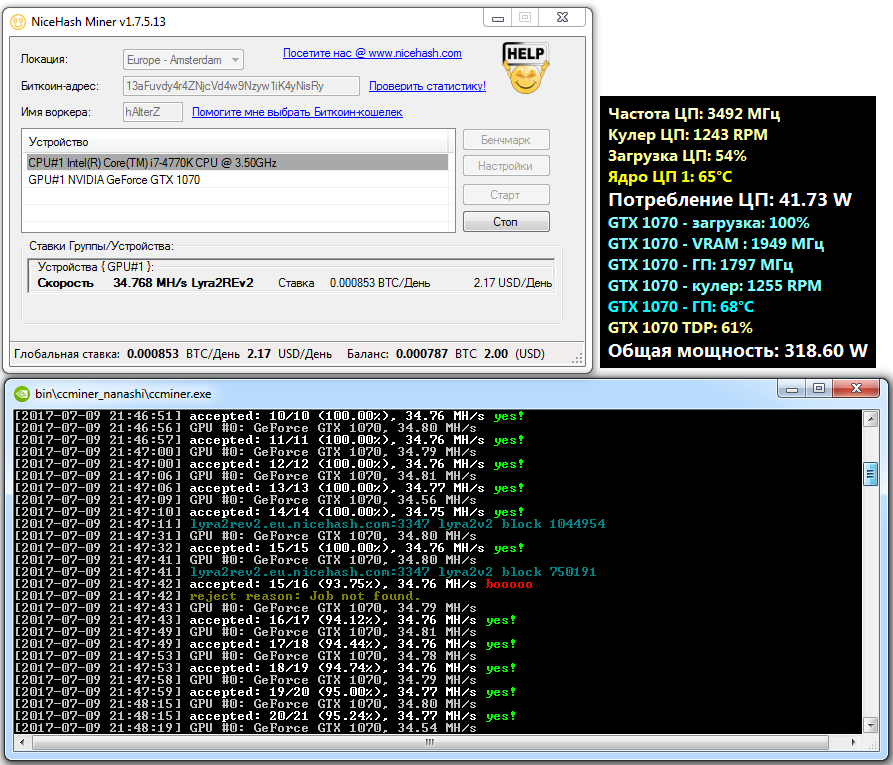

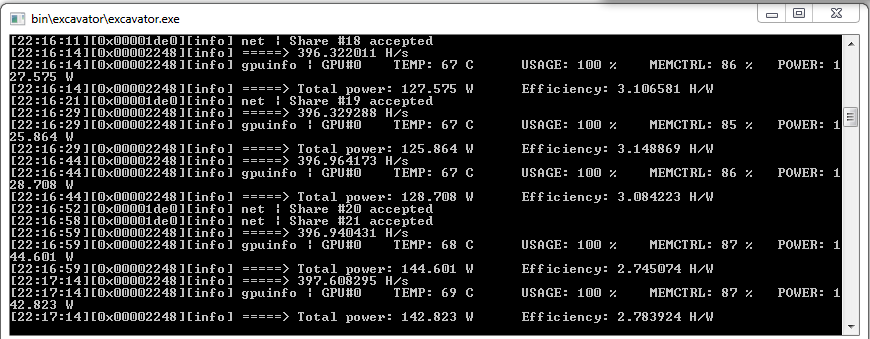

Когда я начинал писать эту статью, казалось, что «экскаватор» копает очень бодро. Он приносил 5,76 доллара в день, и с одной не самой крутой видеокарты это был бы отличный сбор.

Однако это был просто временный эффект биржевых игр. Как только кончился хайп и курсы выровнялись, та же система с теми же настройками стала приносить всего 2,13 доллара. В отдельные моменты система работала, считай, на холостом ходу, так как прибыльность падала ниже доллара в день. То же самое происходило и с другими криптовалютами, просто в разные периоды. Поэтому можно было снизить потери, вовремя переключившись на майнинг других монет.

У облачных операторов даже появился новый пункт в FAQ, объясняющий постоянное уменьшение выплат. В абсолютных числах производительность приобретенной системы оставалась неизменной, а вот ее относительная доля в общей сети майнеров часто падала быстрее, чем прогнозировал онлайн-калькулятор доходности.

Дополнительно повышались расценки на электроэнергию, появлялись новые чипы и новые алгоритмы. Непредсказуемости добавляют и биржевые штормы, из-за них возникают часы и даже дни, на протяжении которых майнинг выбранной криптовалюты становится откровенно убыточным.

К примеру, за один из коротких тестовых прогонов я намайнил в Decred эквивалент 18 рублей, а электросчетчик накрутил за то же время на 23 рубля. То есть в этот период мне пришлось заплатить больше, чем удалось получить за майнинг. Надо было приостановить его? Если да, то на сколько? Переключиться на другую криптовалюту? На какую? Хорошо, что сейчас не надо терзать себя этими вопросами посреди ночи, когда сработала очередная тревога. Есть универсальные системы майнинга, не привязанные к какому-то одному альткойну и снижающие финансовые риски.

Claymore’s Dual Miner

Эта программа умеет одновременно майнить две криптовалюты на выбор. Первая всегда Ethereum, а вторая может быть Decred, Siacoin, Lbry или PASCAL. Причем майниться какая-то из них будет параллельно с эфиром на том же железе и (почти) без ущерба для скорости. Достигается это глубокой оптимизацией кода (используются ассемблерные вставки), более полной загрузкой видеокарты, поддержкой протокола Stratum вместо HTTP (с ним меньше задержки при получении и выгрузке заданий) и другими ухищрениями. Есть версии для Linux и Windows.

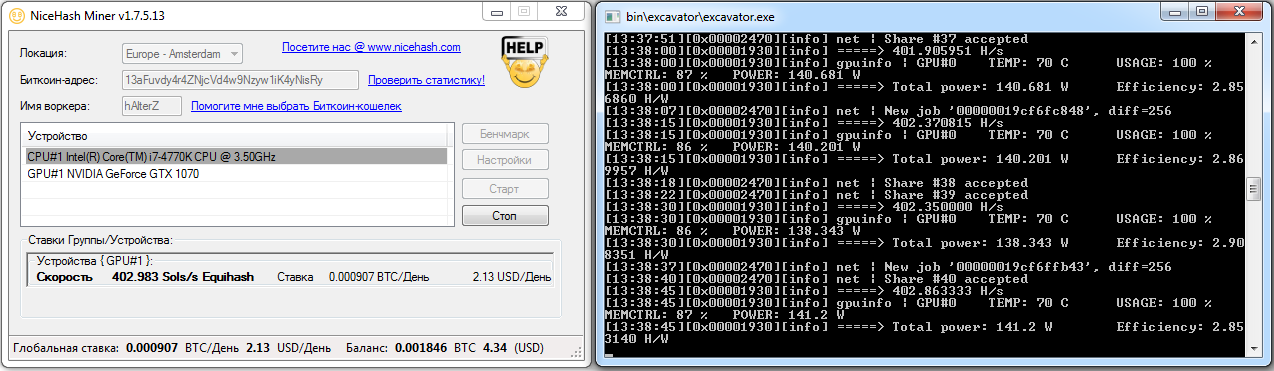

Dual Miner позволяет сочетать видеокарты AMD и Nvidia в одной ферме и показывает детальную статистику по работе каждой из них. Это очень удобно для выявления дефектного железа и ошибок в установке параметров. В примере ниже используется смешанная ферма из семи видеокарт. Они называются GPU0 — GPU6 и имеют разные настройки. Видеокарта под номером пять сбоит, хотя запас по TDP есть (ее вентилятор еще вращается на половинной скорости, да и температура далека от критической).

Запуск из командной строки у Claymore’s Dual Miner максимально облегчен. В скачанном с GitHub архиве ты найдешь батники с говорящими названиями. Например, start_eth+sia.bat запустит одновременный майнинг эфира и Siacoin. Для этого нужно сперва отредактировать его — открыть как простой текстовый файл и вписать вместо YOUR* адрес кошелька, название воркера, email и другие данные.

Согласно документации, Claymore’s Dual Miner поддерживает видеокарты обоих производителей, выпущенные в последние шесть лет. Поскольку он использует ассемблерную оптимизацию с учетом архитектуры GCN, то видеокарты AMD сравнимого уровня показывают в нем лучший результат, чем решения Nvidia. Однако стабильная работа майнера отмечается только на современных видеокартах AMD с архитектурой GCN 3.0 и выше. Остальные часто сбоят. Поклонникам «зеленых» лучше выбрать майнеры с CUDA-оптимизацией, о которых мы поговорим дальше.

Бочка дегтя: в алгоритм майнера заложена комиссия (1% для майнинга одной криптовалюты и 2% за параллельный майнинг двух альткойнов). То есть 72 с из каждого часа майнер работает на разработчика. Реально бывает и больше, поскольку он периодически «забывает» переключаться на твой кошелек. Такой баг (или фича) отмечается не у всех, но его природа вызывает вопросы.

Майнер поддерживает удаленное управление через протокол JSON. Опять же, это палка о двух концах. Можно лишь доверять репутации разработчика и верить в то, что, кроме тебя, твоим майнером никто управлять не будет.

Возможно, ты помнишь показательную историю с асиками серии Antminer. В апреле 2017 года в них обнаружили бэкдор, позволяющий удаленно отслеживать и отключать майнеры. Вот тебе и «анонимность»! Вот тебе и «полный контроль»!

Сегодня скачать Claymore’s Dual Miner часто не дают сами браузеры. На VirusTotal 31 из 61 антивируса определяют его как потенциально опасное ПО или троян, а Chrome просто блокирует загрузку, как вредоносную. Исходный код майнера закрыт и защищен от отладки, поэтому проанализировать его крайне сложно. Пусть тебя не сбивает с толку загрузка майнера с GitHub — там иногда встречаются и проприетарные разработки.

Есть другая, исключительно простая в освоении и более универсальная программа для майнинга — клиент пула NiceHash Miner (NHM). Она поддерживает Claymore’s Dual Miner как опциональный компонент, но работает также и с опенсорсными майнерами, в том числе CUDA-оптимизированными. NHM не майнит в пользу разработчика (отсутствует dev fee) и не блокируется антивирусами — они могут ругаться только на отдельные майнеры при их автоматическом скачивании.

NHM распространяется с открытым исходным кодом. Порядок ее использования сводится к установке и нажатию кнопок «Бенчмарк» и «Старт», но рекомендую сначала сделать несколько твиков ради безопасности. Даже если ты будешь пользоваться другой программой, суть у них общая.

Безопасный майнинг

Во время майнинга видеокарты работают в нехарактерном для них режиме и быстро перегреваются. Сила тока, напряжение ядра, тепловыделение и многие другие параметры существенно превышают рекомендованные производителем значения. В отличие от игр, при майнинге нагрузка удерживается на максимальном уровне в режиме 24 ✕ 7. Причем она остается экстремально высокой не только для шейдерного домена видеокарты. МОП-транзисторы и другие элементы силовых цепей нагреваются в ходе бесконечного вычисления хешей свыше 120 °С, а штатная система охлаждения просто не справляется. Такой режим эксплуатации превращает видеокарту в короткоживущую деталь и дает мнимый прирост в скорости, поскольку в расчетах через некоторое время возникают ошибки. Они далеко не всегда появляются из-за перегрева. Это просто следствие длительной работы в критическом режиме.

В примере ниже я увеличил допустимую температуру всего на один градус. Это привело к повышению потребления видеокарты на 15 Вт и резко снизило ее энергоэффективность, практически не сказавшись на скорости расчетов.

Майнить долго и стабильно поможет ограничение TDP или максимальной температуры чипа. Задать эти параметры можно фирменной утилитой управления видюхой (ASUS GPU Tweak, MSI Afterburner и подобные). Просто выбери значения из диапазона безопасных и комфортных по уровню шума системы охлаждения. Обычно это цифры до 80 °С. По спецификациям чипы выдерживают и больше, но в даташитах указаны именно кратковременные предельные значения для самого ГП. Если температурный лимит не установлен, появляется риск не просто ошибок из-за перегрева, а физического разрушения оборудования (пробоя диэлектрических слоев, отпаивания SMD-компонентов) и возгорания. Далеко не самые дешевые видеокарты в буквальном смысле горят у алчных майнеров синим пламенем.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Андрей Васильков

редактор, фронемофил, гик, к. м. н. и т. п.